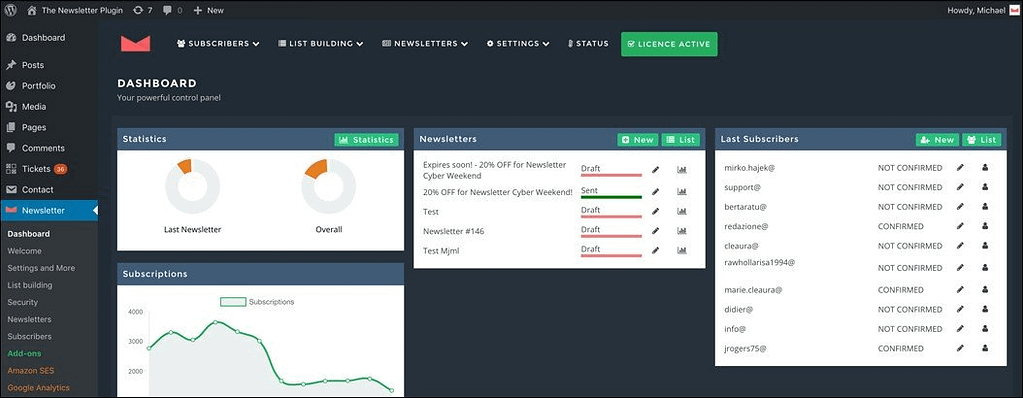

Ευπάθειες που εντοπίστηκαν στο Newsletter plugin αφήνουν εκτεθειμένα σε χάκερς 300.000 sites. Ειδικότερα, στους ιδιοκτήτες WordPress websites που χρησιμοποιούν το Newsletter plugin συνιστάται να ενημερώσουν τις εγκαταστάσεις τους, ώστε να αποτρέψουν επιθέσεις κατά τις οποίες χάκερς θα μπορούσαν να εκμεταλλευτούν μια διορθωμένη ευπάθεια, να εγκαταστήσουν backdoors, να δημιουργήσουν “απατεώνες διαχειριστές” και ενδεχομένως να αναλάβουν τα sites τους. Συγκεκριμένα, η ευπάθεια εντοπίστηκε στο Newsletter plugin του WordPress, το οποίο παρέχει τα εργαλεία που απαιτούνται για τη δημιουργία αποκριτικών newsletter και email mail marketing εκστρατειών σε WordPress blogs, με την χρήση ενός visual composer.

Αξίζει να σημειωθεί ότι το Newsletter έχει ήδη ληφθεί πάνω από 12 εκατομμύρια φορές από τότε που προστέθηκε στο επίσημο αποθετήριο του WordPress και τώρα είναι εγκατεστημένο σε πάνω από 300.000 sites.

To Threat Intelligence group του Wordfence δημοσίευσε μία έκθεση, στην οποία ο αναλυτής απειλών στον κυβερνοχώρο, Ram Gall, ανέφερε ότι ανακάλυψε δύο ακόμη ευπάθειες ενώ ανέλυε ένα προηγούμενο patched που δημοσιεύτηκε από τους δημιουργούς του plugin στις 13 Ιουλίου. Συγκεκριμένα, το Wordfence εντόπισε ένα ελάττωμα ασφαλείας Cross-Site Scripting (XSS) και μια ευπάθεια PHP Object Injection. Και οι δύο αυτές ευπάθειες επιδιορθώθηκαν πλήρως από την ομάδα ανάπτυξης του Newsletter στις 17 Ιουλίου, με την κυκλοφορία της έκδοσης 6.8.3, δύο ημέρες μετά την αρχική αναφορά που στάλθηκε στις 15 Ιουλίου. Ενώ οι δύο αυτές ευπάθειες αξιολογούνται ως μέτριας και υψηλής σοβαρότητας που θα μπορούσαν να επιτρέψουν σε χάκερς να προσθέσουν “αδίστακτους διαχειριστές” και να εγκαταστήσουν backdoors, αφού εκμεταλλευτούν επιτυχώς το σφάλμα XSS σε sites που εκτελούν ευπαθείς εκδόσεις του Newsletter plugin.

Επιπλέον, η ευπάθεια του PHP Object Injection θα μπορούσε να χρησιμοποιηθεί για την έγχυση ενός αντικειμένου PHP που μπορεί να χρησιμοποιηθεί για την αυθαίρετη εκτέλεση κώδικα, τη μεταφόρτωση αρχείων ή για άλλες τακτικές με τις οποίες χάκερς θα μπορούσαν να αναλάβουν ένα site.

Παρόλο που το Newsletter 6.8.3, η έκδοση του plugin που επιδιόρθωσε τις δύο ευπάθειες, κυκλοφόρησε στις 17 Ιουλίου, το plugin λήφθηκε μόνο 151.449 φορές από τότε. Αυτό σημαίνει ότι τουλάχιστον 150.000 WordPress websites με ενεργές εγκαταστάσεις Newsletter ενδέχεται να παραμένουν εκτεθειμένα σε πιθανές επιθέσεις, εάν χάκερς αρχίσουν να εκμεταλλεύονται αυτές τις ευπάθειες σε μελλοντικές εκστρατείες.

Οι χρήστες του Newsletter καλούνται να ενημερώσουν το plugin με την έκδοση 6.8.3 το συντομότερο δυνατό για να αποτρέψουν επιθέσεις, κατά τις οποίες χάκερς θα μπορούσαν να βάλουν “αδίστακτους διαχειριστές” ή να εγκαταστήσουν backdoors στα sites τους, δεδομένου ότι ήδη χρησιμοποιούν συχνά διορθωμένες WordPress plugin ευπάθειες στις επιθέσεις τους. Για παράδειγμα, πριν δύο μήνες, το Wordfence ανέφερε μια εκστρατεία που στόχευσε εκατοντάδες χιλιάδες WordPress websites εντός 24 ωρών, με στόχο να συλλέξει database credentials κλέβοντας αρχεία ρυθμίσεων, αφού κατάφερε να εκμεταλλευτεί επιτυχώς ευπάθειες XSS που επηρεάζουν WordPress plugins και θέματα.

Το διάστημα μεταξύ 29 Μαΐου και 31 Μαΐου 2020, το Wordfence Firewall απέκλεισε πάνω από 130 εκατομμύρια επιθέσεις που αποσκοπούσαν στη συλλογή database credentials από 1,3 εκατομμύρια sites με τη λήψη των αρχείων διαμόρφωσής τους, σύμφωνα με όσα είχε δηλώσει ο Gall εκείνη την περίοδο.

Την προηγούμενη εβδομάδα, μια κρίσιμη ευπάθεια που εντοπίστηκε στο wpDiscuz plugin, το οποίο είναι εγκατεστημένο σε πάνω από 70.000 WordPress websites, επέτρεψε σε χάκερς να αναλάβουν hosting accounts, μέσω επιθέσεων απομακρυσμένης εκτέλεσης κώδικα.