Οι χάκερ δημοσίευσαν ένα κακόβουλο πακέτο Python στο PyPI, με το όνομα «SentinelOne», το οποίο προσποιείται ότι είναι ο νόμιμος SDK client για την αξιόπιστη αμερικανική εταιρεία κυβερνοασφάλειας, αλλά, στην πραγματικότητα, κλέβει δεδομένα από προγραμματιστές.

Αυτό το πακέτο παρέχει την αναμενόμενη λειτουργικότητα της απλής πρόσβασης στο API του SentinelOne από ένα άλλο έργο. Παρ’ όλα αυτά, το package έχει αλλοιωθεί με σκοπό την παράνομη λήψη εμπιστευτικών πληροφοριών σε συστήματα προγραμματιστών που έχουν παραβιαστεί.

Η ReversingLabs εντόπισε την επίθεση και επιβεβαίωσε γρήγορα την κακόβουλη φύση της, ειδοποιώντας στη συνέχεια την SentinelOne και την PyPi να αφαιρέσουν το επίμαχο πακέτο.

Δείτε επίσης: Το malware Glupteba επιστρέφει στη δράση!

Στις 11 Δεκεμβρίου 2022, το κακόβουλο πακέτο SentinelOne μεταφορτώθηκε για πρώτη φορά στο PyPI και έκτοτε έχει υποστεί συνολικά είκοσι updates.

Κατά τη γνώμη των ερευνητών, φαίνεται ότι το πακέτο ήταν ένα αντίγραφο του νόμιμου python client του SentinelOne SDK. Ο απειλητικός παράγοντας προφανώς έκανε ενημερώσεις για να προωθήσει και να τελειοποιήσει το κακόβουλο functionality του πακέτου.

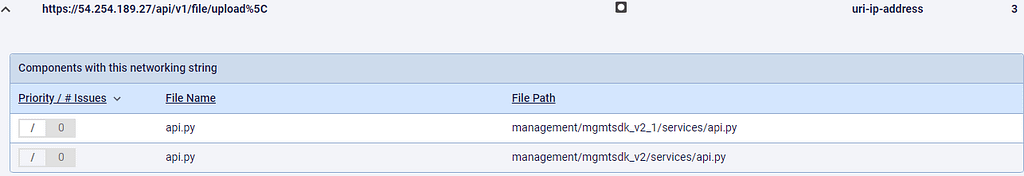

Μετά από ενδελεχή έλεγχο, η ReversingLabs αποκάλυψε ότι το δόλιο πακέτο “SentinelOne” περιέχει αρχεία “api.py” με κακόβουλο κώδικα ικανό να κλέβει και να στέλνει δεδομένα στη διεύθυνση IP (54.254.189.27). Αυτή η ανεπιθύμητη διεύθυνση IP δεν ανήκε σε καμία υποδομή που διαχειρίζεται η SentinelOne.

Αυτός ο κακόβουλος κώδικας χρησιμεύει ως information-stealing malware, το οποίο εξάγει ένα ευρύ φάσμα δεδομένων προγραμματιστών από όλα τα αρχικά directories της συσκευής. Αυτό έκλεψε πληροφορίες όπως histories Bash και Zsh, κλειδιά SSH, αρχεία .gitconfig, αρχεία hosts (και πολλά άλλα), συμπεριλαμβανομένων κρίσιμων λεπτομερειών διαμόρφωσης AWS και λεπτομερειών διαμόρφωσης Kube.

Δείτε επίσης: T-Mobile: Ο Hacker της καταδικάστηκε σε 10 χρόνια φυλάκισης

Καθώς αυτοί οι φάκελοι συνήθως περιέχουν auth tokens, μυστικά και κλειδιά API, πιστεύεται ότι ο απειλητικός παράγοντας στοχεύει σκόπιμα τα περιβάλλοντα προγραμματιστών για περαιτέρω πρόσβαση στις υπηρεσίες cloud και τους servers τους.

Οι αναλυτές ανακάλυψαν επίσης ότι οι πρώτες εκδόσεις του bogus package είχαν πρόβλημα με την εκτέλεση του module συλλογής δεδομένων σε συστήματα Linux, ένα πρόβλημα που επιδιορθώθηκε σε μεταγενέστερες εκδόσεις.

Η ReversingLabs αναφέρει ότι άλλα πέντε πακέτα με παρόμοια ονομασία μεταφορτώθηκαν από τους ίδιους συντάκτες μεταξύ 8 και 11 Δεκεμβρίου 2022. Ωστόσο, αυτά τα πακέτα δεν περιείχαν τα αρχεία api.py, επομένως πιθανότατα χρησιμοποιήθηκαν για δοκιμή.

Δείτε επίσης: Metropolitan Opera: Ποια συστήματα επηρέασε η κυβερνοεπίθεση

Όλες οι δημοσιευμένες εκδόσεις του πακέτου κακόβουλου λογισμικού κλοπής πληροφοριών έχουν ληφθεί πάνω από 1.000 φορές στο PyPI.

Από τα στοιχεία που συλλέχθηκαν, οι ερευνητές της ReversingLabs δεν μπόρεσαν να προσδιορίσουν εάν το πακέτο έχει χρησιμοποιηθεί σε πραγματικές επιθέσεις.

Το PyPI είναι το επίσημο αποθετήριο λογισμικού τρίτων για τη γλώσσα προγραμματισμού Python. Περιέχει πάνω από 200.000 πακέτα και ενότητες από διαφορετικούς συγγραφείς γραμμένες σε Python. Αυτό σημαίνει ότι μπορείτε να χρησιμοποιήσετε αυτές τις βιβλιοθήκες για να προσθέσετε νέα χαρακτηριστικά ή λειτουργίες στο project σας χωρίς να χρειάζεται να γράψετε εσείς όλο τον κώδικα.

Πηγή πληροφοριών: bleepingcomputer.com