Ένας ψεύτικος ιστότοπος που υποδύεται το official portal για το Atomic wallet, ένα δημοφιλές decentralized wallet που λειτουργεί και ως cryptocurrency exchange portal, στην πραγματικότητα διανέμει αντίγραφα του information-stealing malware Mars Stealer.

Ο ψεύτικος ιστότοπος αποκαλύφθηκε από έναν ερευνητή κακόβουλου λογισμικού γνωστό ως Dee τη Δευτέρα.

Δείτε επίσης: SSU: Καταργεί τεράστια φάρμα με 1 εκατ. bot παραπληροφόρησης

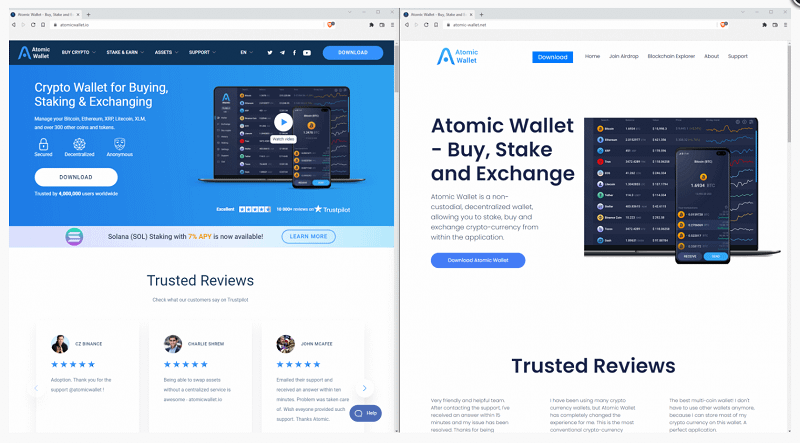

Βλέποντας τους δύο ιστότοπους δίπλα-δίπλα εντόπισε ότι ο δεύτερος δεν είναι πιστό αντίγραφο του πρώτου, αλλά εξακολουθεί να χρησιμοποιεί τα επίσημα λογότυπα, τα θέματα, τις εικόνες μάρκετινγκ και τη δομή. Ο ψεύτικος ιστότοπος διαθέτει ακόμη και μια φόρμα επικοινωνίας, email και ενότητα FAQ.

Ωστόσο, όσοι δεν είναι εξοικειωμένοι με τον νόμιμο ιστότοπο Atomic wallet θα μπορούσαν εύκολα να πιστέψουν ότι το ψεύτικο είναι το αυθεντικό.

Δείτε επίσης: Woody RAT: Το κακόβουλο λογισμικό επιτίθεται σε Ρωσικές οργανώσεις

Όσο για το πώς καταλήγουν οι άνθρωποι εκεί, μπορεί να οφείλεται σε κακόβουλη διαφήμιση στα μέσα κοινωνικής δικτύωσης, direct messages σε διάφορες πλατφόρμες, SEO poisoning ή spam email.

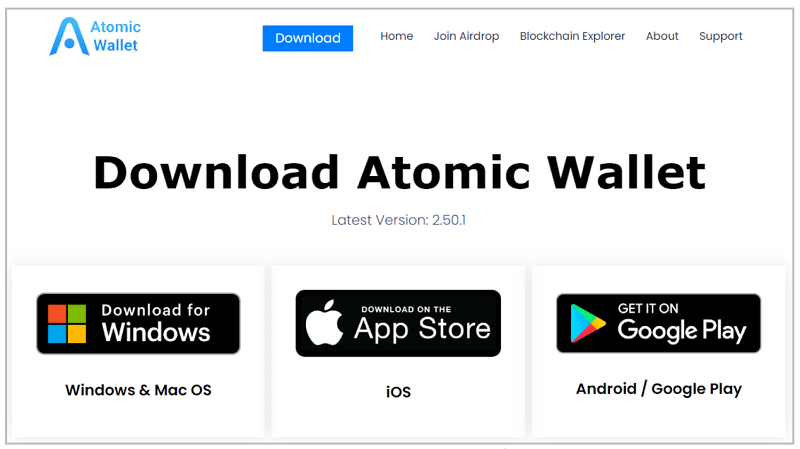

Οι επισκέπτες που επιχειρούν να κατεβάσουν το software βλέπουν τρία κουμπιά για εκδόσεις Windows, iOS και Android.

Κάνοντας κλικ στο iOS δεν κάνει τίποτα και κάνοντας κλικ στο κουμπί Google Play ανακατευθύνεται στην πραγματική εφαρμογή Atomic Wallet στο Play Store.

Ωστόσο, κάνοντας κλικ στο κουμπί των Windows θα γίνει λήψη ενός αρχείου ZIP με το όνομα “Atomic Wallet.zip”, το οποίο περιέχει κακόβουλο κώδικα που εγκαθιστά τη μόλυνση Mars Stealer.

Το Mars Stealer είναι ένα πρόγραμμα info-stealer που εμφανίστηκε πρόσφατα και στοχεύει account credentials που είναι αποθηκευμένα σε web browsers, cryptocurrency extensions και wallets.

Τον Μάρτιο, αναφέραμε ότι το Mars Stealer διανέμεται από κακόβουλες καμπάνιες στο Google Ads που καταχρώνται το brand του OpenOffice.

Αποφυγή εντοπισμού

Σύμφωνα με μια τεχνική έκθεση που δημοσίευσε χθες η Cyble, ο μηχανισμός παράδοσης στην εκστρατεία Mars Stealer που βρίσκεται σε εξέλιξη χαρακτηρίζεται από μια αξιοσημείωτη προσπάθεια αποφυγής εντοπισμού.

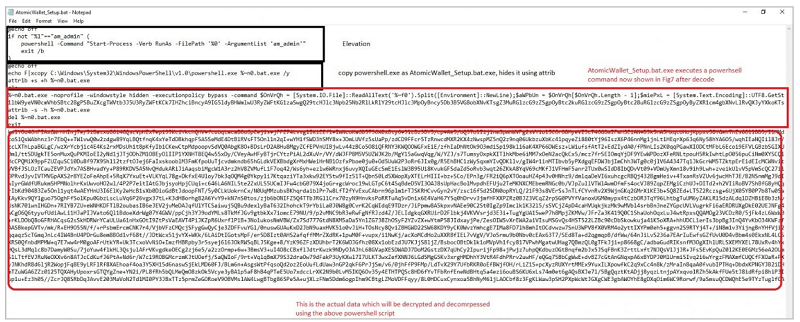

Το ZIP περιέχει ένα batch file (AtomicWallet-Setup.bat) που καλεί μια εντολή PowerShell για να αυξήσει τα προνόμιά του στον host.

Στη συνέχεια, το αρχείο bat αντιγράφει το εκτελέσιμο PowerShell (powershell.exe) στο directory, το μετονομάζει και το αποκρύπτει και τελικά το χρησιμοποιεί για να εκτελέσει ένα περιεχόμενο PowerShell με κωδικοποίηση base64.

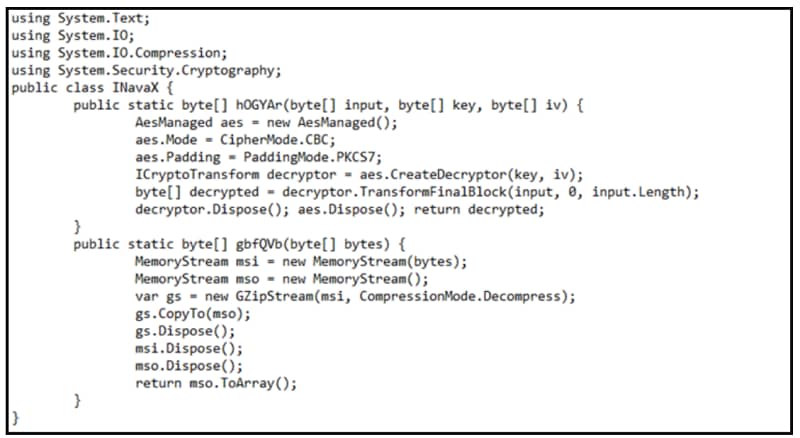

Αυτός ο κώδικας αποκρυπτογραφεί έναν κωδικοποιημένο με AES και συμπιεσμένο με GZip κώδικα Base64, ο οποίος εκτελεί τον τελικό κώδικα PowerShell που λειτουργεί ως malware loader.

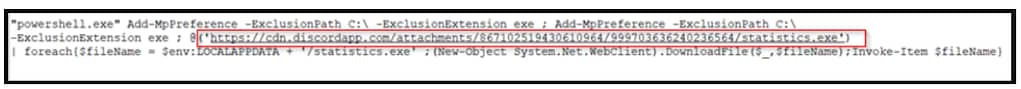

Ο loader κατεβάζει ένα αντίγραφο του Mars Stealer από έναν Discord server και το ρίχνει στο %LOCALAPPDATA% στο μηχάνημα host. Μετά την εγκατάσταση, το malware εκκινείται και αρχίζει να κλέβει δεδομένα από την πλέον μολυσμένη συσκευή.

Πώς να παραμείνετε ασφαλείς

Κατά τη λήψη πορτοφολιών cryptocurrency, είναι ζωτικής σημασίας να βεβαιωθείτε ότι χρησιμοποιείτε την επίσημη πύλη λήψης του project και να μην εμπιστεύεστε ποτέ links που παρέχονται στα social media ή σε πλατφόρμες instant messaging.

Δείτε επίσης: Windows 11 Smart App Control: Αποκλείει αρχεία που προωθούν κακόβουλο λογισμικό

Επίσης, προσέξτε το SEO poisoning και τις κακόβουλες καμπάνιες του Google Ads που μπορεί να κάνουν τους κακόβουλους ιστότοπους να κατατάσσονται υψηλότερα από τους επίσημους ιστότοπους στα αποτελέσματα του Google Search, επομένως παραλείψτε όλα τα αποτελέσματα που έχουν επισημανθεί ως διαφημίσεις.

Πηγή πληροφοριών: bleepingcomputer.com