Μια νέα phishing εκστρατεία διανέμει το LokiBot (malware που κλέβει πληροφορίες–info-stealer) και ένα δεύτερο payload με τη μορφή του Jigsaw Ransomware.

Με αυτό το συνδυασμό malware, οι εισβολείς κλέβουν, αρχικά, ονόματα χρηστών και κωδικούς πρόσβασης που είναι αποθηκευμένα σε διάφορες εφαρμογές και στη συνέχεια εγκαθιστούν το Jigsaw Ransomware για ζητήσουν λύτρα από τα θύματα.

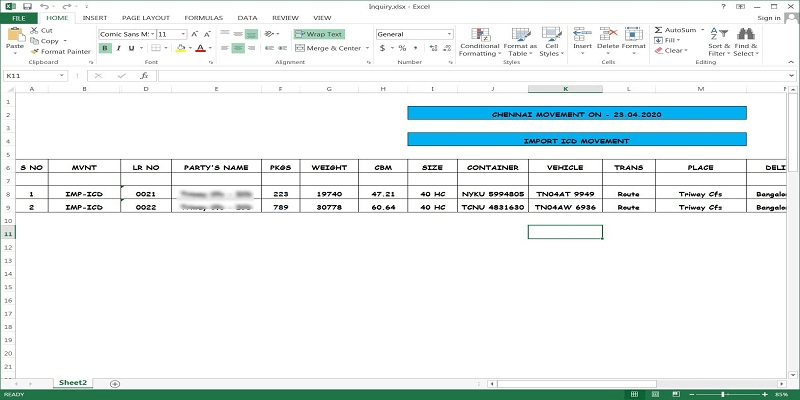

Κακόβουλα Υπολογιστικά φύλλα Excel

Τα ακριβή emails που αποστέλλονται στο πλαίσιο αυτής της phishing εκστρατείας δεν έχουν βρεθεί, αλλά τα συνημμένα εμφανίζονται ως τιμολόγια, τραπεζικές μεταφορές, παραγγελίες κλπ.

Η phishing εκστρατεία χρησιμοποιεί συνημμένα Excel αρχεία, με ονόματα όπως Swift.xlsx, orders.xlsx, Invoice For Payment.xlsx, Inquiry.xlsx.

Σε αντίθεση με πολλά phishing έγγραφα, τα συγκεκριμένα φαίνονται νόμιμα ή έστω προσεκτικά φτιαγμένα, ώστε να φαίνονται αξιόπιστα.

Σύμφωνα με τον ερευνητή ασφαλείας James, που ανακάλυψε αυτήν τη phishing εκστρατεία, σε αυτά τα συνημμένα έχει χρησιμοποιηθεί το LCG Kit, που τους επιτρέπει να εκμεταλλεύονται μια παλιά Microsoft Office ευπάθεια εκτέλεσης κώδικα απομακρυσμένα (CVE-2017-11882) στο Equation Editor.

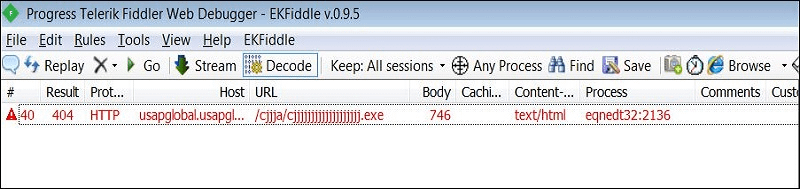

Εάν η ευπάθεια χρησιμοποιηθεί επιτυχώς, θα γίνει λήψη του malware από ένα απομακρυσμένο site και θα ξεκινήσει η εκτέλεσή του.

Σύμφωνα με τον ερευνητή, το cjjjjjjjjjjjjjjjjjjj.exe είναι το LokiBot.

Το LokiBot info-stealer έχει τη δυνατότητα να κλέβει αποθηκευμένα credentials από διάφορους browsers, FTP, mail, και terminal προγράμματα. Στη συνέχεια, στέλνει τα δεδομένα στον command and control server, που ελέγχει ο επιτιθέμενος.

Πρόσθετο ransomware payload

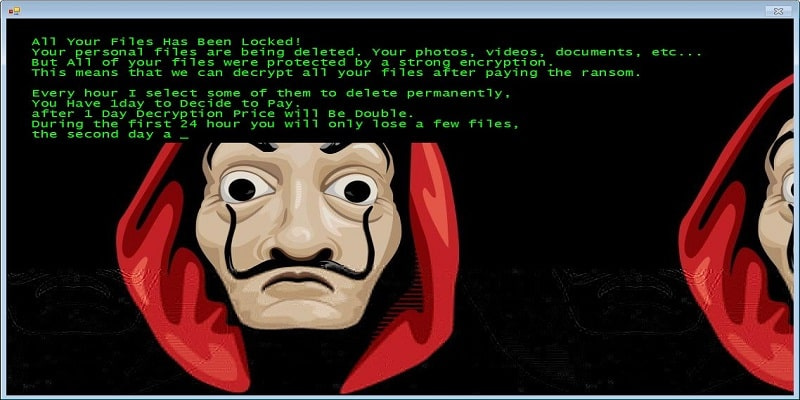

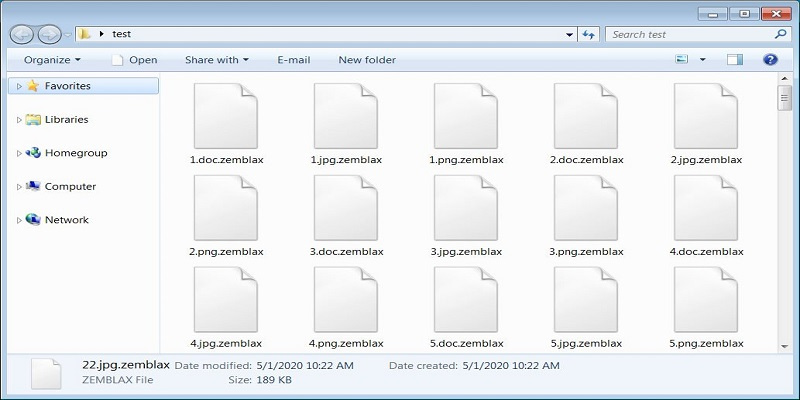

Επιπλέον, η παραλλαγή LokiBot που διανέμεται μέσω της phishing εκστρατείας, έχει ρυθμιστεί ώστε να εγκαθιστά μια παραλλαγή του Jigsaw Ransomware που κρυπτογραφεί τα αρχεία ενός θύματος και προσθέτει την επέκταση .zemblax στα ονόματα των αρχείων.

Τα καλά νέα είναι ότι το Jigsaw αποκρυπτογραφείται εύκολα, οπότε αν μολυνθείτε μπορείτε εύκολα να βρείτε τη λύση.

Τα κακά νέα είναι ότι το Jigsaw Ransomware θα διαγράψει για λίγο τα αρχεία σας μέχρι να πληρώσετε.

Επομένως, εάν μολυνθείτε, φροντίστε να τερματίσετε τη διαδικασία drpbx.exe χρησιμοποιώντας το Task Manager. Αν το κάνετε, το Jigsaw Ransomware θα σταματήσει και δεν θα διαγράψει τα αρχεία σας.

Καθώς αυτή η phishing εκστρατεία χρησιμοποιεί κακόβουλα υπολογιστικά φύλλα Excel, βεβαιωθείτε ότι χρησιμοποιείτε τις πιο πρόσφατες ενημερώσεις ασφαλείας για τις εγκατεστημένες εφαρμογές του Office, ώστε να παραμείνετε προστατευμένοι.