Οι hackers εκμεταλλεύονται ένα δημοφιλές TikTok challenge με το όνομα “Invisible Body” ή “Invisible Challenge” για να εγκαταστήσουν malware σε χιλιάδες συσκευές και να κλέψουν κωδικούς πρόσβασης, λογαριασμούς Discord και, ενδεχομένως, crypto wallets.

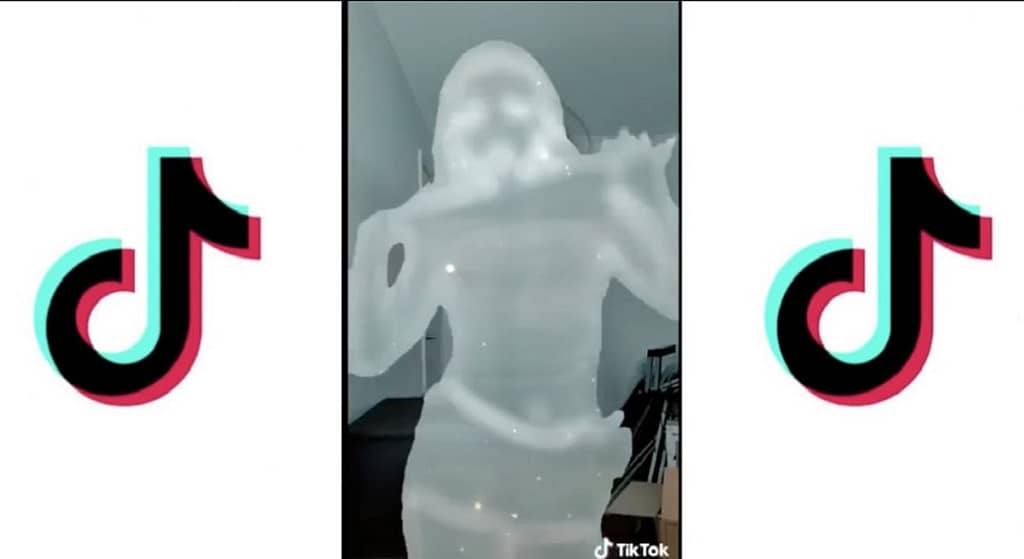

Αυτό το challenge καλεί τον χρήστη να βιντεοσκοπήσει τον εαυτό του (συχνά γυμνό) και στη συνέχεια να χρησιμοποιήσει το φίλτρο “Invisible Body” του TikTok, το οποίο αφαιρεί το σώμα από το βίντεο, αφήνοντας μόνο ένα θολό φόντο.

Λόγω αυτής της πρόκλησης έχουν αναρτηθεί βίντεο με γυμνούς ανθρώπους, αλλά με το φίλτρο να εμποδίζει τη θέα.

Κάποιοι hackers εκμεταλλεύονται αυτό το TikTok challenge με τον εξής τρόπο: δημιουργούν βίντεο στα οποία ισχυρίζονται ότι προσφέρουν ένα ειδικό φίλτρο “ξεφιλτραρίσματος” για να αφαιρέσουν το θαμπό φόντο του φίλτρου και να εκθέσουν τα γυμνά σώματα των TikTokers.

Δείτε επίσης: FIFA World Cup: Χάκερς εξαπατούν fans με πλαστές κάρτες Hayya

Ωστόσο, αυτό το λογισμικό/φίλτρο είναι μια απάτη και στην πραγματικότητα εγκαθιστά στον υπολογιστή σας το malware “WASP Stealer (Discord Token Grabber)“. Αυτό το κακόβουλο λογισμικό έχει τη δυνατότητα να κλέψει λογαριασμούς Discord, κωδικούς πρόσβασης, πληροφορίες πιστωτικών καρτών που είναι αποθηκευμένες σε προγράμματα περιήγησης, crypto wallets, ακόμη και προσωπικά αρχεία από τους υπολογιστές.

Μέσα σε λίγες ημέρες από την ανάρτησή τους, αυτά τα βίντεο είχαν λάβει πάνω από ένα εκατομμύριο προβολές. Ένας από τους διακομιστές Discord των απατεώνων έφτασε τα 30.000 μέλη σε αυτό το διάστημα.

Το invisible challenge στο TikTok είναι ένα δημοφιλές challenge, επειδή είναι ένας δημιουργικός τρόπος να χρησιμοποιήσει κάποιος τα φίλτρα AR της εφαρμογής για να φανεί ότι είναι αόρατος. Αρκετοί influencers και διασημότητες δημοσίευσαν βίντεο με τους εαυτούς τους να κάνουν το challenge, κάτι που βοήθησε στο να γίνει ακόμα πιο δημοφιλές.

Οι hackers εκμεταλλεύονται ό,τι είναι trend (π.χ. TikTok challenges)

Σε μια νέα έκθεση της εταιρείας κυβερνοασφάλειας Checkmarx, οι ερευνητές βρήκαν δύο βίντεο TikTok που αναρτήθηκαν από τους hackers και τα οποία συγκέντρωσαν γρήγορα πάνω από ένα εκατομμύριο προβολές συνολικά.

Οι χρήστες @learncyber και @kodibtc δημιούργησαν βίντεο που έχουν πλέον ανασταλεί στο TikTok. Αυτά τα βίντεο είχαν σκοπό να διαφημίσουν μια εφαρμογή λογισμικού για την αφαίρεση του φίλτρου invisible body (remove filter invisible body), που προσφερόταν σε έναν διακομιστή Discord με το όνομα “Space Unfilter”.

Δείτε επίσης: Έκθεση: Πωλούνται δεδομένα εκατομμυρίων χρηστών WhatsApp

Η Checkmarx αναφέρει ότι οι κακόβουλοι φορείς πίσω από αυτή την επίθεση είχαν περίπου 32.000 μέλη στον διακομιστή Discord. Ωστόσο, έχουν μετακομίσει σε νέο διακομιστή.

Μόλις τα θύματα ενταχθούν στον διακομιστή Discord, βλέπουν έναν σύνδεσμο που δείχνει σε ένα GitHub repository που φιλοξενεί το malware.

Αυτή η επίθεση ήταν τόσο επιτυχημένη που το κακόβουλο repository έχει επιτύχει “trending GitHub project” status, και ενώ έχει μετονομαστεί από τότε, έχει επί του παρόντος 103 stars και 18 forks.

Τα project files περιείχαν ένα Windows batch file (.bat) το οποίο, όταν εκτελείται, εγκαθιστά ένα κακόβουλο Python package (WASP downloader) και ένα ReadMe file που συνδέεται με ένα βίντεο YouTube που περιέχει οδηγίες για την εγκατάσταση του TikTok εργαλείου “unfilter”.

Οι αναλυτές της Checkmarx ανακάλυψαν ότι οι εισβολείς χρησιμοποίησαν πολλά packages Python που φιλοξενούνται στο PyPI, συμπεριλαμβανομένων των “tiktok-filter-api“, “pyshftuler“, “pyiopcs” και “pydesings“. Νέα προστίθενται κάθε φορά που γίνονται reported και αφαιρούνται τα παλιά packages.

Επίσης, οι εισβολείς χρησιμοποιούν την τεχνική “StarJacking” στο PyPI, συνδέοντας το project τους με ένα δημοφιλές GitHub project με το οποίο δεν έχουν καμία σχέση (για να φαίνεται νόμιμο).

Το κακόβουλο πακέτο αντιγράφει τον αρχικό κώδικα, αλλά περιέχει μια τροποποίηση για την εγκατάσταση του WASP malware στον κεντρικό υπολογιστή.

Δείτε επίσης: Twitter: Δεδομένα εκατομμυρίων χρηστών διατίθενται δωρεάν

“Φαίνεται ότι αυτή η επίθεση είναι σε εξέλιξη και όποτε η ομάδα ασφαλείας Python διαγράφει τα packages του, αυτοσχεδιάζει γρήγορα και δημιουργεί μια νέα ταυτότητα ή απλώς χρησιμοποιεί ένα διαφορετικό όνομα“, αναφέρει η αναφορά της Checkmarx.

Σύμφωνα με αυτές τις επιθέσεις, είναι προφανές ότι οι επιτιθέμενοι στον κυβερνοχώρο εστιάζουν στο open-source package ecosystem. Προβλέπεται ότι αυτό θα γίνει ακόμη μεγαλύτερο ζήτημα το 2023.

Ο διακομιστής Discord “Unfilter Space” τέθηκε εκτός σύνδεσης, με τους παράγοντες απειλών να ισχυρίζονται ότι έχουν μετακινηθεί σε άλλο διακομιστή.

Οι hackers εκμεταλλεύονται συχνά ό,τι είναι trend και τα challenges στο TikTok και άλλα social media, όπως το “Invisible body challenge”, τραβούν συχνά την προσοχή των νέων ανθρώπων.

Πηγή: www.bleepingcomputer.com