Η επιχείρηση πίσω από το REvil ransomware χρησιμοποιεί τώρα έναν κρυπτογράφο Linux που στοχεύει και κρυπτογραφεί εικονικές μηχανές Vmware ESXi.

Δείτε επίσης: Η Grupo Fleury δέχτηκε επίθεση από το REVIL ransomware

Καθώς η επιχείρηση μετακινείται σε εικονικές μηχανές για ευκολότερα αντίγραφα ασφαλείας, διαχείριση συσκευών και αποτελεσματική χρήση πόρων, οι συμμορίες ransomware δημιουργούν συνεχώς δικά τους εργαλεία για τη μαζική κρυπτογράφηση αποθήκευσης που χρησιμοποιούν οι VMs.

Τον Μάιο, ο Yelisey Boguslavskiy της Advanced Intel μοιράστηκε μια ανάρτηση φόρουμ από τη λειτουργία REvil, όπου επιβεβαίωσαν ότι είχαν κυκλοφορήσει μια έκδοση Linux του κρυπτογραφητή τους που θα μπορούσε να λειτουργήσει και σε συσκευές NAS.

Δείτε επίσης: Το REVIL ransomware χτυπά την εταιρεία πυρηνικών όπλων Sol Oriens

Σήμερα, ο ερευνητής ασφαλείας MalwareHunterTeam εντόπισε μια Linux έκδοση του REvil ransomware (γνωστό και ως Sodinokibi) που φαίνεται επίσης να στοχεύει ESXi servers.

Ο Vitali Kremez της Intel, ο οποίος ανέλυσε τη νέα παραλλαγή REvil Linux, είπε στο BleepingComputer ότι είναι ένα εκτελέσιμο ELF64 και περιλαμβάνει τις ίδιες επιλογές διαμόρφωσης που χρησιμοποιούνται από τα πιο κοινά εκτελέσιμα Windows.

Ο Kremez δηλώνει ότι αυτή είναι η πρώτη γνωστή φορά που η παραλλαγή Linux ήταν δημόσια διαθέσιμη από τότε που κυκλοφόρησε.

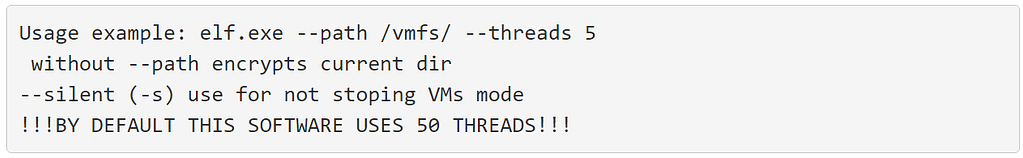

Όταν εκτελείται σε server, ένας απειλητικός παράγοντας μπορεί να καθορίσει το path κρυπτογράφησης και να ενεργοποιήσει μια αθόρυβη λειτουργία, όπως φαίνεται από τις παρακάτω οδηγίες χρήσης.

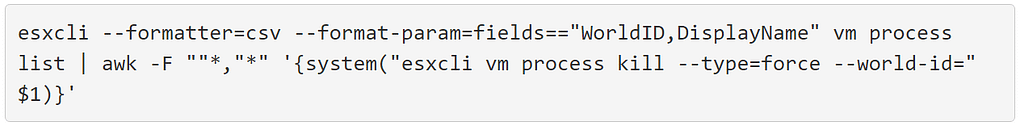

Όταν εκτελείται σε servers ESXi, θα εκτελεί το εργαλείο γραμμής εντολών esxcli για τη λίστα όλων των εικονικών μηχανών ESXi που εκτελούνται και θα τις τερματίζει.

Δείτε επίσης: JBS: Έδωσε λύτρα ύψους $11 εκατομμυρίων στη REvil ransomware ομάδα

Αυτή η εντολή χρησιμοποιείται για να κλείσει τα αρχεία virtual machine disk (VMDK) που είναι αποθηκευμένα στο /vmfs/ φάκελο έτσι ώστε το κακόβουλο λογισμικό REvil να μπορεί να κρυπτογραφήσει τα αρχεία χωρίς να κλειδωθούν από το ESXi.

Εάν μια εικονική μηχανή δεν έχει κλείσει σωστά πριν κρυπτογραφήσει το αρχείο της, θα μπορούσε να οδηγήσει σε καταστροφή δεδομένων, όπως εξηγείται από τον Emsisoft CTO Fabian Wosar.

Με τη στόχευση εικονικών μηχανών με αυτόν τον τρόπο, το REvil μπορεί να κρυπτογραφήσει πολλούς servers ταυτόχρονα με μία μόνο εντολή.

Πηγή πληροφοριών: bleepingcomputer.com