Οι χειριστές του NetWalker ransomware εκτιμάται ότι έχουν κερδίσει πάνω από $ 25 εκατομμύρια από πληρωμές λύτρων που έχουν καταβάλει θύματά τους από τον Μάρτιο, όπως ανέφερε η εταιρεία ασφαλείας McAfee. Αν και δεν υπάρχουν σαφή στατιστικά στοιχεία, τα κέρδη που ισούνται με $ 25 εκατομμύρια φέρνουν το NetWalker στην κορυφή των πιο επιτυχημένων ransomware συμμοριών που είναι γνωστά σήμερα, στα οποία συγκαταλέγονται κι άλλα γνωστά ransomware όπως τα Ryuk, Dharma και REvil (Sodinokibi).

Η McAfee που δημοσίευσε πρόσφατα μια έκθεση σχετικά με τις επιχειρήσεις του NetWalker, μπόρεσε να εντοπίσει τις πληρωμές που πραγματοποίησε ένα θύμα σε γνωστές διευθύνσεις Bitcoin που σχετίζονται με τη ransomware συμμορία. Ωστόσο, οι ερευνητές ασφαλείας θεωρούν ότι η συμμορία θα μπορούσε να έχει κάνει ακόμη περισσότερα από τις παράνομες επιχειρήσεις της.

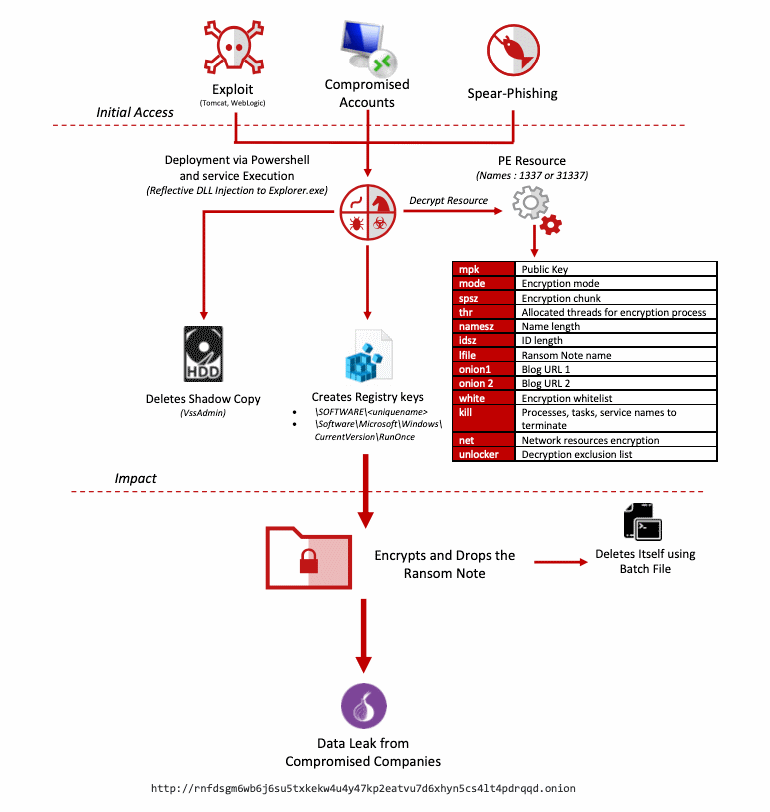

Το NetWalker, ως στέλεχος ransomware, εμφανίστηκε για πρώτη φορά τον Αύγουστο του 2019. Στην αρχική του έκδοση, το ransomware εμφανιζόταν με την ονομασία Mailto, αλλά μετονομάστηκε σε NetWalker στα τέλη του 2019. Το ransomware λειτουργεί ως RaaS κλειστής πρόσβασης, ένα ransomware-as-a-service portal. Άλλες συμμορίες χάκερ κάνουν εγγραφή και περνούν από μια διαδικασία ελέγχου, με την οποία αποκτούν πρόσβαση σε ένα online portal όπου μπορούν να δημιουργήσουν προσαρμοσμένες εκδόσεις του ransomware. Η διανομή αφήνεται σε αυτές τις συμμορίες δεύτερης βαθμίδας, γνωστές ως συνεργάτες, και κάθε ομάδα το αναπτύσσει όπως κρίνει κατάλληλο. Μέσω αυτής της διαδικασίας ελέγχου, το NetWalker άρχισε πρόσφατα να επιλέγει συνεργάτες που ειδικεύονται περισσότερο σε στοχευμένες επιθέσεις εναντίον δικτύων οντοτήτων υψηλής αξίας και προφίλ, παρά εκείνων που ειδικεύονται σε μεθόδους μαζικής διανομής, όπως κιτ εκμετάλλευσης ή spam email. Αυτό οφείλεται στο ότι η στόχευση μεγαλύτερων εταιρειών με ακριβείς επιχειρήσεις επιτρέπει στη συμμορία να ζητήσει περισσότερα λύτρα καθώς οι μεγαλύτερες εταιρείες χάνουν περισσότερα κέρδη όταν δεν λειτουργούν, σε σύγκριση με τις μικρότερες εταιρείες.

Συγκεκριμένα, ο δημιουργός του NetWalker φαίνεται να ευνοεί συνεργάτες που είναι σε θέση να εκτελούν παρεμβολές μέσω επιθέσεων δικτύου – σε RDP servers, εργαλεία δικτύωσης, VPN servers, firewalls κλπ. Αξίζει να σημειωθεί ότι ο δημιουργός του NetWalker, με το όνομα Bugatti, ενδιαφερόταν να προσλάβει μόνο ρωσόφωνους πελάτες.

Σύμφωνα με τους ερευνητές της McAfee, το NetWalker έχει πραγματοποιήσει επιθέσεις χρησιμοποιώντας εκμεταλλεύσεις σε Oracle WebLogic και Apache Tomcat servers, εισβάλλοντας σε δίκτυα μέσω RDP endpoint με αδύναμα credentials ή με spear-phishing σε σημαντικές εταιρείες. Ωστόσο, σύμφωνα με μια ειδοποίηση του FBI που δημοσιεύθηκε την προηγούμενη εβδομάδα, οι χειριστές του Netwalker ενσωμάτωσαν επίσης εκμεταλλεύσεις για Pulse Secure VPN servers (CVE-201911510) και εκμεταλλεύσεις για web applications που χρησιμοποιούν το Telerik UI component (CVE-2019-18935) για να διαφοροποιήσουν τα “όπλα” των επιθέσεών τους.

Οι αμερικανικές εταιρείες και οι κυβερνητικοί οργανισμοί έλαβαν προειδοποίηση ότι πρέπει να ενημερώσουν τα συστήματά τους, καθώς παρατηρήθηκε αύξηση στη δραστηριότητα της συμμορίας του NetWalker, η οποία έπληξε ακόμη και ορισμένα κυβερνητικά δίκτυα. Μέχρι στιγμής, το θύμα υψηλότερου προφίλ του NetWalker ransomware είναι το Michigan State University, το οποίο υπέστη παραβίαση στα τέλη Μαΐου, ως μέρος πολλών εισβολών σε αρκετά πανεπιστήμια των ΗΠΑ. Ωστόσο, η McAfee επεσήμανε ότι το NetWalker ενέχει επίσης κίνδυνο για εταιρείες σε όλο τον κόσμο, και όχι μόνο για τις ΗΠΑ ή τη Δυτική Ευρώπη, που έχει υπάρξει επίσης πολλές φορές στόχος του NetWalker.

Με περισσότερα από $ 25 εκατομμύρια να έχουν ληφθεί ως πληρωμές για λύτρα τους τελευταίους μήνες, η δημοτικότητα του NetWalker αναμένεται να αυξηθεί ακόμη περισσότερο. Και ένας από τους λόγους για τους οποίους η συμμορία του NetWalker ransomware είναι τόσο δημοφιλής κι έχει αποκομίσει πάνω από $ 25 εκατομμύρια από τον Μάρτιο, οφείλεται στο γεγονός ότι το “leak portal” της, ένα site στο οποίο η συμμορία δημοσιεύει ονόματα και δεδομένα από θύματα που αρνούνται να πληρώσουν λύτρα.

Ένα site λειτουργεί με βάση απλές αρχές και είναι ένα από τα πολλά ransomware leak sites. Μόλις ένας συνεργάτης του NetWalker ransomware παραβιάσει ένα δίκτυο, πρώτα κλέβει τα ευαίσθητα δεδομένα μιας εταιρείας και στη συνέχεια κρυπτογραφεί αρχεία. Εάν το θύμα αρνηθεί να πληρώσει για την αποκρυπτογράφηση αρχείων κατά τη διάρκεια των αρχικών διαπραγματεύσεων, η συμμορία του ransomware δημιουργεί μια καταχώριση στο leak site της. Η είσοδος έχει χρονοδιακόπτη και εάν το θύμα εξακολουθήσει να αρνείται να πληρώσει, η συμμορία διαρρέει τα αρχεία που έκλεψε από το δίκτυο του θύματος.

Το site έχει βοηθήσει το NetWalker ransomware να ασκήσει πρόσθετη πίεση στα θύματα, με αποτέλεσμα πολλοί να φοβούνται για τυχόν διαρροή της πνευματικής ιδιοκτησίας ή ευαίσθητων δεδομένων τους στο Διαδίκτυο, ενώ άλλοι φοβούνται ότι το όνομά τους θα αμαυρωθεί στον Τύπο, καθώς το site και τα πιο πρόσφατα θύματά του αναφέρονται συχνά σε άρθρα ειδήσεων, και πολλές εταιρείες θα πληρώσουν απλώς για να μην είναι το όνομά τους πρώτη αρνητική είδηση στις εφημερίδες.