Παρατηρείται μια εκστρατεία phishing που αποστέλλει ένα επιβλαβές λογισμικό κλοπής πληροφοριών με το όνομα MrAnon Stealer σε ανυποψίαστα θύματα παριστάνοντας υπηρεσία κρατήσεων δωματίων σε ξενοδοχεία μέσω φαινομενικά αθώων PDF.

Δείτε περισσότερα: Telekopye: Telegram bot που εκτελεί μεγάλης κλίμακας απάτες phishing

“Αυτό το κακόβουλο λογισμικό αποτελεί σύστημα κλοπής πληροφοριών που βασίζεται σε Python και συμπιέζεται με το cx-Freeze για να αποφευχθεί η ανίχνευσή του”, ανέφερε η ερευνήτρια Cara Lin των Fortinet FortiGuard Labs. Το MrAnon Stealer κλέβει τα διαπιστευτήρια των θυμάτων, καθώς και πληροφορίες σχετικά με το σύστημα, τις περίοδους λειτουργίας του προγράμματος περιήγησης.

Υπάρχουν ενδείξεις που υποδηλώνουν ότι η Γερμανία αποτελεί τον κύριο στόχο μιας επίθεσης από τον Νοέμβριο του 2023.

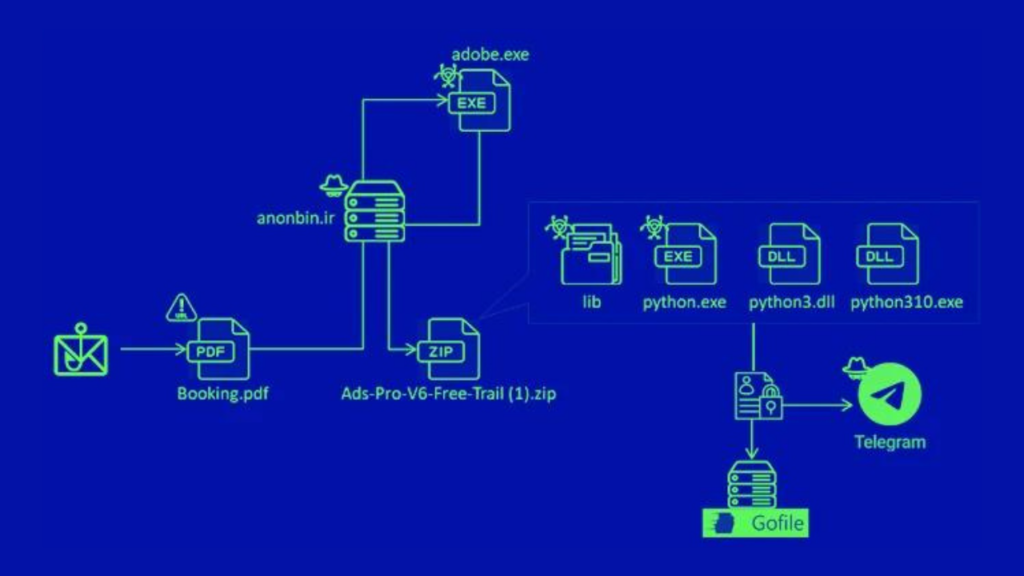

Παριστάνοντας μια εταιρεία που προσφέρει υπηρεσίες κρατήσεων δωματίων σε ξενοδοχεία, το ανεπιθύμητο ηλεκτρονικό μήνυμα περιέχει ένα PDF αρχείο που – αφού παροτρύνει τον παραλήπτη να κατεβάσει μια ενημερωμένη έκδοση του Adobe Flash – με το άνοιγμά του, μολύνει το σύστημα.

Αυτή η διαδικασία οδηγεί στην εκτέλεση εκτελέσιμων αρχείων .NET και σεναρίων PowerShell για την υλοποίηση ενός καταστροφικού σεναρίου Python. Το σενάριο αυτό είναι ικανό να συλλέγει δεδομένα από πολλές εφαρμογές και να τα αξιοποιεί σε έναν δημόσιο κοινόχρηστο ιστότοπο αρχείων και στο κανάλι Telegram του απειλητικού παράγοντα.

Μπορεί επίσης να αντλεί πληροφορίες από εφαρμογές άμεσων μηνυμάτων, πελάτες VPN και αρχεία που ταιριάζουν με μια επιθυμητή λίστα επεκτάσεων.

Το MrAnon Stealer διατίθεται από τους δημιουργούς του στην τιμή των 500 δολαρίων το μήνα (ή 750 δολάρια για δύο μήνες), συνοδευόμενο από έναν κρυπτογράφο (250 δολάρια το μήνα) και έναν stealthy loader (250 δολάρια το μήνα).

“Η καμπάνια αρχικά διαδόθηκε τον Ιούλιο και τον Αύγουστο με το Cstealer, αλλά μεταβλήθηκε σε διανομή του MrAnon Stealer τον Οκτώβριο και τον Νοέμβριο”, ανέφερε ο Lin. “Αυτό το πρότυπο υποδηλώνει μια στρατηγική προσέγγιση που περιλαμβάνει τη συνεχή χρήση ηλεκτρονικών μηνυμάτων ‘phishing’ για τη διάδοση πλατφορμών κλοπής βασισμένες σε Python.”

Διαβάστε σχετικά: Insomniac Games: Επλήγη από επίθεση του ransomware Rhysida

Η αποκάλυψη πλησιάζει, καθώς η Mustang Panda, που συνδέεται με την Κίνα, φαίνεται να εμπλέκεται σε μια εκστρατεία phishing, με στόχο την κυβέρνηση και τους διπλωμάτες της Ταϊβάν. Ο σκοπός της επίθεσης είναι η ανάπτυξη του SmugX, μιας νέας παραλλαγής του backdoor PlugX που είχε αποκαλυφθεί προηγουμένως από το Check Point τον Ιούλιο του 2023.

Πηγή: thehackernews.com