Οι αναλυτές ασφαλείας φέτος εντόπισαν τρεις νέες εκδόσεις του malware στόχευσης PoS Prilex, υποδεικνύοντας ότι οι δημιουργοί και οι χειριστές του έχουν επιστρέψει στη δράση.

Το Prilex ξεκίνησε ως κακόβουλο λογισμικό εστιασμένο σε ATM το 2014 και μεταπήδησε και σε συσκευές PoS (point of sale) το 2016. Ενώ η ανάπτυξη και η διανομή κορυφώθηκαν το 2020, το κακόβουλο λογισμικό εξαφανίστηκε το 2021.

Οι αναλυτές της Kaspersky αναφέρουν τώρα ότι το Prilex επέστρεψε και η περσινή λειτουργική παύση φαίνεται να ήταν ένα διάλειμμα για την εστίαση στην ανάπτυξη μιας πιο εξελιγμένης και ισχυρής έκδοσης.

Η τελευταία δόση είναι ικανή να δημιουργήσει cryptograms EMV (Europay, MasterCard και Visa), τα οποία εισήχθησαν το 2019 από τη VISA ως σύστημα επικύρωσης συναλλαγών για τον εντοπισμό και τον αποκλεισμό payment fraud.

Όπως αναφέρεται λεπτομερώς στην αναφορά της Kaspersky, επιτρέπει στους απειλητικούς παράγοντες να χρησιμοποιούν EMV cryptogram (κρυπτογραφημένα μηνύματα μεταξύ της κάρτας και του reader που περιέχουν στοιχεία συναλλαγής) για να πραγματοποιούν «συναλλαγές GHOST» ακόμη και χρησιμοποιώντας πιστωτικές κάρτες που προστατεύονται με τεχνολογία CHIP και PIN.

Διαδικασία μόλυνσης και νέες δυνατότητες

Η μόλυνση ξεκινά με ένα phishing email που υποδύεται έναν τεχνικό από έναν PoS vendor, με τον ισχυρισμό ότι η εταιρεία πρέπει να ενημερώσει το λογισμικό PoS της.

Στη συνέχεια, ο τεχνικός επισκέπτεται αυτοπροσώπως τις εγκαταστάσεις του στόχου και εγκαθιστά μια κακόβουλη αναβάθμιση στα τερματικά PoS.

Εναλλακτικά, οι εισβολείς κατευθύνουν το θύμα να εγκαταστήσει το εργαλείο απομακρυσμένης πρόσβασης AnyDesk στον υπολογιστή του και στη συνέχεια να το χρησιμοποιήσει για να αντικαταστήσει το PoS firmware με μια κακόβουλη έκδοση.

Μετά τη μόλυνση, οι χειριστές θα αξιολογήσουν το μηχάνημα για να προσδιορίσουν εάν ο στόχος είναι αρκετά παραγωγικός όσον αφορά τους όγκους οικονομικών συναλλαγών ή αν δεν αξίζει τον χρόνο τους.

Η νέα έκδοση Prilex έχει προσθέσει ένα backdoor για επικοινωνία, έναν stealer για την υποκλοπή όλων των ανταλλαγών δεδομένων και ένα uploader module για εξαγωγή.

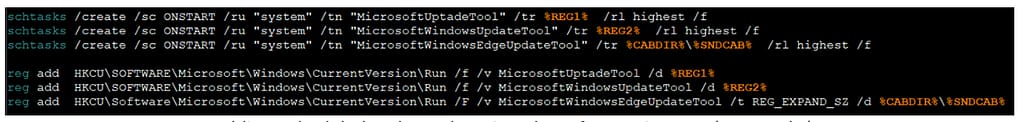

Το backdoor υποστηρίζει διάφορες δυνατότητες, όπως ενέργειες αρχείων, εκτέλεση εντολών, τερματισμό διαδικασίας, τροποποίηση μητρώου και screen capturing.

Το stealer module χρησιμοποιεί hooks σε πολλά Windows APIs για να παρακολουθεί ένα κανάλι επικοινωνίας μεταξύ του PIN pad και του λογισμικού PoS και μπορεί να τροποποιήσει το περιεχόμενο συναλλαγών, να καταγράψει πληροφορίες κάρτας και να ζητήσει νέα EMV cryptograms από την κάρτα.

Οι πληροφορίες που καταγράφονται αποθηκεύονται σε κρυπτογραφημένη μορφή τοπικά στον υπολογιστή που έχει παραβιαστεί και αποστέλλονται περιοδικά στον command and control (C2) server του malware μέσω αιτημάτων HTTP POST.

Πηγή πληροφοριών: bleepingcomputer.com