Η επιχείρηση Conti ransomware έχει γίνει εξαιρετικά οργανωμένη, σε σημείο που οι affiliates κατάφεραν να χακάρουν περισσότερες από 40 εταιρείες σε λίγο περισσότερο από ένα μήνα.

Οι ερευνητές ασφαλείας ονόμασαν την καμπάνια hacking ARMattack και την περιέγραψαν ως μία από τις «πιο παραγωγικές» και «εξαιρετικά αποτελεσματικές» της ομάδας.

Αστραπιαία καμπάνια ARMattack

Σε μια αναφορά που κοινοποιήθηκε στο BleepingComputer, ερευνητές της εταιρείας κυβερνοασφάλειας Group-IB αναφέρουν ότι μια από τις «πιο παραγωγικές εκστρατείες» της Conti έλαβε χώρα πέρυσι, μεταξύ 17 Νοεμβρίου και 20 Δεκεμβρίου 2021.

Ανακάλυψαν το hacking spree της ομάδας που διήρκεσε ένα μήνα κατά τη διάρκεια δραστηριοτήτων αντιμετώπισης περιστατικών και το ονόμασαν ARMattack, με βάση ένα domain name που αποκάλυπτε την υποδομή της συμμορίας.

Δείτε επίσης: ΗΠΑ: Αμοιβή $ 15 εκατομμυρίων σε όποιον δώσει πληροφορίες για την Conti ransomware ομάδα

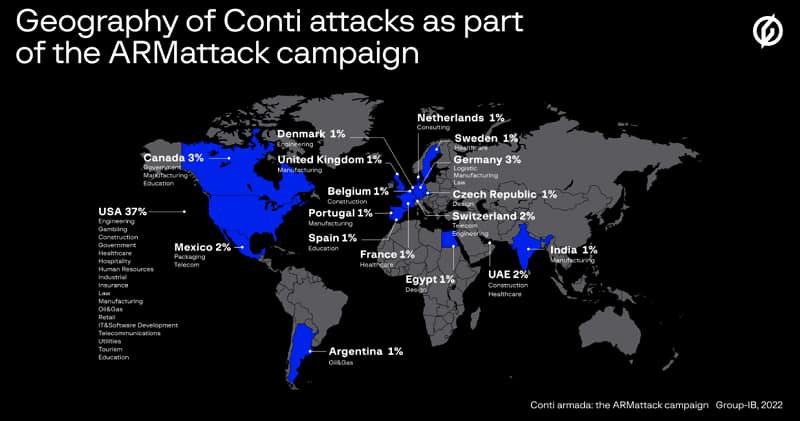

Κατά τη διάρκεια της εκστρατείας, τα Conti affiliates κατάφεραν να παραβιάσουν περισσότερους από 40 οργανισμούς σε διάφορους τομείς δραστηριότητας που δραστηριοποιούνται σε ευρεία γεωγραφική περιοχή, αλλά με εστίαση σε εταιρείες με έδρα στις ΗΠΑ.

Ένας εκπρόσωπος του Group-IB είπε στο BleepingComputer ότι η ARMattack ήταν πολύ γρήγορη και εξήγησε ότι η έκθεση της εταιρείας αναφέρεται σε οργανισμούς που είχαν παραβιάσει τα δίκτυά τους. Δεν είναι γνωστό εάν κάποιο από τα θύματα πλήρωσε τα λύτρα που ζήτησε ο δράστης.

Αξίζει να σημειωθεί ότι ενώ ο ιστότοπος διαρροής Conti δημοσίευσε στοιχεία για 46 θύματα σε μόλις ένα μήνα (π.χ. Απρίλιος 2022), η ημερομηνία παραβιασμού παραμένει ασαφής.

Δείτε επίσης: Conti ransomware: Μετονομάζεται σε μικρότερες μονάδες και συνεχίζει

Με βάση τα δεδομένα από του Group-IB, η συντομότερη επιτυχημένη επίθεση του Conti διήρκεσε μόλις τρεις ημέρες από τον αρχικό χρόνο πρόσβασης έως την κρυπτογράφηση των συστημάτων του οργανισμού.

Ώρες γραφείου

Χρησιμοποιώντας δεδομένα που συγκεντρώθηκαν από δημόσιες πηγές, όπως οι εσωτερικές συνομιλίες που διέρρευσαν από τη συμμορία, το Group-IB αναλύει τις «ωρές εργασίας» του Conti.

Σύμφωνα με τους ερευνητές, τα μέλη του Conti είναι ενεργά περίπου 14 ώρες κάθε μέρα, εκτός από τις διακοπές της Πρωτοχρονιάς, ένα πρόγραμμα που εξηγεί την αποτελεσματικότητά τους.

Το Group-IB λέει ότι η ομάδα αρχίζει να εργάζεται προς το μεσημέρι (GMT+3, ώρα Μόσχας) και αταματά μετά τις 9 μ.μ.

Επιπλέον, οι ερευνητές υπογραμμίζουν ότι η ομάδα λειτουργεί όπως μια νόμιμη επιχείρηση, με άτομα που επιφορτίζονται με την εύρεση εργαζομένων, την έρευνα και την ανάπτυξη, τη λειτουργία θέσεων εργασίας OSINT και την παροχή υποστήριξης πελατών.

Δείτε επίσης: Το Conti ransomware είχε στοχεύσει Intel firmware για κρυφές επιθέσεις

Οι προσπάθειες της Conti να παραμείνει μπροστά από το παιχνίδι περιλαμβάνουν την παρακολούθηση των ενημερώσεων των Windows και την ανάλυση των αλλαγών από νέες ενημερώσεις κώδικα, καθώς και την ανακάλυψη τρωτών σημείων zero-day που μπορούν να χρησιμοποιηθούν σε επιθέσεις και την εκμετάλλευση ελαττωμάτων ασφαλείας που αποκαλύφθηκαν πρόσφατα.

Πηγή πληροφοριών: bleepingcomputer.com