Οι phishing επιθέσεις είναι μια από τις μεγαλύτερες και πιο διαδεδομένες απειλές στον κυβερνοχώρο. Στις περισσότερες περιπτώσεις, καταφέρνουν να παρακάμψουν τις μεθόδους ανίχνευσης και οι πιθανότητες εντοπισμού και σύλληψης των δραστών είναι περιορισμένες.

Ο όρος “ηλεκτρονικό ψάρεμα” ή phishing εντοπίζεται ήδη από το 1987. O κίνδυνος να πέσει κάποιος θύμα μιας phishing επίθεσης άρχισε να αυξάνεται σταδιακά, λόγω της ευρύτερης χρήσης του διαδικτύου και της συγκέντρωσης προσωπικών πληροφοριών που διατίθενται κυρίως μέσω των κοινωνικών μέσων.

Το phishing αναφέρεται ουσιαστικά στη δόλια χρήση ηλεκτρονικών επικοινωνιών με στόχο την εξαπάτηση χρηστών. Αποτελεί μια μορφή social engineering επίθεσης, που βασίζεται συνήθως στην αποστολή emails, με στόχο την κλοπή δεδομένων ή την εγκατάσταση malware.

Συνήθως, οι δράστες προσπαθούν να αποκτήσουν εμπιστευτικές πληροφορίες όπως ονόματα χρήστη, κωδικούς πρόσβασης, πληροφορίες πιστωτικών καρτών κλπ.

Οι εγκληματίες προσπαθούν να κάνουν αυτά τα emails να φαίνονται νόμιμα, ώστε να αυξήσουν τις πιθανότητες εξαπάτησης των χρηστών.

Πώς λειτουργεί το phishing;

Συνήθως, στα κακόβουλα emails υπάρχουν σύνδεσμοι ή συνημμένα αρχεία. Οι σύνδεσμοι μπορούν να οδηγήσουν τους χρήστες σε φαινομενικά νόμιμες σελίδες, οι οποίες τους ζητούν να δώσουν προσωπικά στοιχεία και κωδικούς πρόσβασης.

Από την άλλη, τα συνημμένα που μπορεί να έχουν διάφορες μορφές, όπως Word, Excel, PDF, που κατεβάζουν κακόβουλο λογισμικό στα συστήματα των θυμάτων.

Καθημερινά, πραγματοποιούνται χιλιάδες phishing επιθέσεις σε όλο τον κόσμο.

Αν και ο τελικός στόχος των απατεώνων είναι πάντα ο ίδιος, υπάρχουν διαφορετικοί τρόποι διεξαγωγής των επιθέσεων.

Μερικοί από τους πιο συνηθισμένους τύπους phishing επιθέσεων είναι: τo spear phishing, το whaling, το smishing, το vishing, το clone phishing και το angler phishing.

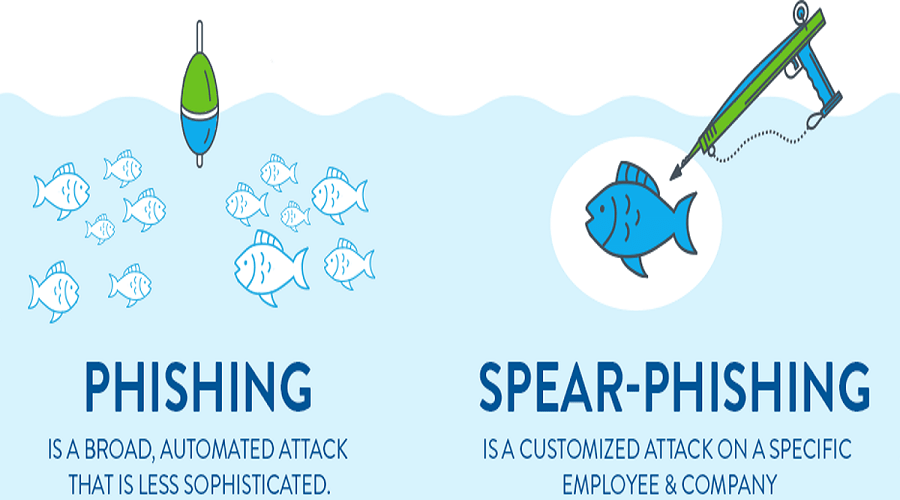

Spear phishing

Τα spear phishing emails είναι συνήθως πιο στοχευμένα από τα απλά phishing και επικεντρώνονται κυρίως σε υπαλλήλους επιχειρήσεων. Οι εισβολείς συχνά συλλέγουν πληροφορίες σχετικά με τους στόχους τους, ώστε τα μηνύματά τους να φαίνονται πιο πειστικά.

Και σε αυτή την περίπτωση ο στόχος είναι το άνοιγμα ενός κακόβουλου συνδέσμου ή συνημμένου.

Μια από τις πιο συχνές τεχνικές που χρησιμοποιούν οι hackers για την πραγματοποίηση μιας spear phishing επίθεσης είναι η φιλοξενία κακόβουλων εγγράφων σε υπηρεσίες cloud. Πολλοί εγκληματίες φιλοξενούν τα κακόβουλα έγγραφά τους σε υπηρεσίες όπως το Dropbox, το Box και το Google Drive, καθώς στις περισσότερες περιπτώσεις, τα IT συστήματα δεν αποκλείουν αυτές τις υπηρεσίες.

Επομένως, είναι εύκολο να παρακάμψουν τις λύσεις ασφαλείας των οργανισμών, αφού τα φίλτρα email δεν θα τα επισημάνουν ως μολυσμένα έγγραφα.

Clone phishing

Όσον αφορά στο clone phishing, οι επιτιθέμενοι μπορούν να δουν προηγούμενες συνομιλίες των θυμάτων και να τις κλωνοποιήσουν, να δημιουργήσουν δηλαδή ένα σχεδόν πανομοιότυπο αντίγραφο και μετά να αλλάξουν ένα συνημμένο ή να το συνδέσουν με κάτι κακόβουλο.

Με αυτόν τον τρόπο, ο παραλήπτης δεν θα αντιληφθεί ότι πρόκειται για κάτι ύποπτο.

Whaling επιθέσεις

Ένας άλλο τύπος phishing επίθεσης είναι oι whaling επιθέσεις, που είναι ακόμα πιο στοχευμένες. Aπευθύνονται σε ανώτερα στελέχη ή χρήστες με αυξημένα προνόμια σε μια επιχείρηση. Αυτές οι επιθέσεις απαιτούν περισσότερη προσπάθεια, αλλά οι ανταμοιβές είναι πιθανώς μεγαλύτερες.

Οι στόχοι είναι συνήθως διευθύνοντες σύμβουλοι και άλλα στελέχη που έχουν στην κατοχή τους πολύτιμες πληροφορίες και περισσότερες προσβάσεις σε συστήματα.

Ερευνητές έχουν παρατηρήσει ότι τα whaling emails συνδυάζονται συχνά και με μια φωνητική κλήση, που επιβεβαιώνει το αίτημα του email.

Οι whaling επιθέσεις μπορούν να συνδυαστούν και με άλλες απάτες. Ένας παραβιασμένος λογαριασμός ενός ανώτερου στελέχους μπορεί να χρησιμοποιηθεί για τη διεξαγωγή Business email compromise (BEC) επιθέσεων. Συνηθισμένο παράδειγμα BEC επίθεσης είναι η αποστολή ενός email σε έναν υπάλληλο, το οποίο υποτίθεται ότι προέρχεται από τον Διευθύνοντα Σύμβουλο. Οι υπάλληλοι είναι πιθανό να ξεγελαστούν και να ανταποκριθούν στο αίτημα του ανώτερου στελέχους, που είναι συνήθως η μεταφορά χρηματικού ποσού.

Smishing και Vishing

Όσον αφορά στο smishing και το vishing, πρόκειται για δύο phishing τεχνικές, όπου αντί για emails χρησιμοποιούνται τηλέφωνα.

Στο vishing, οι απατεώνες πραγματοποιούν τηλεφωνικές κλήσεις. Σε μια συνηθισμένη vishing επίθεση, ο εγκληματίας καλεί το θύμα και παριστάνει έναν υπεύθυνο τράπεζας, που ενημερώνει το θύμα ότι ο λογαριασμός του έχει παραβιαστεί.

Στη συνέχεια, ζητά κάποια τραπεζικά στοιχεία για να επαληθεύσει την ταυτότητα του θύματος ή να μεταφέρει χρήματα σε έναν υποτιθέμενο “ασφαλή” λογαριασμό, ο οποίος φυσικά ανήκει στον απατεώνα.

Μια συνηθισμένη τακτική στις vishing επιθέσεις είναι το ID spoofing. Με αυτήν την τακτική, οι εγκληματίες καλύπτουν τον αριθμό τηλεφώνου τους, ώστε να φαίνεται ότι η κλήση προέρχεται από έναν νόμιμο αριθμό τηλεφώνου με τον κωδικό περιοχής του στόχου.

Στις smishing επιθέσεις, οι απατεώνες στέλνουν κακόβουλα μηνύματα κειμένου που περιέχουν έναν κακόβουλο σύνδεσμο ή ζητούν προσωπικά στοιχεία.

Οι κακόβουλοι σύνδεσμοι μπορεί να οδηγούν στην αυτόματη λήψη κακόβουλων εφαρμογών στις κινητές συσκευές των θυμάτων.

Αυτές οι εφαρμογές θα μπορούσαν στη συνέχεια να αναπτύξουν ransomware ή να επιτρέψουν στους εγκληματίες να ελέγχουν από απόσταση τις συσκευές.

Angler phishing

Τέλος, το angler phishing είναι ένας σχετικά νέος τύπος επίθεσης. Οι hackers αξιοποιούν τα social media για να λάβουν πληροφορίες και να εξαπατήσουν τους χρήστες. Ψεύτικες διευθύνσεις URL, κλωνοποιημένες ιστοσελίδες, δημοσιεύσεις, tweets ακόμα και άμεσα μηνύματα μπορούν να χρησιμοποιηθούν για να ξεγελάσουν τους χρήστες.

Επίσης, οι εγκληματίες μπορούν να χρησιμοποιήσουν δεδομένα που οι ίδιοι οι χρήστες δημοσιεύουν στα μέσα κοινωνικής δικτύωσης.

Αυτοί ήταν μερικοί από τους πιο συνηθισμένους τύπους phishing επιθέσεων. Οι περισσότεροι είναι εξαιρετικά αποτελεσματικοί.

Οι χρήστες πρέπει να είναι πολύ προσεκτικοί, καθώς οι εγκληματίες εκμεταλλεύονται κάθε ευκαιρία για να επιτεθούν.

Συχνά, χρησιμοποιούν θέματα της επικαιρότητας για να τραβήξουν την προσοχή των θυμάτων.

Για παράδειγμα, τον τελευταίο χρόνο, οι hackers πραγματοποίησαν πολλές phishing επιθέσεις που είχαν ως δόλωμα τον COVID-19.

Επιπλέον, οι νέες συνθήκες που έχει δημιουργήσει η πανδημία, χρησιμοποιούνται επίσης από τους εγκληματίες.

Οι hackers εκμεταλλεύονται την απομακρυσμένη εργασία, καθώς οι υπάλληλοι δεν έχουν την ίδια ασφάλεια, χρησιμοποιώντας τα οικιακά δίκτυα και τις προσωπικές τους συσκευές.

Επίσης, εκμεταλλεύονται το γεγονός ότι πολλοί εργαζόμενοι δεν μπορούν να αναγνωρίσουν τα phishing emails.

Διάφορες έρευνες έχουν καταλήξει στο συμπέρασμα ότι ένα μεγάλο ποσοστό χρηστών δεν ξέρει τίποτα γι’ αυτή την επίθεση. Μια άλλη μελέτη έδειξε ότι πολλοί άνθρωποι πιστεύουν ότι μπορούν να αναγνωρίσουν μια επίθεση, αλλά αυτό φαίνεται να μην ισχύει, αφού μόλις το 5% ήταν σε θέση να αναγνωρίσει όλους τους τύπους απάτης.

Αυτά τα αποτελέσματα δείχνουν ότι οι γνώσεις για το phishing και τους διαφορετικούς τύπους που χρησιμοποιούν οι hackers, είναι απαραίτητες.

Καθώς η τεχνολογία και το διαδίκτυο αποτελούν αναπόσπαστο μέρος όλων σχεδόν των εργασιών, οι χρήστες πρέπει να είναι ενημερωμένοι γι’ αυτή την απειλή.