Σύμφωνα με μια πρόσφατα δημοσιευμένη έρευνα, σφάλματα υψηλού αντίκτυπου στο σύγχρονο πρωτόκολλο επικοινωνίας, το οποίο χρησιμοποιείται από παρόχους δικτύων κινητής τηλεφωνίας (MNO), μπορούν να αξιοποιηθούν από χάκερς για την υποκλοπή δεδομένων χρηστών, καθώς και για την διενέργεια DDoS επιθέσεων και επιθέσεων πλαστοπροσωπίας – απάτης. Τα ευρήματα αποτελούν μέρος μιας νέας έκθεσης που αφορά σφάλματα σε 4G και 5G δίκτυα για το 2020, η οποία δημοσιεύθηκε την περασμένη εβδομάδα από την εταιρεία Positive Technologies που εδρεύει στο Λονδίνο. Η έκθεση περιλαμβάνει τα αποτελέσματα των αξιολογήσεων ασφαλείας που πραγματοποιήθηκαν κατά το διάστημα μεταξύ 2018-2019 για λογαριασμό 28 παρόχων τηλεπικοινωνιών στην Ευρώπη, την Ασία, την Αφρική και τη Νότια Αμερική.

Με την ονομασία GPRS Tunneling Protocol (GTP), το πρότυπο επικοινωνιών που βασίζεται στο Πρωτόκολλο Διαδικτύου (IP) καθορίζει ένα σύνολο κανόνων που διέπουν την κυκλοφορία δεδομένων σε δίκτυα 2G, 3G και 4G. Αποτελεί επίσης τη βάση για το βασικό δίκτυο GPRS και τον διάδοχό του Evolved Packet Core (EPC), επιτρέποντας έτσι στους χρήστες να παραμένουν συνδεδεμένοι στο Διαδίκτυο ενώ μετακινούνται από το ένα μέρος στο άλλο.

Όπως δήλωσε η εταιρεία, το πρωτόκολλο GTP περιέχει μια σειρά από σφάλματα που απειλούν τόσο τους παρόχους κινητής τηλεφωνίας όσο και τους πελάτες τους. Αυτό έχει ως αποτέλεσμα, χάκερς να μπορούν να παρεμβαίνουν σε εξοπλισμό δικτύου και να αφήνουν μια ολόκληρη πόλη χωρίς επικοινωνία, να “πλαστογραφούν” τους χρήστες για να αποκτούν πρόσβαση σε διάφορους πόρους, και να χρησιμοποιούν υπηρεσίες δικτύου σε βάρος των χειριστών ή των συνδρομητών του δικτύου.

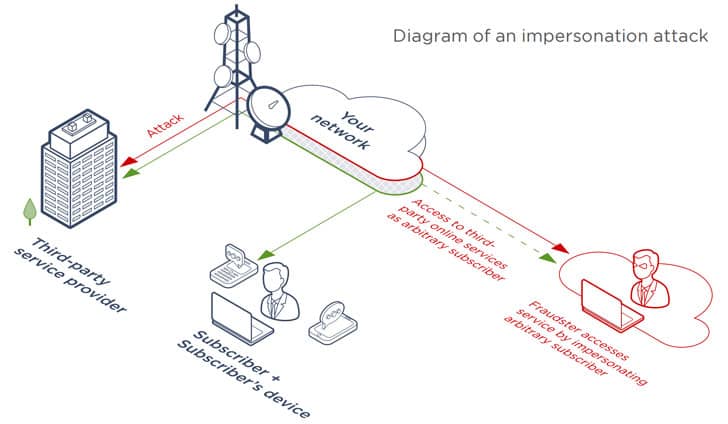

Το βασικό σφάλμα οφείλεται στο γεγονός ότι το πρωτόκολλο δεν ελέγχει την πραγματική θέση του συνδρομητή, καθιστώντας έτσι δύσκολη την επαλήθευση σχετικά με τον εάν η εισερχόμενη κίνηση είναι νόμιμη. Ένα δεύτερο αρχιτεκτονικό ζήτημα συνδέεται με τον τρόπο επαλήθευσης των credentials συνδρομητών, επιτρέποντας έτσι σε χάκερς να πλαστογραφούν τον κόμβο που λειτουργεί ως SGSN (Serving GPRS Support Node). Περισσότερο ανησυχητικό είναι το ενδεχόμενο απάτης και πλαστοπροσωπίας, όπου χάκερς μπορούν να αξιοποιήσουν ένα παραβιασμένο αναγνωριστικό για να χρησιμοποιήσουν κινητό Ίντερνετ ως νόμιμοι χρήστες. Σε ένα εναλλακτικό σενάριο, χάκερς μπορούν να παραβιάσουν δεδομένα περιόδου σύνδεσης χρήστη που περιέχουν αναγνωριστικά, όπως ο αριθμός τηλεφώνου, ενός συνδρομητή για να “μιμηθούν” αυτό το άτομο και να αποκτήσουν πρόσβαση στο Ίντερνετ.

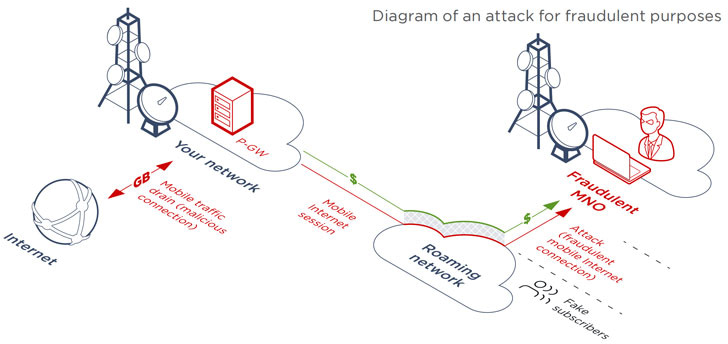

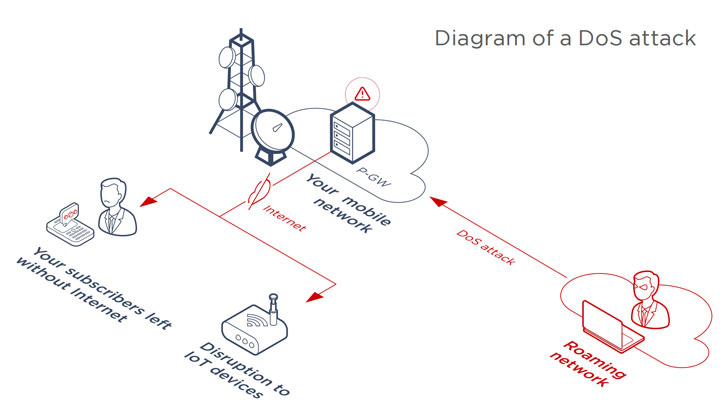

Όπως αναφέρει η έκθεση, αυτές οι επιθέσεις μπορούν να χρησιμοποιηθούν όχι μόνο από χάκερς αλλά κι από έναν ανέντιμο πάροχο δικτύου κινητής τηλεφωνίας, με στόχο τη δημιουργία κίνησης περιαγωγής, με τον MNO να χρεώνει έναν άλλο πάροχο για ανύπαρκτη δραστηριότητα περιαγωγής των συνδρομητών αυτού του παρόχου. Σε όλα τα δίκτυα που δοκιμάστηκαν, ήταν δυνατή η χρήση κινητού Ίντερνετ εις βάρος τόσο των άλλων συνδρομητών όσο και του χειριστή. Με τα δίκτυα 5G να χρησιμοποιούν το EPC ως το βασικό δίκτυο για ασύρματες επικοινωνίες, η Positive Technologies δήλωσε ότι είναι εξίσου ευάλωτα σε επιθέσεις πλαστοπροσωπίας και αποκάλυψης από χάκερς. Πρόσθεσε ακόμη πως κάθε δίκτυο που δοκιμάστηκε ήταν επιρρεπές σε DDoS επιθέσεις έναντι εξοπλισμού δικτύου, εμποδίζοντας έτσι τους έγκυρους συνδρομητές να συνδεθούν στο Διαδίκτυο και οδηγώντας σε διακοπή των υπηρεσιών κινητής επικοινωνίας. Oι ερευνητές ανέφεραν πως η μαζική απώλεια επικοινωνίας είναι ιδιαίτερα επικίνδυνη για δίκτυα 5G, γιατί αυτό αφορά συσκευές IoT όπως βιομηχανικό εξοπλισμό, Smart Homes και υποδομές πόλεων.

Για τον μετριασμό των ζητημάτων ασφαλείας και για τον περιορισμό του κινδύνου των χάκερς, η εταιρεία προτρέπει τους χειριστές να πραγματοποιήσουν whitelist-based IP φιλτράρισμα στο επίπεδο GTP, καθώς και να ακολουθήσουν τις συστάσεις ασφαλείας της GSMA για την ανάλυση της κίνησης σε πραγματικό χρόνο και για τον αποκλεισμό της παράνομης δραστηριότητας. Η έκθεση κατέληξε στο ότι η ασφάλεια πρέπει να αποτελεί προτεραιότητα κατά τη σχεδίαση ενός δικτύου. Αυτό έρχεται τώρα στο προσκήνιο, καθώς οι χειριστές αρχίζουν να ασχολούνται με την κατασκευή δικτύων 5G.

Τέλος, σύμφωνα με την έκθεση, οι προσπάθειες εφαρμογής της ασφάλειας σε μεταγενέστερα στάδια μπορεί να κοστίσουν πολύ περισσότερο. Στην καλύτερη περίπτωση, οι χειριστές πιθανότατα θα χρειαστεί να αγοράσουν επιπλέον εξοπλισμό. Στη χειρότερη περίπτωση, ενδέχεται να αντιμετωπίσουν σφάλματα ασφαλείας που δεν μπορούν να διορθωθούν αργότερα.