Κρίσιμα σφάλματα στο HP Support Assistant αφήνουν υπολογιστές Windows εκτεθειμένους σε επιθέσεις εκτέλεσης απομακρυσμένου κώδικα, ενώ θα μπορούσαν να επιτρέψουν σε χάκερς να αυξήσουν τα προνόμιά τους ή να διαγράψουν αυθαίρετα αρχεία, ύστερα από επιτυχή εκμετάλλευσή τους.

Το HP Support Assistant, το οποίο διατίθεται από την HP ως δωρεάν εργαλείο βοήθειας, είναι προεγκατεστημένο σε νέους υπολογιστές HP και έχει σχεδιαστεί για να παρέχει αυτοματοποιημένη υποστήριξη, ενημερώσεις και διορθώσεις σε HP υπολογιστές και εκτυπωτές. Σύμφωνα με την HP, αυτό το εργαλείο βοηθά στην βελτίωση της απόδοσης και της αξιοπιστίας των υπολογιστών και των εκτυπωτών, με αυτόματες ενημερώσεις του υλικολογισμικού και του driver. Επιπλέον, με αυτό, οι χρήστες έχουν τη δυνατότητα να επιλέγουν την αυτόματη εγκατάσταση ενημερώσεων ή και να λαμβάνουν ειδοποιήσεις όταν υπάρχουν διαθέσιμες ενημερώσεις. Οι υπολογιστές HP που κυκλοφορούν στην αγορά από το 2012 και μετά εκτελώντας Windows 7, Windows 8 ή Windows 10, έχουν προεγκατεστημένο το HP Support Assistant.

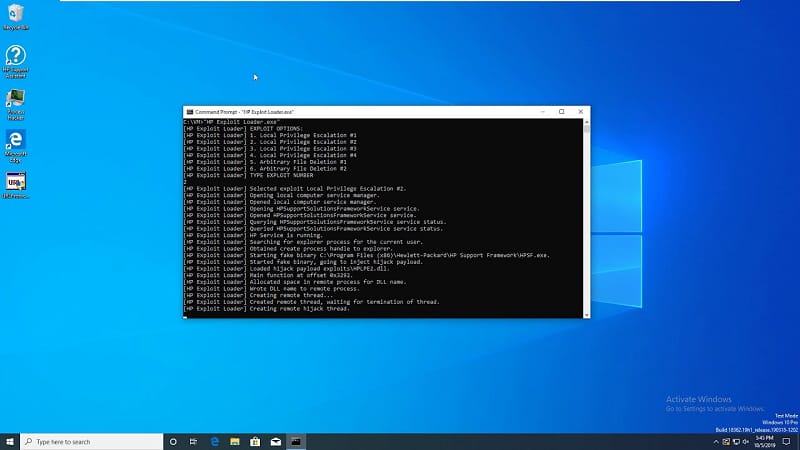

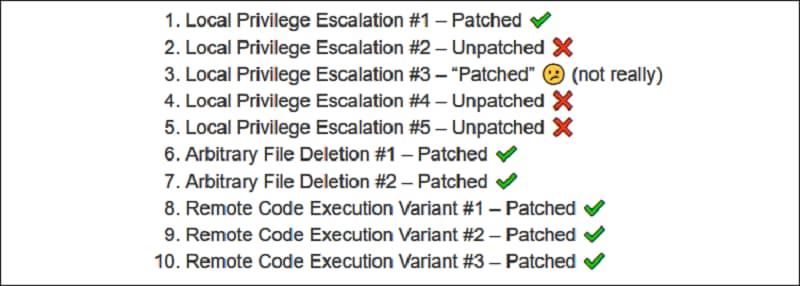

Υπάρχουν ορισμένα κρίσιμα σφάλματα που έχουν διορθωθεί, όμως κάποια άλλα εξακολουθούν να υπάρχουν. Συγκεκριμένα, ο ερευνητής ασφαλείας Bill Demirkapi εντόπισε δέκα διαφορετικά σφάλματα στο λογισμικό του HP Support Assistant, συμπεριλαμβανομένων πέντε σφαλμάτων κλιμάκωσης τοπικών προνομίων – δύο σφαλμάτων αυθαίρετης διαγραφής αρχείων και τριών σφαλμάτων εκτέλεσης απομακρυσμένου κώδικα. Η HP PSIRT (Product Security Response Team) διόρθωσε εν μέρει τα σφάλματα τον Δεκέμβριο του 2019, αφού έλαβε μια αναφορά σχετικά με αυτά από τον Demirkapi τον Οκτώβριο του 2019. Μία ακόμη διόρθωση πραγματοποιήθηκε τον Μάρτιο του 2020, αφότου ο ερευνητής έστειλε μια νέα αναφορά τον Ιανουάριο του 2020 για να διορθωθεί ένα από τα σφάλματα που εξακολουθούσαν να υπάρχουν καθώς και ένα νέο σφάλμα που προέκυψε. Ωστόσο, η HP απέτυχε να διορθώσει τρία από τα σφάλματα κλιμάκωσης τοπικών προνομίων, πράγμα που σημαίνει ότι ακόμη και αν οι χρήστες χρησιμοποιούν την τελευταία έκδοση του HP Support Assistant, εξακολουθούν να είναι εκτεθειμένοι σε επιθέσεις, δεδομένου ότι αυτόν τον τύπο ευπάθειας τον εκμεταλλεύονται συχνά χάκερς στα μεταγενέστερα στάδια των επιθέσεων τους για να υπονομεύσουν περισσότερο τις στοχοποιημένες συσκευές.

Για να μετριάσουν οι χρήστες τα σφάλματα που εντόπισε ο Demirkapi, θα πρέπει να απεγκαταστήσουν το ευάλωτο λογισμικό, αφαιρώντας από τον υπολογιστή τους το HP Support Assistant και το HP Support Solutions Framework. Επιπλέον, ο ερευνητής ασφαλείας επισημαίνει ότι για το HP Support Assistant οι χρήστες πρέπει να έχουν ενεργοποιημένες τις αυτόματες ενημερώσεις από προεπιλογή. Αν ωστόσο δεν τις έχουν ενεργοποιημένες ή δεν επιθυμούν να τις ενεργοποιήσουν, θα πρέπει να ενημερώνουν με μη αυτόματο τρόπο την εφαρμογή ή να εγκαταστήσουν την πιο πρόσφατη έκδοση.

Αξίζει να σημειωθεί ότι δεν είναι η πρώτη φορά που o Demirkapi εντόπισε κρίσιμα σφάλματα στο λογισμικό που είναι προεγκατεστημένο στους υπολογιστές μεγάλων προμηθευτών, μεταξύ των οποίων συγκαταλέγονται η Lenovo και η Dell. Ενδεικτικά, προηγουμένως είχε ανακαλύψει ένα σφάλμα εκτέλεσης απομακρυσμένου κώδικα, που εντοπίζεται ως CVE-2019-3719, και επηρεάζει τις περισσότερες συσκευές της Dell που έχουν εγκατεστημένο το λογισμικό του SupportAssist Client από προεπιλογή. Ο Demirkapi εντόπισε επίσης ένα σφάλμα κλιμάκωσης τοπικών προνομίων που επηρεάζει το SupportAssist Client της Dell, το οποίο είναι προεγκατεστημένο στις περισσότερες νέες συσκευές της Dell που εκτελούν Windows. Το SupportAssist ελέγχει την “υγεία” του υλικού και του λογισμικού του συστήματος της συσκευής και στέλνει τις απαραίτητες πληροφορίες σχετικά με την κατάσταση του συστήματος στην Dell για την αντιμετώπιση τυχόν προβλημάτων.