Κυβερνοεπίθεση Αεροδρόμιο Λάρνακας hermesairports.com: Φαίνεται ότι Ο Τούρκος χάκερ RootAyyildiz Turkish Defacer συνεχίζει ανεμπόδιστος τις επιθέσεις του σε κρίσιμες υποδομές της Κύπρου, χωρίς μέχρι στιγμής να τον έχουν σταματήσει οι αρμόδιες αρχές. Σύμφωνα με ΑΠΟΚΛΕΙΣΤΙΚΕΣ πληροφορίες του SecNews, από αξιόπιστες πηγές του διαδικτύου, ο επίδοξος χάκερ της γειτονικής μας χώρας επιτέθηκε και άντλησε βάσεις δεδομένων με απόρρητα(?) -κατά δήλωσή του- στοιχεία υπαλλήλων αλλά και πελατών του Αεροδρομίου Hermes Airport της Λάρνακας. Η HermesAirports έχει αναλάβει την διαχείριση και τον έλεγχο των Διεθνών Αερολιμένων Λάρνακας και Πάφου.

Ο RootAyyildiz Turkish Defacer, o “Πατέρας των Τούρκων hackers” όπως τον αποκαλούν οι hackers στα forums επικοινωνίας τους, έχει αποδειχθεί ως ένας από τους πιο επικίνδυνους χάκερς , σημειώνοντας δεκάδες επιθέσεις υψηλού προφίλ σε κυβερνητικούς στόχους σε πολλές χώρες (συμπεριλαμβανομένου Ελλάδα, Κύπρο και ΗΠΑ). Με κάθε επιτυχημένη hacking επίθεση καταφέρνει να τραβάει τα βλέμματα των αρχών αλλά και τον ειδικών ασφάλειας. Παρ’όλ’αυτά ο Τούρκος χάκερ δεν φαίνεται να πτοείται, αντιθέτως, με κάθε ευκαιρία, επιτίθεται στον επόμενο στόχο του.

Η ταυτότητα του παραμένει μέχρι σήμερα άγνωστη, με κάποιους να αναφέρουν ότι πρόκειται είτε για μεμονωμένο πρόσωπο είτε για ομάδα hackers που συνεργάζονται με μυστικές υπηρεσίες της γειτονικής χώρας. Για τους hackers διεθνώς, αποτελεί έναν αναγνωρίσιμο επιτιθέμενο με πλούσια δραστηριότητα εναντίον στόχων, ενώ το ψευδώνυμο του (RootAyyildiz Turkish Defacer) είναι γνωστό σε όλα τα hacking forums αλλά και στο ευρύ κοινό.

Να σημειώσουμε ότι πριν λίγες μέρες ο Τούρκος χάκερ είχε πραγματοποιήσει επιτυχημένη επίθεση μέσω SQL injection στα πληροφοριακά συστήματα του Υπουργείου Εθνικής Άμυνας της Κύπρου (www.mod.gov.cy) σύμφωνα με αποκλειστικές πληροφορίες που τέθηκαν υπόψη του SecNews. Ο RootAyyildiz Turkish Defacer κατάφερε να αποκτήσει μη εξουσιοδοτημένη πρόσβαση στους servers του Υπουργείου Εθνικής Άμυνας της Κύπρου. Κατά την συγκεκριμένη επίθεση κλάπηκαν email και κωδικοί πρόσβασης των admin accounts, ενώ σύμφωνα με τις δημοσιευμένες πληροφορίες σε πλατφόρμα messaging φαίνεται ότι είχε αποκτήσει πρόσβαση στις database του Υπουργείου που υποστηρίζουν την ιστοσελίδα αλλά και σχετικές internet υπηρεσίες του Υπουργείου.

Μάθετε περισσότερα: RootAyyildiz Turkish Defacer: Ο Τούρκος hacker επιτίθεται στην Κύπρο!

Αυτή τη φορά, στο στόχαστρο βρέθηκε η Hermes Airports Ltd (backlink) η οποία έχει τον έλεγχο των Διεθνών Αερολιμένων Λάρνακας και Πάφου της Κυπριακής Δημοκρατίας.

Ο hacker ακολουθώντας την ίδια στρατηγική εντόπισε και επιτέθηκε μέσω SQL injection αδυναμία σε ιστοσελίδα που ανήκει στο Αεροδρόμιο, διείσδυσε στους servers της εταιρείας και έκλεψε βάσεις δεδομένων με προσωπικά στοιχεία υπαλλήλων αλλά και πελατών της. Πιο συγκεκριμένα, όπως υποστηρίζει ο hacker (χωρίς να έχει επιβεβαιωθεί από το SecNews μέχρι αυτή τη στιγμή) μεταξύ των data που παραβιάστηκαν συναντάμε διατμηματικές συνομιλίες, αλληλογραφίες μέσω email υπαλλήλων-πελατών, καταστάσεις με μηνιαία έξοδα της εταιρείας αλλά και βάσεις δεδομένων με προσωπικές πληροφορίες προσωπικού (emails, ονοματεπώνυμα, στοιχεία επικοινωνίας, κωδικοί πρόσβασης).

Σχετικά security νέα: Phishing επιθέσεις χρησιμοποιούν fake έρευνες εμβολίου COVID-19 για να κλέψουν προσωπικά στοιχεία

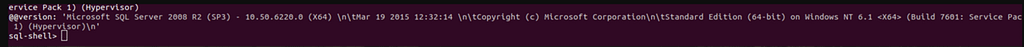

Παρακάτω θα βρείτε τα σχετικά screenshots που αποδεικνύουν την εγκυρότητα της επίθεσης. Στο αναφερόμενο υλικό που κοινοποιήθηκε έχει πραγματοποιηθεί απόκρυψη ευαίσθητων δεδομένων για λόγους προστασίας του κοινωνικού συνόλου αλλά και των κωδικών πρόσβασης προσώπων που φέρεται να έχουν αποκτηθεί από τον Τούρκο hacker.

Το όνομα της hacking επίθεσης από τον RootAyyildiz,ήταν «Let Ayse go on vacation”.

Όπως είναι εμφανές ο RootAyyildiz έχει αποκτήσει πρόσβαση SQL Shell σε εξυπηρετητή με SQL Server 2008 R2 Standard edition, έχοντας την δυνατότητα να αναζητήσει raw queries στην βάση αλλά και να αντλήσει δεδομένα κατά βούληση. Δείγμα τον αναζητήσεών του φαίνεται παρακάτω:

Να τονίσουμε ότι και στην συγκεκριμένη hacking επίθεση όπως και στην επίθεση στα πληροφοριακά συστήματα του Υπουργείου Εθνικής Άμυνας της Κύπρου, μετά την αξιολόγηση των δεδομένων που τέθηκαν υπόψη μας, διαπιστώνουμε ότι ο Τούρκος hacker RootAyyldiz έχει την δυνατότητα να αλλοιώσει δεδομένα στο εξυπηρετητή, να προσθέσει/αφαιρέσει ιστοσελίδες ή να διασπείρει κακόβουλο λογισμικό σε ανυποψίαστους χρήστες που χρησιμοποιούν την ιστοσελίδα του Αεροδρομίου Λάρνακας! Επιπλέον δεν είναι σαφές από τα screenshots που έχουν παρατεθεί αναφορικά με το είδος των προσωπικών δεδομένων που έχουν αντληθεί και βρίσκονται στον εξυπηρετητή που έχει στοχοποιηθεί ούτε μπορεί να προσδιοριστεί ακριβώς ο χρόνος άντλησης αυτών. Το σίγουρο όμως είναι ότι η επίθεση βρίσκεται σε εξέλιξη.

Δείτε ακόμα: Microsoft – Οι χρήστες εξακολουθούν να μην ενημερώνουν τα Windows 10

Το SecNews είχε ήδη προειδοποιήσει ότι οι κρίσιμες υποδομές της Κύπρου βρίσκονται στο στόχαστρο του χάκερ!

Σε επικοινωνία με τον Τούρκο χάκερ σε γνωστή ασφαλή messaging πλατφόρμα που ανακοινώνει σημαντικότατα στοιχεία αναφορικά με τις επιθέσεις που πραγματοποιεί, μετά την ενημέρωση αναφορικά με την επίθεση εναντίον του Υπουργείου Εθνικής Άμυνας της Κύπρου, το SecNews ειδοποίησε μέσω σχετικού άρθρου/ενημέρωσης ότι ο RootAyyildiz Turkish Defacer έχει στοχοποιήσει την Κύπρο και ετοιμάζει σημαντικές επιθέσεις και σε άλλες κρίσιμες υποδομές, χωρίς όμως να προσδιορίζει ποιες είναι αυτές.

More hacking attacks: Κυβερνοεπίθεση στο innovation.gov.gr του Υπουργείου Εσωτερικών

Χαρακτηριστικά ανέφερε «Very difficult days await for Cyprus, There is too much data to be analyzed and leaked, RootAyyldiz wants to destroy Cyprus and will target banking and military systems”. Η απειλή του φαίνεται να μετατρέπεται σε πράξη ξεκινώντας μάλιστα από το το Διεθνές Αερολιμένα Λάρνακας και Πάφου.

Hermes Airports Ltd

Η Hermes Airports Ltd ανέλαβε στις 12 Μαΐου 2006 τη διαχείριση και τον έλεγχο των Διεθνών Αερολιμένων Λάρνακας και Πάφου, βάσει μίας 25ετούς σύμβασης παραχώρησης ΚΕΕ (Κατασκευή-Εκμετάλλευση-Εξώνηση) με την Κυπριακή Δημοκρατία Πρόκειται για μια κοινοπραξία 9 μετόχων, με κύπριους και διεθνείς εταίρους, που έχει έδρα την Κύπρο.

Οι εργασίες ανέγερσης των τερματικών κτηρίων ξεκίνησαν αμέσως μετά την υπογραφή της συμφωνίας, βάσει μίας Σύμβασης ταχείας Μελέτης και Κατασκευής. Το καινούργιο κτήριο του Διεθνούς Αερολιμένα Πάφου δόθηκε προς χρήση τον Νοέμβριο του 2008 ενώ το νέο κτήριο του Διεθνούς Αερολιμένα Λάρνακας παραδόθηκε στο κοινό ένα χρόνο αργότερα, το Νοέμβριο του 2009. Το έργο Κατασκευής- Εκμετάλλευσης – Εξώνησης είναι η πρώτη ιδιωτικοποίηση στο είδος της στην Κύπρο. Οι αερολιμένες προσφέρουν εγκαταστάσεις παγκόσμιας κλάσης και τελευταίας τεχνολογίας δίνοντας έμφαση στην άριστη εξυπηρέτηση του επιβατικού κοινού και των πελατών.

Παραμένουν αφοσιωμένοι στις προσπάθειες για τη βελτιστοποίηση της συνδεσιμότητας της Κύπρου, αναβαθμίζοντας ταυτόχρονα την επιβατική εμπειρία. Και τα δυο αεροδρόμια εξυπηρετούν συνολικά πέραν των 11 εκατομμυρίων επιβατών, ετησίως.

Πηγή πληροφοριών: https://el.hermesairports.com/

RootAyyildiz Turkish Defacer- Τούρκος χάκερ

Στα hacking κυκλώματα αποκαλείται “Ο πατέρας των Τούρκων hackers” δεδομένων των γνώσεων και των hacking δεξιοτήτων του αλλά και των επιτυχημένων hacking επιθέσεών του. Μεταξύ των επιτυχημένων επιθέσεων του βρίσκονται και κρίσιμες ελληνικές υποδομές. Το Υπουργείο Εξωτερικών, το Υπουργείο Εσωτερικών, το Υπουργείο Εργασίας και πολλοί στόχοι υψηλού προφίλ στην Ελλάδα έχουν δεχτεί κυβερνοεπίθεση από τον εν λόγω hacker στο παρελθόν.

SQL injection επίθεση

Η SQL injection είναι μια code injection τεχνική, η οποία επιτρέπει στον επιτιθέμενο να “τρέξει” εντολές SQL ενάντια σε ένα server – στόχο. Μια επιτυχημένη SQL injection επίθεση επιτρέπει την εκτέλεση οποιουδήποτε query πάνω στην βάση δεδομένων-στόχο, το οποίο σημαίνει και δυνατότητα συλλογής σημαντικών πληροφοριών, όπως κωδικούς πρόσβασης, ονόματα χρηστών, emails, αριθμούς πιστωτικών καρτών κ.ά.

Οι επιθέσεις αυτές εκμεταλλεύονται ευπάθειες που υπάρχουν σε web εφαρμογές, οι οποίες επικοινωνούν με διακομιστές backend, όπου αποθηκεύονται βάσεις δεδομένων. Η συντομογραφία SQL προέρχεται από τις λέξεις Structured Query Language (Δομημένη Γλώσσα Διατύπωσης Ερωτημάτων). Πρόκειται για μια γλώσσα προγραμματισμού που χρησιμοποιείται για την προσθήκη, τον χειρισμό και την ανάκτηση δεδομένων σε μια βάση δεδομένων SQL. Οι επιτιθέμενοι μπορούν να ανακαλύψουν εύκολα, με μερικές απλές εντολές, αν μια σελίδα είναι ευάλωτη σε SQL injection ευπάθεια. Αν είναι, τότε θα είναι σε θέση να κλέψουν δεδομένα, να τα καταστρέψουν, ακόμα και να γίνουν διαχειριστές του database server.

SQL Injection news: Η Sophos διορθώνει μια ευπάθεια SQL injection στο OS Cyberoam

Μέτρα πρόληψης

- Το βασικότερο, ίσως, μέτρο πρόληψης είναι ο σωστός σχεδιασμός, η καλή κατασκευή και η συνεχής επίβλεψη της βάσης δεδομένων, ώστε να μην είναι ευάλωτη στη συγκεκριμένη επίθεση.

- Περιορισμός των στοιχείων παραμετροποίησης του server: Αν περιοριστεί η πρόσβαση σε λάθος παραμέτρους, μπορεί να μειωθεί η πιθανότητα επίθεσης στο server-στόχο. Αν και δεν προσφέρει 100% ασφάλεια, αποτελεί ένα πρώτο βήμα ασφάλειας γύρω από τις βάσεις δεδομένων.

- Καλή γνώση όλων των SQL Servers του δικτύου από τους διαχειριστές: Αρχικά, οι διαχειριστές θα πρέπει να ξέρουν πόσοι SQL servers υπάρχουν στο δίκτυο. Αυτή η διαδικασία μπορεί να μην είναι τόσο απλή όσο φαίνεται, καθώς η πλειοψηφία των servers λειτουργούν σε δυναμικά TCP ports και συνήθως οι servers αυτοί λειτουργούν μόνο όταν ο χρήστης τους “χρειάζεται”. Επομένως, κάποιοι servers μπορεί να μην είναι ενεργοί. Για να βρεθεί το σύνολο των SQL Servers θα μπορούσαν να χρησιμοποιηθούν τα SQL ping, SQL scan και πιο εξειδικευμένα λογισμικά.

- Συνεχείς ενημερώσεις. Οι εταιρείες λογισμικών κυκλοφορούν συχνά updates για να διορθώσουν πιθανές ευπάθειες. Επομένως, οι οργανισμοί πρέπει να φροντίζουν να ενημερώνουν τις εφαρμογές, τα λογισμικά και γενικά τα συστήματα που χρησιμοποιούν, για να παραμείνουν ασφαλείς.

- Απαγόρευση της πρόσβασης σε συγκεκριμένα ports των servers από άγνωστους χρήστες: Δεν προσφέρει την απόλυτη ασφάλεια, ειδικά σε SQL injection επιθέσεις, αλλά είναι ένα σημαντικό μέτρο ασφαλείας για όλο το δίκτυο μιας εταιρείας ή οργανισμού. Για παράδειγμα, το κλείσιμο του UDP Port 1434 [το port αυτό χρησιμοποιείται για χαρτογράφηση των SQL βάσεων δεδομένων της Microsoft (Microsoft SQL monitor database)] και όλων των TCP ports στα οποία “ακούει” ο SQL Server, μπορεί να ενισχύσει την ασφάλεια.

- Υιοθέτηση ισχυρών admin-passwords. Η χρήση ενός ισχυρού κωδικού πρόσβασης μπορεί να αποτρέψει brute force, SQL injection και πολλές άλλες επιθέσεις. Επίσης, προτείνεται η συχνή αλλαγή τους.

Το SecNews συνεχίζει να διερευνά το περιστατικό και θα σας ενημερώσει για οτιδήποτε νεότερο. Οι διαχειριστές θα πρέπει άμεσα να κατεβάσουν την ιστοσελίδα και να προβούν σε forensics analysis των δεδομένων της επίθεσης αλλά και του συνόλου των εξυπηρετητών που έχουν πληγεί, ώστε να διαπιστώσουν αν έχουν παραβιαστεί και πρόσθετα εσωτερικά πληροφοριακά συστήματα του Αεροδρομίου, χρησιμοποιώντας ως jump point τον εξυπηρετητή που επλήγει!