Οι εγκληματίες του κυβερνοχώρου κατάφεραν να συγκεντρώσουν ένα γιγαντιαίο botnet με περισσότερες από 40.000 μολυσμένες συσκευές με σκοπό την δημιουργία κρυπτονομισμάτων και την ανακατεύθυνση χρηστών σε κακόβουλα sites.

Το botnet ονομάστηκε Prowli και ανακαλύφθηκε από την ομάδα ασφάλειας GuardiCore.

H λειτουργία του είναι πολύπλοκη και βασίζεται σε ευπάθειες συστημάτων σε συνδυασμό με brute-force attacks για να μολύνει και να πάρει τον έλεγχο σε υπολογιστικά συστήματα.

Ταυτόχρονα ξεκινάει και ένα SSH scanner που προσπαθεί να μαντέψει το όνομα χρήστη και τον κωδικό πρόσβασης των συσκευών που εκθέτουν τη θύρα SSH τους στο Internet.

Επι το πλείστον οι μολυσμένες συσκευές ήταν:

• Ιστότοποι WordPress

• Joomla! Sites με το K2 extension (μέσω CVE-2018-7482 )

• Αρκετά μοντέλα μόντεμ DSL (μέσω γνωστής ευπάθειας )

• Διακομιστές που εκτελούν το HP Data Protector (μέσω CVE-2014-2623 )

• Drupal, PhpMyAdmin, NFS, και διακομιστές με εκτεθειμένες θύρες SMB (όλα μέσω brute-force attack)

Το Prowli έχει την δυνατότητα να ξεχωρίζει τις μολυσμένες συσκευές που έχουν αρκετούς πόρους για να χρησιμοποιηθούν για την δημιουργία κρυπτονομισμάτων. Τα συστήματα που είναι αρκετά ισχυρά δέχονται επίσης ένα miner για Monero όπως επίσης και το R2R2 WORM προκειμένου να μπορέσει το Prowli να επεκταθεί γρηγορότερα στα υπόλοιπα δίκτυα.

Η γενικότερη καμπάνια του Prowli σχεδιάστηκε και βελτιστοποιήθηκε σκόπιμα για να μεγιστοποιήσει τα κέρδη των απατεώνων.

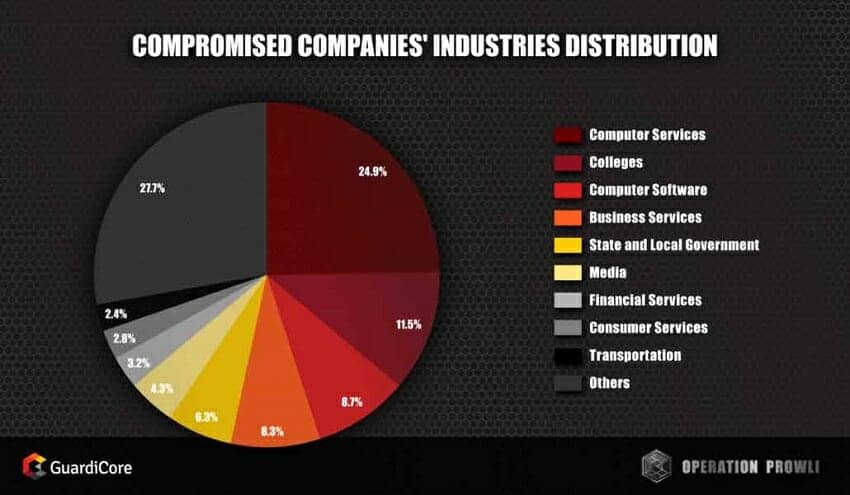

Συνολικά κατάφερε να μολύνει περισσότερους από 40.000 διακομιστές και συσκευές στα δίκτυα 9.000 εταιρειών, τους οποίους στη συνέχεια αξιοποιούσαν πλήρως για να κερδίσουν χρήματα, πριν εντοπιστεί το κακόβουλο λογισμικό σε αυτούς. Προφανέστατα λειτούργησε χωρίς διακρίσεις και ασχολήθηκε με υπολογιστικά συστήματα σε όλο τον κόσμο και ανεξάρτητα από το τι λειτουργικό χρησιμοποιούσαν.