Δύο εφαρμογές Android που είναι διαθέσιμες στο Google Play store βρέθηκαν να περιέχουν malware αυτήν την εβδομάδα. Αυτές οι εφαρμογές ονομάζονται «Smart TV remote» και «Halloween Coloring», με το πρώτο app να έχει ληφθεί τουλάχιστον 1.000 φορές.

Δείτε επίσης: Android malware MasterFred: Στοχεύει χρήστες Netflix, Instagram & Twitter

Η εφαρμογή για τηλεχειριστήριο Smart TV συσκευάζει malware «Joker»

Αυτή την εβδομάδα, η Tatyana Shishkova, αναλύτρια κακόβουλου λογισμικού Android στην Kaspersky αποκάλυψε τα ονόματα δύο εφαρμογών Google Play που είναι γεμάτες με malware Joker.

Μια από αυτές τις εφαρμογές, η ‘Smart TV remote’ μέχρι στιγμής έχει εγκατασταθεί πάνω από 1.000 φορές από τη δημοσίευσή της στις 29 Οκτωβρίου.

Σύμφωνα με τον Shishkova, αυτές οι εφαρμογές είναι trojanized με το Joker malware.

Οι απειλητικοί παράγοντες πίσω από το malware Joker κρύβουν κακόβουλο κώδικα σε φαινομενικά καλοήθεις εφαρμογές και τις δημοσιεύουν στα επίσημα καταστήματα εφαρμογών. Νωρίτερα μέσα στην χρονιά, πάνω από 500.000 συσκευές Huawei Android βρέθηκαν να έχουν μολυνθεί από το Joker.

Το malware είναι γνωστό ότι εγγράφει χρήστες σε premium υπηρεσίες κινητής τηλεφωνίας χωρίς τη συγκατάθεση ή τη γνώση τους.

Δείτε επίσης: Η Microsoft μόλις επέκτεινε την malware προστασία της για servers Linux

Ο ασαφής κώδικας συσκευάζει ELF και κατεβάζει APK

Για να αναλύσει καλύτερα τον κακόβουλο κώδικα, το BleepingComputer απέκτησε τις εφαρμογές Android και απομεταγλώττισε αυτά τα APK.

Όπως επιβεβαίωσε και η Shishkova, ο κακόβουλος κώδικας υπάρχει στο αρχείο “esources/assets/kup3x4nowz” στην εφαρμογή τηλεχειρισμού Smart TV. Για την εφαρμογή Halloween Coloring, υπάρχει ένα πανομοιότυπο αρχείο με το όνομα “q7y4prmugi” στην ίδια τοποθεσία.

Αυτά τα αρχεία περιέχουν κώδικα base64 που συσκευάζει ένα Linux ELF binary.

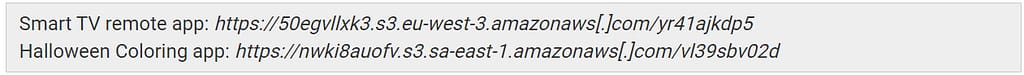

Αυτό το δυαδικό ELF κατεβάζει περαιτέρω ωφέλιμο φορτίο δεύτερου σταδίου που φιλοξενείται σε ένα instance Amazon AWS. Οι διευθύνσεις URL που περιέχονται στα ELF για το second-stage payload είναι:

Όπως ελέγχθηκε από το BleepingComputer, αυτά τα αρχεία yr41ajkdp5 και vl39sbv02d που είναι κρυπτογραφημένα με XOR, δεν έχουν εντοπιστεί από καμία από τις κορυφαίες μηχανές antivirus μέχρι στιγμής.

Ωστόσο, η αποκωδικοποίηση αυτών των αρχείων με ένα κλειδί XOR ‘0x40’ δημιουργεί αρχεία APK. Ουσιαστικά, οι σχεδόν καλοήθεις εφαρμογές «Smart TV remote» και «Halloween Coloring» αποτελούν την αρχή για τη λήψη κακόβουλων εφαρμογών στις Android συσκευές σας.

Δείτε επίσης: malware TrickBot: Ο dev του αντιμετωπίζει ποινή φυλάκισης 60 ετών

Το BleepingComputer έχει αναφέρει τις κακόβουλες εφαρμογές «Smart TV remote» και «Halloween Coloring» στο Google Play πριν από τη δημοσίευσή τους και αναμένει την απάντηση της Google.

Πηγή πληροφοριών: bleepingcomputer.com