Ένα χαρακτηριστικό του LockBit ransomware επιτρέπει σε hackers να παραβιάσουν ένα εταιρικό δίκτυο και να αναπτύξουν το ransomware τους για να κρυπτογραφήσουν εκατοντάδες συσκευές μέσα σε λίγες ώρες.

Με ξεκίνημα τον Σεπτέμβριο του 2019, το LockBit είναι ένα σχετικά νέο Ransomware-as-a-Service (RaaS) όπου οι προγραμματιστές είναι υπεύθυνοι για το website πληρωμών και την ανάπτυξη του. Καθώς και για την εγγραφή «συνεργατών» για την διανομή του ransomware.

Στο πλαίσιο αυτής της ρύθμισης, οι προγραμματιστές του LockBit κερδίζουν ένα ποσοστό από τις πληρωμές των λύτρων, συνήθως περίπου 25-40%, ενώ οι συνεργάτες λαμβάνουν ένα πιο σημαντικό μερίδιο στο 60-75% περίπου.

Κρυπτογραφημένο εταιρικό δίκτυο σε τρεις ώρες

Σε μια νέα κοινή έκθεση από τους ερευνητές της εταιρείας McAfee Labs και της εταιρείας κυβερνοασφάλειας Northwave, η οποία χειρίστηκε το incident response, έχουμε πληροφορίες για το πώς μια “θυγατρική” του LockBit ransomware εισέπραξε ένα εταιρικό δίκτυο και κρυπτογράφησε περίπου 25 servers και 225 workstations.

Όλα αυτά έγιναν σε μόλις τρεις ώρες.

Σύμφωνα με τον Patrick Van Looy, ειδικό για την ασφάλεια στον κυβερνοχώρο για το Northwave, οι hackers απέκτησαν πρόσβαση στο δίκτυο με brute-forcing σε έναν λογαριασμό ενός διαχειριστή μέσω μιας παλιάς υπηρεσίας VPN.

Ενώ οι περισσότερες διαδικτυακές επιθέσεις απαιτούν από τους εισβολείς να αποκτήσουν πρόσβαση σε credentials του διαχειριστή μετά από παραβίαση ενός δικτύου, αφού είχαν ήδη admin account, ήταν ένα βήμα μπροστά και θα μπορούσαν να αναπτύξουν γρήγορα το ransomware στο δίκτυο.

“Σε αυτή τη συγκεκριμένη περίπτωση ήταν ένα κλασικό hit and run. Αφού αποκτούσε πρόσβαση μέσω του brute-forceing του VPN, ο εισβολέας ξεκίνησε σχεδόν αμέσως να τρέχει το ransomware. Ήταν περίπου 1: 00 π.μ. ότι πραγματοποιήθηκε η αρχική πρόσβαση και στις 4:00 π.μ. ο εισβολέας αποσυνδέθηκε. Αυτή ήταν η μόνη αλληλεπίδραση που παρατηρήσαμε”, δήλωσε ο Looy στο BleepingComputer μέσω email.

Δεν ήταν κρυπτογραφημένες όλες οι συσκευές στο δίκτυο, λέγοντας ότι μάλλον αυτό ήταν το σφάλμα που έκανε το δίκτυο να καταρρεύσει, αναφέρει ο Looy.

Το LockBit εξαπλώνεται

Η ανάλυση της McAfee δείχνει ότι το LockBit ransomware περιλαμβάνει μια δυνατότητα που της επιτρέπει να εξαπλώνεται στους υπόλοιπους υπολογιστές σε ένα δίκτυο.

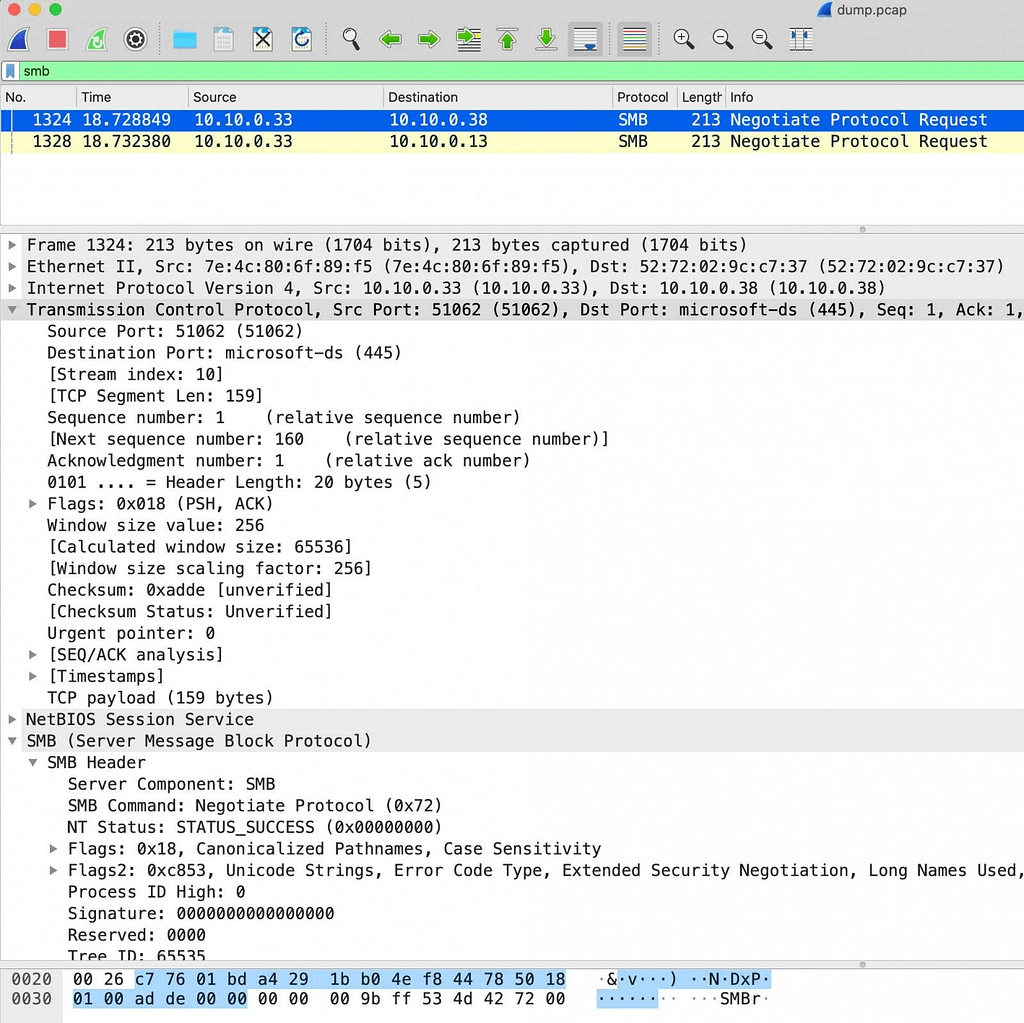

Όταν εκτελείται, εκτός από την κρυπτογράφηση των αρχείων της συσκευής, το LockBit θα εκτελεί επίσης αιτήματα ARP για την εύρεση άλλων ενεργών κεντρικών υπολογιστών στο δίκτυο και στη συνέχεια προσπαθεί να συνδεθεί σε αυτά μέσω SMB.

Εάν το ransomware καταφέρει να συνδεθεί σε υπολογιστή μέσω SMB, εκδίδει μια απομακρυσμένη εντολή PowerShell για λήψη του ransomware και εκτέλεση του.

Καθώς περισσότεροι υπολογιστές στο δίκτυο μολύνονται, αυτοί οι ίδιοι μολυσμένοι υπολογιστές βοηθούν στην επιτάχυνση της ανάπτυξης του ransomware σε άλλους υπολογιστές στο δίκτυο.

Αυτή η δυνατότητα επέτρεψε στους εισβολείς να παραβιάσουν το δίκτυο και να κρυπτογραφήσουν 225 υπολογιστές με αυτοματοποιημένο τρόπο σε μόλις τρεις ώρες.

Όσο πιο γρήγορη είναι η επίθεσή, τόσο λιγότερες οι πιθανότητες εντοπισμού

Όταν οι εισβολείς παραβιάζουν ένα δίκτυο, όσο περισσότερο «μετακινούνται» μέσα σε αυτό, τόσο μεγαλύτερες είναι οι πιθανότητες να εντοπιστούν.

Αυτό αναγκάζει τους ανειδίκευτους hackers να εντοπίζονται συχνότερα καθώς προσπαθούν να εξαπλωθούν πλευρικά σε ένα δίκτυο σε σύγκριση με πιο προηγμένους και εξειδικευμένους εισβολείς.

Με το ransomware να εξαπλώνεται αυτόματα από μόνο του, διευκολύνεται η επιτυχής επίθεση των ανειδίκευτων εισβολέων.

“Η ασυνήθιστη πτυχή, σε σύγκριση με άλλες περιπτώσεις που είχαμε, ήταν ότι ο εισβολέας βρισκόταν στο δίκτυο για τόσο σύντομο χρονικό διάστημα. Κανονικά βλέπουμε ότι οι εισβολείς βρίσκονται στο δίκτυο για ημέρες ή και εβδομάδες πριν από την ανάπτυξη του ransomware.”

“Σε αυτή τη συγκεκριμένη περίπτωση, ο hacker δεν χρειάστηκε να είναι τόσο εξειδικευμένος. Το ransomware εξαπλώνεται μόνο του, οπότε αφού αποκτήσει πρόσβαση (διαχειριστής), ξεκινά απλώς το ransomware και γίνεται δουλειά”, δήλωσε ο Looy.

Με ταχύτητα και ευκολία ανάπτυξης, θα πρέπει να περιμένουμε να δούμε το LockBit να συνεχίζει να αναπτύσσεται και να επεκτείνεται με συνεργάτες που θέλουν να εισέλθουν και να βγουν γρήγορα από ένα δίκτυο, ενώ ταυτόχρονα κρυπτογραφούν τις περισσότερες από τις συσκευές του.