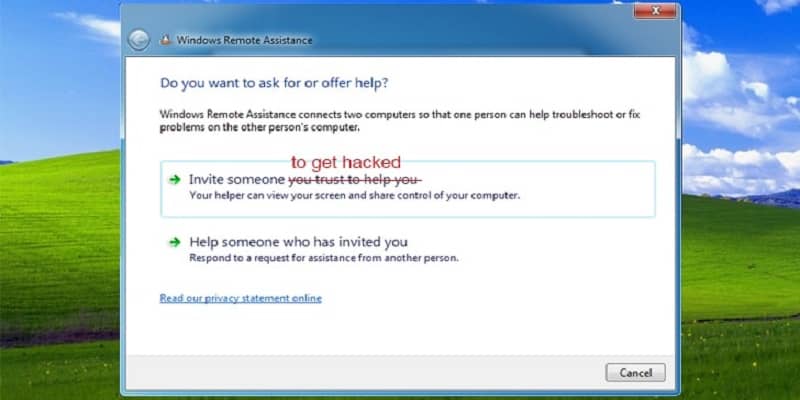

Το Remote Assistance, το οποίο υπάρχει από προεπιλογή στα Windows, επιτρέπει στους χρήστες να λαμβάνουν τεχνική υποστήριξη αποστέλλοντας απλά ένα αρχείο πρόσκλησης, το οποίο με τη σειρά του επιτρέπει σε έναν μηχανικό να συνδεθεί στο σύστημά τους, απλά εκτελώντας αυτό το αρχείο και χωρίς άλλες μεθόδους ελέγχου ταυτότητας.

Ενώ η διαδικασία είναι αρκετά ομαλή και είναι πράγματι πολύ αποτελεσματική όταν πρόκειται για την παροχή τεχνικής υποστήριξης, αποδεικνύεται ότι αφήνει την πόρτα ανοιχτή σε χάκερ, που μπορεί να θέλουν να εξαγάγουν ορισμένα δεδομένα από ένα σύστημα.

Ο ερευνητής Nabeel Ahmed, ανακάλυψε ένα ελάττωμα στο αρχείο πρόσκλησης XML, το οποίο μπορεί να εκμεταλλευτεί ένας εισβολέας για να αναζητήσει αυτόματα ένα συγκεκριμένο αρχείο, μετά την εγκατάσταση της σύνδεσης και να το ανεβάσει σε ένα προκαθορισμένο απομακρυσμένο διακομιστή.

Οι χρήστες γενικά προστατεύονται, εκτός αν ανοίξουν άγνωστα αρχεία πρόσκλησης.

Δεδομένου ότι ο χάκερ πρέπει να αλλάξει τα δεδομένα διαμόρφωσης στο αρχείο XML και στη συνέχεια να πείσει τον στόχο να ανοίξει την πρόσκληση, σημαίνει ότι οι χρήστες είναι σχεδόν ασφαλείς αν δεν εκκινήσουν αρχεία που προέρχονται από πηγές τις οποίες δεν εμπιστεύονται. Επιπλέον, οι χάκερ μπορούν μόνο να εξαγάγουν συγκεκριμένα αρχεία που γνωρίζουν ότι υπάρχουν στο σύστημα προορισμού, αν και αυτή η μέθοδος μπορεί να χρησιμοποιηθεί και για αρχεία καταγραφής και αντιγράφων ασφαλείας.

“Για να εκμεταλλευτεί αυτή την κατάσταση, ένας εισβολέας πρέπει να στείλει ένα ειδικό αρχείο πρόσκλησης σε έναν χρήστη. Ο εισβολέας θα μπορούσε στη συνέχεια να κλέψει αρχεία κειμένου από γνωστές τοποθεσίες στο μηχάνημα του θύματος, το περιεχόμενο του χρήστη ή εναλλακτικά να κλέψει πληροφορίες κειμένου από διευθύνσεις URL προσβάσιμες στο θύμα “, εξηγεί η Microsoft.

“Οι κλεμμένες πληροφορίες θα μπορούσαν να υποβληθούν ως μέρος της διεύθυνσης URL σε αιτήματα HTTP στον εισβολέα. Σε όλες τις περιπτώσεις ένας εισβολέας δεν θα μπορούσε να αναγκάσει έναν χρήστη να δει το περιεχόμενο που ελέγχεται από τον εισβολέα. Αντίθετα, ένας εισβολέας θα πρέπει να πείσει έναν χρήστη να αναλάβει δράση. ”

Η ευπάθεια τεκμηριώθηκε στο CVE-2018-0878 και αναφέρθηκε στη Microsoft τον περασμένο Νοέμβριο. Μια ενημερωμένη έκδοση κυκλοφόρησε τον Μάρτιο του 2018, έτσι ώστε τα σύγχρονα συστήματα να προστατεύονται από εκμεταλλεύσεις που στοχεύουν σε αυτό το ελάττωμα.