Οι ερευνητές ασφαλείας της Palo Alto Networks ανακάλυψαν ένα νέο botnet με την ονομασία “PgMiner”, το οποίο στοχεύει PostgreSQL databases που εκτελούνται σε Linux servers,για να εγκαταστήσει ένα πρόγραμμα εξόρυξης κρυπτονομισμάτων. Η PostgreSQL, που είναι γνωστή και ως “Postgres”, είναι ένα από τα πιο συνηθισμένα συστήματα διαχείρισης σχεσιακής βάση ανοικτού κώδικα (RDBMS) για περιβάλλοντα παραγωγής. Κατατάσσεται τέταρτη μεταξύ όλων των συστημάτων διαχείρισης databases (DBMS) από τον Νοέμβριο του 2020.

Το botnet εκτελεί brute-force επιθέσεις εναντίον PostgreSQL databases που είναι εκτεθειμένα στο διαδίκτυο, ενώ εκμεταλλεύεται ένα αμφιλεγόμενο ελάττωμα εκτέλεσης απομακρυσμένου κώδικα PostgreSQL (RCE) για να παραβιάσει τους database servers.

Οι ερευνητές της Palo Alto Networks ανέφεραν ότι το χαρακτηριστικό στην PostgreSQL που βρίσκεται υπό εκμετάλλευση είναι το “copy from program”, το οποίο κυκλοφόρησε στην έκδοση 9.3 στις 9 Σεπτεμβρίου 2013. Το 2018, το CVE-2019-9193 συνδέθηκε με αυτήν τη δυνατότητα, ονομάζοντας το ως «ευπάθεια». Ωστόσο, η κοινότητα PostgreSQL αμφισβήτησε αυτήν την εκχώρηση και το CVE έχει χαρακτηριστεί ως «αμφισβητούμενο». Οι ερευνητές πιστεύουν ότι το PGMiner είναι το πρώτο botnet εξόρυξης κρυπτονομισμάτων που παραδίδεται μέσω PostgreSQL.»

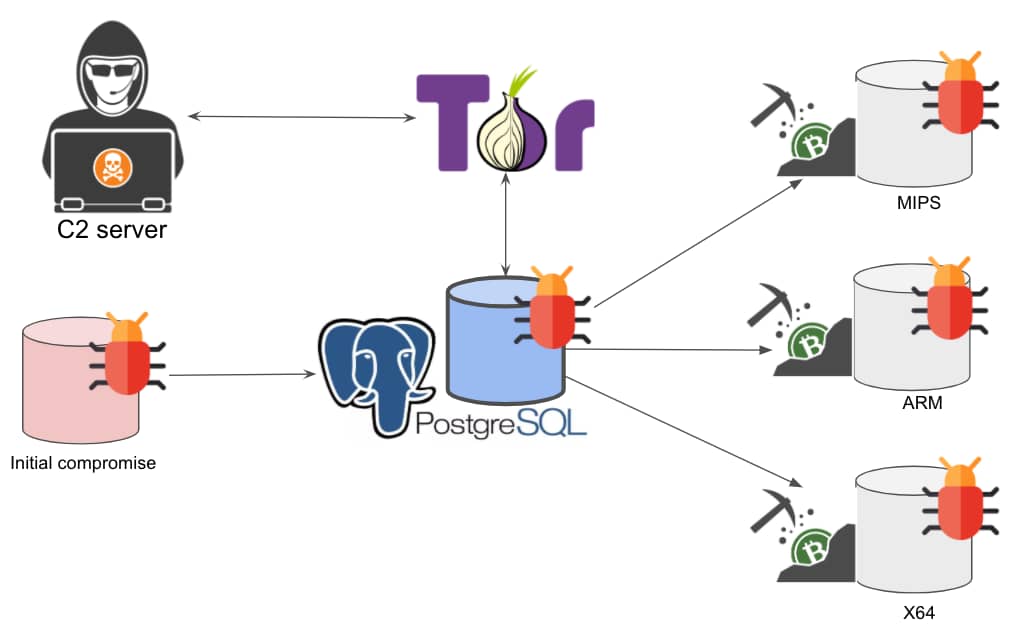

Η επίθεση ξεκινά με την τυχαία επιλογή ενός εύρους δικτύου (π.χ. 190.0.0.0, 66.0.0.0) σε μια προσπάθεια να παραβιαστούν οι PostgreSQL servers που έχουν την θύρα 5432 εκτεθειμένη στο διαδίκτυο.

Το PGminer botnet στοχεύει την Postgress που έχει προεπιλεγμένο χρήστη “postgres”, και εκτελεί μια brute-force επίθεση που επαναλαμβάνεται μέσω μιας ενσωματωμένης λίστας δημοφιλών κωδικών πρόσβασης όπως “112233” και “1q2w3e4r” για παράκαμψη του ελέγχου ταυτότητας. Μόλις το botnet αποκτήσει πρόσβαση στο database, χρησιμοποιεί τη λειτουργία PostgreSQL “COPY from PROGRAM” για να κατεβάσει και να εκκινήσει τα scripts εξόρυξης νομισμάτων απευθείας από τον υποκείμενο server. Επιπλέον, το PgMiner botnet αναπτύσσει ένα cryptocurrency Monero miner, στοχεύοντας επί του παρόντος πλατφόρμες Linux MIPS, ARM και x64.

Οι χειριστές του botnet χρησιμοποιούν έναν command and control (C2) server που φιλοξενείται στο δίκτυο Tor, ενώ σύμφωνα με τους ειδικούς, αυτό έχει τον ίδιο κώδικα με το SystemdMiner botnet. Επίσης, οι ερευνητές της Palo Alto Networks προειδοποιούν ότι το malware θα μπορούσε να στοχεύσει όλα τα μεγάλα λειτουργικά συστήματα. Παρατήρησαν επίσης νέες τεχνικές, όπως η ενσωμάτωση της ταυτότητας του θύματος στο αίτημα, η λήψη δυαδικού κώδικα μέσω πολλαπλών προσεγγίσεων και η πλαστογράφηση ενός ονόματος αξιόπιστης διαδικασίας.

Η PostgreSQL είναι διαθέσιμη για όλες τις μεγάλες πλατφόρμες, συμπεριλαμβανομένων των macOS, των Windows και του Linux. Θεωρητικά, οι χάκερς θα μπορούσαν να εφαρμόσουν μια άλλη έκδοση του PGMiner στοχεύοντας μια νέα πλατφόρμα, όπως τα Windows, και να την “παραδώσουν” χρησιμοποιώντας την PostgreSQL.

Αξίζει να σημειωθεί ότι έχουν πραγματοποιηθεί παρόμοιες επιθέσεις το 2018 από το StickyDB botnet. Άλλες τεχνολογίες database που έχουν επίσης στοχευτεί από botnets εξόρυξης κρυπτονομισμάτων είναι οι MySQL, MSSQL, Redis και OrientDB.