Η Kaspersky κατάφερε να ταυτοποιήσει μετά από δύο χρόνια μια APT ομάδα, που είχε αναφερθεί στη διαρροή των Shadow Brokers το 2017.

Το «data dump» περιείχε διάφορα exploits και hacking εργαλεία, τα οποία οι hackers είχαν κλέψει από την NSA. Ένα από τα πιο γνωστά exploits, που δημοσιεύτηκε, είναι το EternalBlue, που χρησιμοποιήθηκε για τα WannaCry, NotPetya και Bad Rabbit ransomware, στις καταστροφικές επιθέσεις του 2017.

Το «data dump» περιείχε, επίσης, ένα αρχείο με το όνομα sigs.py.

Οι hackers της NSA χρησιμοποιούσαν αυτό το αρχείο ως έναν σαρωτή κακόβουλων λογισμικών για τη σάρωση των υπολογιστών που μόλυναν. Ουσιαστικά, σκάναραν τους υπολογιστές για την αναζήτηση άλλων APTs (ο όρος αυτός χρησιμοποιείται, συνήθως, για να περιγράψει κρατικές hacking ομάδες).

Το sigs.py script κατάφερε να ανιχνεύσει 44 άλλες APT. Πολλές από αυτές τις ομάδες ήταν άγνωστες στον κλάδο της ασφάλειας στον κυβερνοχώρο το 2017 (όταν δηλαδή έγινε η διαρροή). Αυτό σημαίνει ότι η NSA είχε στα χέρια της ένα σημαντικό εργαλείο, που μπορούσε να ανιχνεύσει και να παρακολουθήσει τις δραστηριότητες πολλών επικίνδυνων APT ομάδων.

Ωστόσο, η Kaspersky δημοσίευσε τον προηγούμενο μήνα μια έκθεση, στην οποία αναφέρει ότι κατάφερε να εντοπίσει μια από τις μυστηριώδεις APT ομάδες.

Οι ερευνητές ονόμασαν την ομάδα «DarkUniverse» και δήλωσαν ότι οι συγκεκριμένοι hackers ήταν ενεργοί από το 2009 έως το 2017. Μετά τη διαρροή των ShadowBrokers, τα ίχνη τους χάθηκαν.

“Η αναστολή των δραστηριοτήτων τους μπορεί να σχετίζεται με τη δημοσίευση του ‘Lost in Translation’. Μπορεί, ακόμα, να αποφάσισαν να στραφούν σε πιο σύγχρονες προσεγγίσεις», ανέφερε η Kaspersky.

20 θύματα σε Αφρική, Ευρώπη και Μέση Ανατολή

Η Kaspersky είπε ότι βρήκε 20 θύματα της συγκεκριμένης APT ομάδας, τα οποία προέρχονταν από τη Ρωσία, τη Λευκορωσία, τη Συρία, το Ιράν, το Αφγανιστάν, την Αιθιοπία, το Σουδάν, την Τανζανία και τα Ηνωμένα Αραβικά Εμιράτα.

Τα θύματα ήταν, κυρίως, πολιτικοί και στρατιωτικοί οργανισμοί, ιατρικά ιδρύματα, φορείς ατομικής ενέργειας και εταιρείες τηλεπικοινωνιών.

Ωστόσο, οι ειδικοί της Kaspersky είναι σίγουροι ότι ο πραγματικός αριθμός των θυμάτων είναι πολύ μεγαλύτερος.

Σχετικά με το DarkUniverse malware framework, οι ερευνητές βρήκαν αλληλεπικάλυψη κώδικα με το κακόβουλο λογισμικό ItaDuke / APT, το οποίο έχει χρησιμοποιηθεί για επιθέσεις σε μειονότητες των Ουιγούρων και των Θιβετιανών.

Ωστόσο, δεν είναι σίγουρο αν το κακόβουλο λογισμικό της DarkUniverse προέρχεται από Κινέζους hackers. Χρειάζονται περισσότερες πληροφορίες.

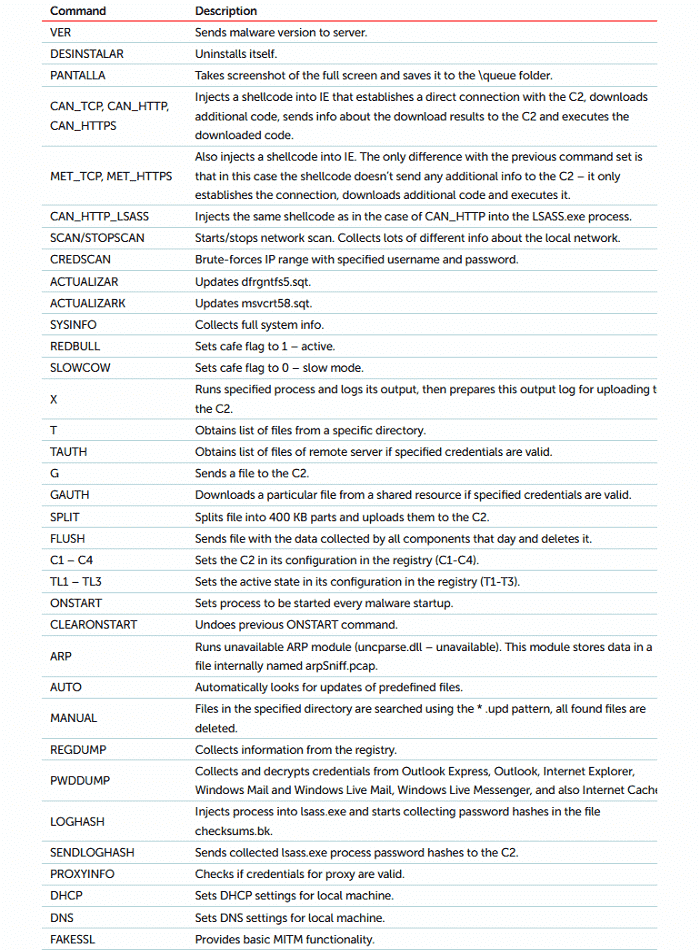

Σύμφωνα με τους ερευνητές της Kaspersky, το DarkUniverse malware framework είναι ένα τυπικό trojan που επιτρέπει την απομακρυσμένη πρόσβαση, αλλά είναι ιδιαίτερα προηγμένο και επικίνδυνο. Στην παρακάτω εικόνα μπορείτε να δείτε τις δυνατότητές του.