Η Microsoft κυκλοφόρησε το Sysmon 11 και τώρα διαθέτει μια σημαντική δυνατότητα που σας επιτρέπει να παρακολουθείτε και να αρχειοθετείτε αυτόματα τα διαγραμμένα αρχεία σε ένα παρακολουθούμενο σύστημα.

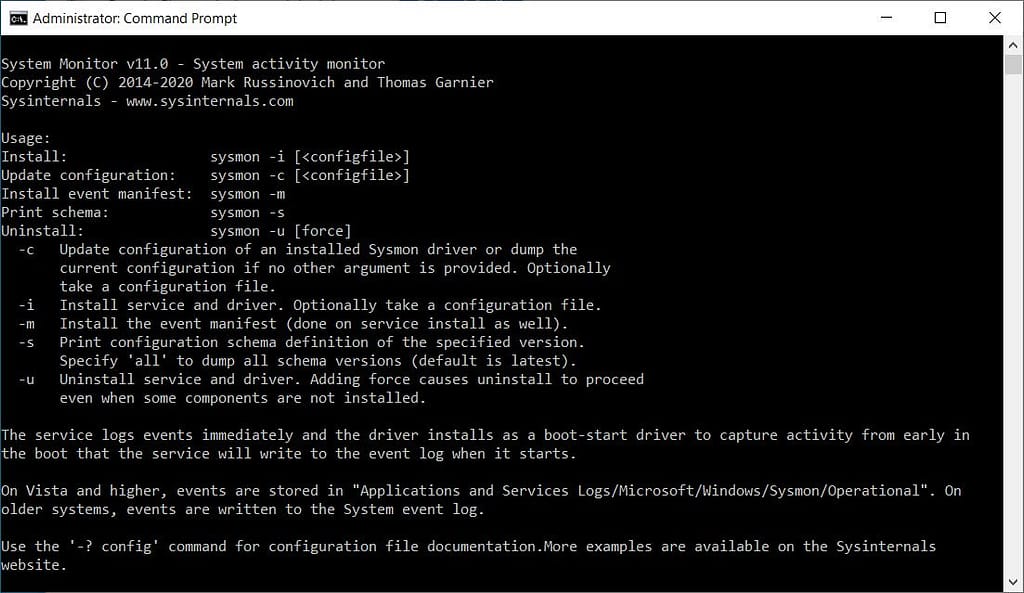

Εάν δεν είστε εξοικειωμένοι με το Sysmon ή το System Monitor, είναι ένα εργαλείο Sysinternals που έχει σχεδιαστεί για την παρακολούθηση συστημάτων κακόβουλης δραστηριότητας και την καταγραφή αυτών των συμβάντων στο αρχείο καταγραφής συμβάντων των Windows.

Αυτό επιτρέπει στους διαχειριστές να εντοπίζουν κακόβουλη δραστηριότητα που εμφανίζεται στο δίκτυό τους μετά την παράβασή τους ή να εκτελούν incident response και digital forensics για να μάθουν περισσότερα σχετικά με τον τρόπο που πραγματοποιήθηκε μια επίθεση.

Γιατί είναι σημαντική η παρακολούθηση διαγραμμένων αρχείων

Με την κυκλοφορία της έκδοσης 11, το Sysmon μπορεί πλέον να παρακολουθεί για διαγραφές αρχείων και να αρχειοθετεί αυτόματα αρχεία όταν διαγράφονται.

Αυτό το εργαλείο είναι εξαιρετικά χρήσιμο για incident responders κατά την εκτέλεση digital forensics ή περιορισμού των παραβιάσεων ασφαλείας.

Όταν οι εισβολείς θέλουν να παραβιάσουν ένα δίκτυο, θα χρησιμοποιήσουν μια ποικιλία εργαλείων για να εξαπλωθούν σε όλο το εύρος του δίκτυο.

Αφού αποκτήσουν πλήρη πρόσβαση σε ένα δίκτυο και συγκεντρώσουν κάθε είδους πολύτιμα δεδομένα, οι εισβολείς θα αναπτύξουν συνήθως malware, όπως ransomware, στο δίκτυο του θύματος για να κρυπτογραφήσουν όλες τις συσκευές.

Αυτά τα εργαλεία και τα malware εκτελέσιμα προγράμματα διαγράφονται συνήθως από τους εισβολείς, έτσι ώστε οι incident responders και οι ερευνητές να μην μπορούν να τα αναλύσουν για αδυναμίες ή να μάθουν πώς παραβίασαν το δίκτυο.

Με την προσθήκη της νέας δυνατότητας παρακολούθησης και αρχειοθέτησης διαγραμμένων αρχείων της Sysmon, η απόκτηση πρόσβασης στα εργαλεία και τα εκτελέσιμα προγράμματα κακόβουλου λογισμικού που χρησιμοποιούνται σε μια επίθεση θα είναι πολύ πιο εύκολη για τους incident responders.

Έχοντας αυτά τα αρχεία, οι ερευνητές θα μάθουν περισσότερα για τις τακτικές, τις τεχνικές και τις διαδικασίες (TTP) ενός εισβολέα που επιτρέπουν τη δημιουργία καλύτερων αμυνών.

Χρήση της παρακολούθησης διαγραφής αρχείων της Sysmon

Για να κατεβάσετε το Sysmon 11, μπορείτε να μεταβείτε στη σελίδα του Sysinternal’s Sysmon ή να το κατεβάσετε από τη διεύθυνση https://live.sysinternals.com/sysmon.exe. Μόλις το κατεβάσετε, πρέπει να το τρέξετε από μια γραμμή εντολών με αναβαθμισμένα δικαιώματα.

Από προεπιλογή, το Sysmon θα παρακολουθεί βασικές πληροφορίες, όπως τη δημιουργία διεργασιών και τις τροποποιήσεις του χρόνου των αρχείων, αλλά είναι δυνατή η διαμόρφωσή του για την καταγραφή πολλών άλλων συμβάντων.

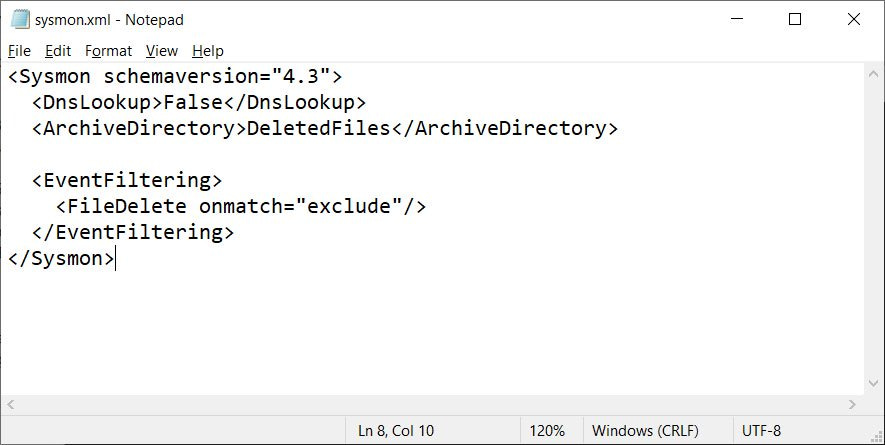

Για να χρησιμοποιήσουμε τη νέα δυνατότητα διαγραφής και αρχειοθέτησης αρχείων Sysmon 11, πρέπει να προσθέσουμε τις νέες επιλογές διαμόρφωσης ArchiveDirectory και FileDelete στο αρχείο διαμόρφωσης Sysmon.

Αυτό το αρχείο διαμόρφωσης μπορεί στη συνέχεια να φορτωθεί στο Sysmon με την ακόλουθη εντολή: sysmon -i sysmon.xml

Παρακάτω μπορείτε να δείτε ένα βασικό αρχείο διαμόρφωσης που επιτρέπει την παρακολούθηση διαγραφής αρχείων και την αρχειοθέτηση όλων των διαγραμμένων αρχείων στο φάκελο \ DeletedFiles.

Στο αρχείο διαμόρφωσης, καθορίζουμε ότι το ArchiveDirectory ονομάζεται “DeletedFiles”. Αυτή η επιλογή λέει στο Sysmon να αποθηκεύσει ένα αντίγραφο του διαγραμμένου αρχείου στο root του drive σε ένα φάκελο που ονομάζεται DeletedFiles. Αυτό το όνομα φακέλου μπορεί να αλλάξει σε οτιδήποτε θέλετε.

Για την επιλογή “FileDelete” χρησιμοποιήσαμε μια διαμόρφωση onmatch = “exclude”, αλλά δεν καθορίσαμε τίποτα για εξαίρεση. Αυτή η επιλογή θα κάνει το Sysmon να παρακολουθεί όλα τα αρχεία που έχουν διαγραφεί.

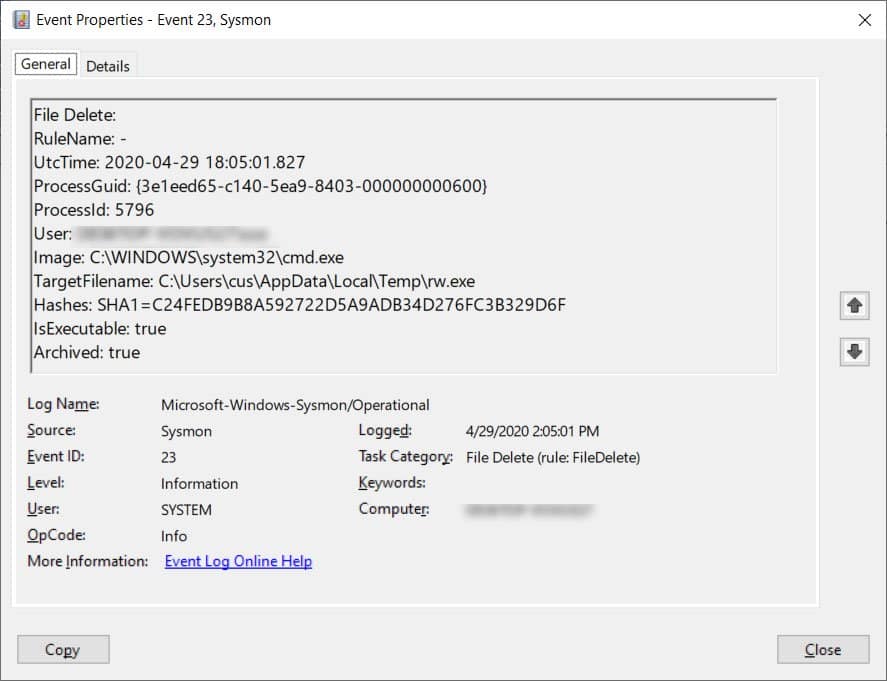

Μόλις ξεκινήσει το Sysmon με το παραπάνω αρχείο διαμόρφωσης, θα ξεκινήσει να καταγράφει συμβάντα διαγραφής αρχείων σε αρχεία καταγραφής εφαρμογών και υπηρεσιών / Microsoft / Windows / Sysmon / Operational στο Event Viewer.

Παρακάτω μπορείτε να δείτε ένα παράδειγμα ενός αρχείου που ονομάζεται rw.exe να διαγράφεται από το φάκελο% Temp%.

Με βάση τη διαμόρφωσή μας, όταν ένα αρχείο διαγραφεί από τη μονάδα δίσκου C: \, θα αρχειοθετηθεί στο αρχείο C: \ DeletedFiles. Όλα τα αρχειοθετημένα αρχεία θα ονομάζονται με τη μορφή “sha1-hash.extension”.

Για παράδειγμα, το παραπάνω αρχείο αρχειοθετήθηκε ως C: \ DeletedFiles \ C24FEDB9B8A592722D5A9ADB34D276FC3B329D6F.exe.

Αυτός ο κατάλογος αρχειοθέτησης προστατεύεται με ένα σύστημα ACL και για να αποκτήσετε πρόσβαση σε αυτό θα πρέπει να κάνετε λήψη του προγράμματος psexec.exe και να ξεκινήσετε μια γραμμή εντολών cmd με δικαιώματα συστήματος χρησιμοποιώντας την ακόλουθη εντολή:

psexec -sid cmd

Μετά την έναρξη της νέας γραμμής εντολών, μπορούμε να μεταβούμε στον φάκελο C: \ DeletedFiles για πρόσβαση στα διαγραμμένα αρχεία.

Το παραπάνω παράδειγμα είναι απλώς ένα μικρό δείγμα του τι μπορεί να κάνει το System Monitor κατά την παρακολούθηση κακόβουλης δραστηριότητας.

Για όσους θέλουν να μάθουν περισσότερα για το Sysmon, συνιστάται να διαβάσετε το άρθρο στον ιστότοπο του Sysinternals και να παίξετε με το εργαλείο.

Δεν υπάρχει καλύτερος τρόπος για να μάθετε πώς να χρησιμοποιείτε αυτό το πρόγραμμα, τότε δημιουργώντας αρχεία διαμόρφωσης και δείτε ποια συμβάντα είναι γραμμένα στο αρχείο καταγραφής συμβάντων.

Εάν θέλετε να χρησιμοποιήσετε ένα προκαθορισμένο αρχείο διαμόρφωσης Sysmon που έχει σχεδιαστεί για την παρακολούθηση κακόβουλης κίνησης και απειλών, μπορείτε να χρησιμοποιήσετε το αρχείο διαμόρφωσης του SwiftOnSecurity Sysmon στο GitHub.