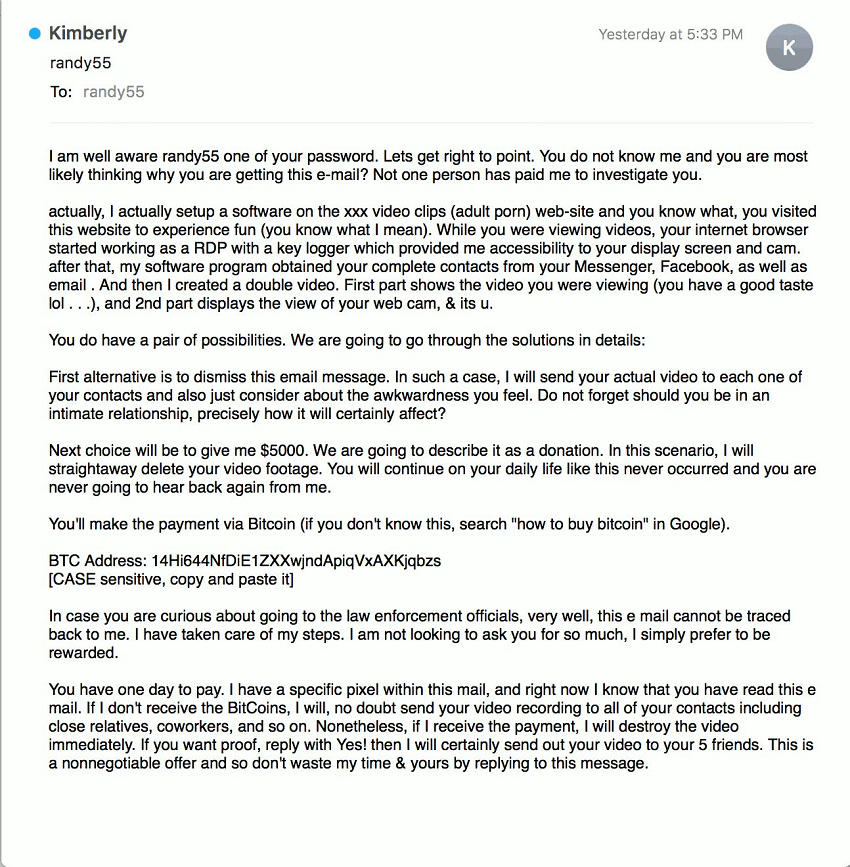

Δυο πρόσφατα sextortion scam καμπάνιες που εντοπίστηκαν, φαίνεται ότι βασίζονται στην δομή του Necurs botnet για να διανέμουν τα μηνύματα, σύμφωνα με ερευνητές ασφαλείας. Sextortion scammers διαλέγουν τα θύματα τους από βάσεις δεδομένων που έχουν διαρρεύσει στο παρελθόν, με διευθύνσεις email και τα αντίστοιχα passwords. Επιδεικνύοντας τις σωστές αντιστοιχίες των email με passwords, οι scammers προσποιούνται ότι έχουν μολύνει το σύστημα του θύματος, ότι έχουν πρόσβαση στην email διεύθυνση του καθώς και ότι τον έχουν καταγράψει να επισκέπτεται ιστοσελίδες ενηλίκων. Έτσι ζητάνε να πληρωθούν λίτρα με κρυπτονομίσματα, και ως αντάλλαγμα υπόσχονται πως δεν θα δημοσιευτούν τα videos που υποτίθεται ότι έχουν στην κατοχή τους.

Ερευνητές ασφαλείας από το Cisco Talos, ερεύνησαν δυο τέτοιες καμπάνιες. Η μια ξεκίνησε στις 30 Αυγούστου και ονομάστηκε “Aaron Smith”, ενώ η δεύτερη ξεκίνησε στις 5 Οκτωβρίου και πήρε το όνομα “From:header”. Σύμφωνα με τους ερευνητές, η καμπάνια Aaron Smith, έστειλε συνολικά περισσότερα από 233.200 emails, από 137.606 μοναδικές διευθύνσεις IP.

Ο αριθμός των διαφορετικών email που στάλθηκαν στο σύνολο ήταν 15.826 και κατά μέσο όρο το κάθε θύμα έλαβε 15 διαφορετικά sextortion μηνύματα. Αυτό όμως που ανακαλύφθηκε κατά την έρευνα, είναι ότι περίπου 1000 IP που βρέθηκαν στην καμπάνια Aaron Smith, είναι ίδιες με αυτές που βρέθηκαν το Σεπτέμβριο σε μια διαφορετική sextortion καμπάνια που χρησιμοποιούσε το Necurs botnet.

Τα θύματα τα οποία έπεσαν θύματα του sextortion scam στις 60 ημέρες που ήταν ενεργή η καμπάνια, πλήρωσαν στο σύνολο 23.36 bitcoin, δηλαδή περίπου 130.000 ευρώ. Κάτι που επίσης παρατήρησαν οι ερευνητές είναι ότι μερικές από τις κινήσεις που εμφανίζονται στα wallets του scam, είναι μικρότερα από τα 1.000 που ζητούνταν μέσω των emails. Αυτό μπορεί να οφείλεται στο ότι τα ίδια wallets μπορεί να χρησιμοποιήθηκαν και σε άλλες spam καμπάνιες.