Η Microsoft έχει κυκλοφορήσει κάποιες επείγουσες ενημερώσεις ασφαλείας για όλες τις υποστηριζόμενες εκδόσεις του Microsoft Exchange, οι οποίες διορθώνουν τέσσερις ευπάθειες zero-day που αξιοποιούνται ενεργά σε στοχευμένες επιθέσεις.

Αυτές οι τέσσερις ευπάθειες zero-day συνδέονται μεταξύ τους για να αποκτήσουν πρόσβαση σε servers Microsoft Exchange, να κλέψουν email και να εγκαταστήσουν περαιτέρω malware για αυξημένη πρόσβαση στο δίκτυο.

Για να λειτουργήσει η επίθεση, οι απομακρυσμένοι εισβολείς θα πρέπει να έχουν πρόσβαση σε έναν server Microsoft Exchange εσωτερικής εγκατάστασης στη θύρα 443. Εάν η πρόσβαση είναι διαθέσιμη, οι απειλητικοί παράγοντες θα χρησιμοποιήσουν τότε τις ακόλουθες ευπάθειες για να αποκτήσουν απομακρυσμένη πρόσβαση:

- Το CVE-2021-26855 είναι μια ευπάθεια πλαστογράφησης αιτήματος από την πλευρά του server (SSRF) στο Εxchange, η οποία επέτρεψε στον εισβολέα να στείλει αυθαίρετα αιτήματα HTTP και να πραγματοποιήσει έλεγχο ταυτότητας ως server Εxchange.

- Το CVE-2021-26857 είναι μια επισφαλής ευπάθεια deserialization στην υπηρεσία ενοποιημένων μηνυμάτων. Η αξιοποίηση αυτής της ευπάθειας έδωσε στην ομάδα HAFNIUM τη δυνατότητα εκτέλεσης κώδικα ως SYSTEM στον server Εxchange. Αυτό απαιτεί άδεια διαχειριστή ή άλλη ευπάθεια για εκμετάλλευση.

- Το CVE-2021-26858 είναι μια ευπάθεια που επιτρέπει την αυθαίρετη εγγραφή αρχείων μετά τον έλεγχο ταυτότητας στο Exchange.

- Το CVE-2021-27065 είναι μια ευπάθεια που επιτρέπει την αυθαίρετη εγγραφή αρχείων μετά τον έλεγχο ταυτότητας στο Exchange.

Η Microsoft εντόπισε ότι μια κινεζική κρατική ομάδα hacking γνωστή ως Hafnium χρησιμοποιεί αυτές τις ευπάθειες για να κλέψει δεδομένα.

Λόγω της σοβαρότητας των επιθέσεων, η Microsoft συνιστά στους διαχειριστές να “εγκαταστήσουν αμέσως αυτές τις ενημερώσεις” για να προστατεύσουν τους servers Exchange από αυτές τις επιθέσεις.

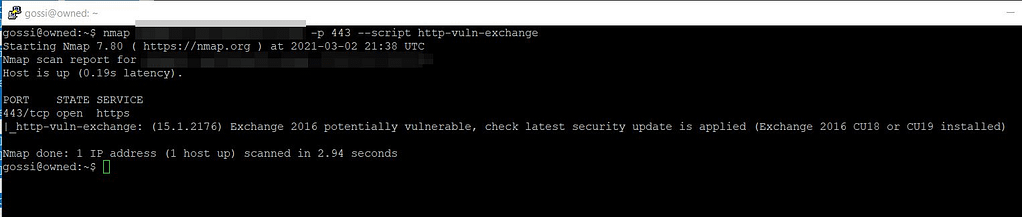

Ο αναλυτής της Microsoft Senior Threat Intelligence, Kevin Beaumont, δημιούργησε ένα script Nmap που μπορεί να χρησιμοποιηθεί για τη σάρωση ενός δικτύου για δυνητικά ευάλωτους servers Microsoft Exchange.

Για να χρησιμοποιήσετε το script, κατεβάστε το από τη σελίδα του GitHub και αποθηκεύστε το στο /usr/share/nmap/scripts και, στη συνέχεια, χρησιμοποιήστε την εντολή nmap –script http-vuln-exchange.

Μόλις προσδιορίσετε ποιοι servers Exchange πρέπει να ενημερωθούν, πρέπει να βεβαιωθείτε ότι οι servers σας έχουν εγκατεστημένη μια τρέχουσα υποστηριζόμενη αθροιστική ενημέρωση (CU) και ενημερωμένη έκδοση (RU).

Οι διαχειριστές μπορούν να βρουν περισσότερες πληροφορίες σχετικά με τις υποστηριζόμενες ενημερώσεις και τον τρόπο εγκατάστασης των ενημερώσεων κώδικα σε ένα άρθρο που δημοσιεύθηκε σήμερα από την ομάδα του Microsoft Exchange.

Πηγή πληροφοριών: bleepingcomputer.com