Η γαλλική εθνική υπηρεσία κυβερνοασφάλειας εξέδωσε χθες μια προειδοποίηση σχετικά με την αύξηση των επιθέσεων του Emotet που έχουν ως στόχο ιδιωτικούς φορείς και φορείς δημόσιας διοίκησης σε ολόκληρη τη χώρα. Στη Γαλλία, η δημόσια διοίκηση έχει τρεις επιμέρους τομείς: κεντρικές δημόσιες διοικήσεις (APUC), τοπική αυτοδιοίκηση (LUFA) και διοικήσεις κοινωνικής ασφάλισης (ASSO).

Το Emotet, το οποίο ήταν αρχικά ένα bank-of-the-mill Trojan, πρωτοεμφανίστηκε το 2014, έχοντας εξελιχθεί πλέον σε ένα malware botnet που χρησιμοποιείται από μια hacking ομάδα γνωστή με τις ονομασίες TA542 και Mummy Spider.

Αυτό το malware χρησιμοποιείται από τους χάκερς για την απομάκρυνση άλλων οικογενειών malware, μεταξύ των οποίων συγκαταλέγεται και το Trickbot – το οποίο χρησιμοποιείται για την ανάπτυξη Ryuk και Conti ransomware payloads – και των QakBot trojans σε μολυσμένα συστήματα.

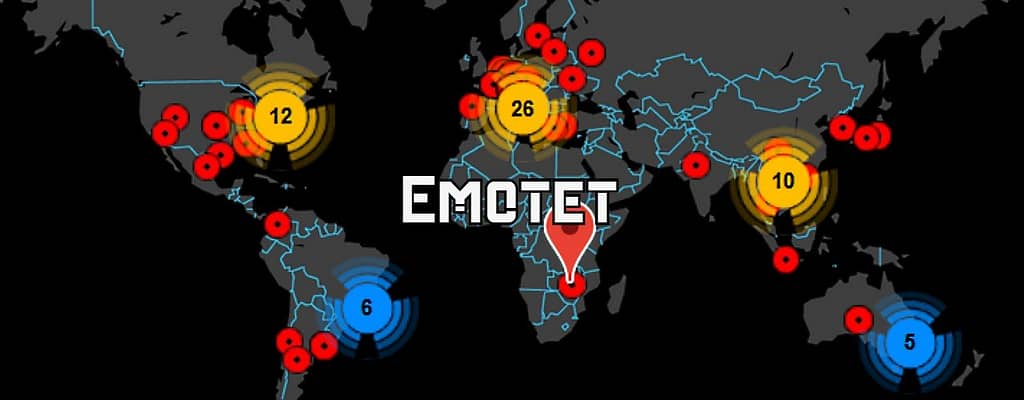

Η Εθνική Υπηρεσία Ασφάλειας Πληροφοριακών Συστημάτων της Γαλλίας (ANSSI) ανέφερε ότι έχει παρατηρήσει τη στόχευση γαλλικών εταιρειών και διοικήσεων από το Emotet malware επί πολλές συνεχόμενες μέρες. Η ANSSI τόνισε επίσης τη σοβαρότητα της κατάστασης, δεδομένου ότι το Emotet χρησιμοποιείται τώρα για την ανάπτυξη άλλου malware που μπορεί να έχει σημαντικό αντίκτυπο στα θύματα. Επιπλέον, η ANSSI επεσήμανε πως το botnet στοχεύει όλους τους επιχειρηματικούς τομείς παγκοσμίως, με τις επιθέσεις εναντίον οργανισμών στη Γαλλία να αυξάνονται ξαφνικά τις τελευταίες ημέρες.

Η ANNSI κοινοποίησε επίσης μια λίστα με τα βήματα που συνιστά να ακολουθήσουν οι οργανισμοί για να αποτρέψουν μολύνσεις από το Emotet, αλλά και για να έχουν μία σωστή αντίδραση μετά από ενδεχόμενη παραβίαση των συστημάτων τους:

• Ενημερώστε τους χρήστες να μην ενεργοποιούν μακροεντολές σε συνημμένα, να προσέχουν τα email που λαμβάνουν και να μειώσουν την εκτέλεση μακροεντολών.

• Περιορίστε την πρόσβαση στο Διαδίκτυο για όλους τους πράκτορες σε μια ελεγχόμενη “λευκή λίστα”.

• Αποσυνδέστε τα παραβιασμένα μηχανήματα από το δίκτυο χωρίς να διαγράψετε δεδομένα.

• Στείλτε τα δείγματα (.doc και .eml) που έχετε στη διάθεσή σας για ανάλυση στην ANSSI, προκειμένου να προσδιορίσετε τα IoCs που μπορούν να κοινοποιηθούν. Αυτό είναι πολύ σημαντικό, καθώς η υποδομή του εισβολέα εξελίσσεται συχνά, επομένως είναι απαραίτητη η πρόσβαση σε πρόσφατα δείγματα.

Αυτή η ειδοποίηση έρχεται αφότου το Emotet malware botnet επανήλθε με μια τεράστια εκστρατεία κακόβουλου spam – που μπορεί να εμφανίζεται ως αναφορές πληρωμής, τιμολόγια, ευκαιρίες απασχόλησης και πληροφορίες αποστολής – για την παράδοση κακόβουλων εγγράφων Word και συνημμένων υπολογιστικών φύλλων, από τις 17 Ιουλίου.

Σύμφωνα με τον ερευνητή James Quinn, το Emotet εμφανίστηκε τελευταία φορά στις 7 Φεβρουαρίου 2020, με το malware να παραμένει “ήσυχο” για πέντε μήνες και να μην στέλνει μηνύματα spam μέχρι τον Ιούλιο. Επιπλέον, η Microsoft δήλωσε πως από την επανεμφάνισή του στις 17 Ιουλίου, το Emotet συνέχισε τις δραστηριότητές του με καθημερινά spam μηνύματα σε περισσότερα από 500.000 email κάθε μέρα (εκτός Σαββατοκύριακου) από τις 2:00 π.μ. ώρα Ειρηνικού (UTC -7).

Από τη στιγμή της επιστροφής του, το Emotet άρχισε να εγκαθιστά το TrickBot trojan σε μολυσμένους υπολογιστές Windows, για να αντικαταστήσει TrickBot payloads και να διαδώσει το QakBot malware. Σύμφωνα με αναφορές, το QakBot θα παραδώσει το ProLock ransomware ως payload σε ορισμένα από τα συστήματα που αρχικά διακυβεύτηκαν από το Emotet. Επιπλέον, το Emotet που απειλεί σε σημαντικό βαθμό εταιρείες σύμφωνα με την προειδοποίηση που εξέδωσε η Γαλλία, χρησιμοποιεί κλεμμένα συνημμένα για να βελτιώσει την αυθεντικότητα των κακόβουλων email του. Εισάγει κακόβουλα URL ή συνημμένα σε νέα μηνύματα email που επισυνάπτονται σε υπάρχουσες συνομιλίες. Τέλος, από τότε που επανήλθε στο Διαδίκτυο, το Emotet κατέλαβε την πρώτη θέση σε μια λίστα με τα κορυφαία 10 στελέχη malware που αναλύθηκαν στην διαδραστική πλατφόρμα ανάλυσης malware Any.Run.