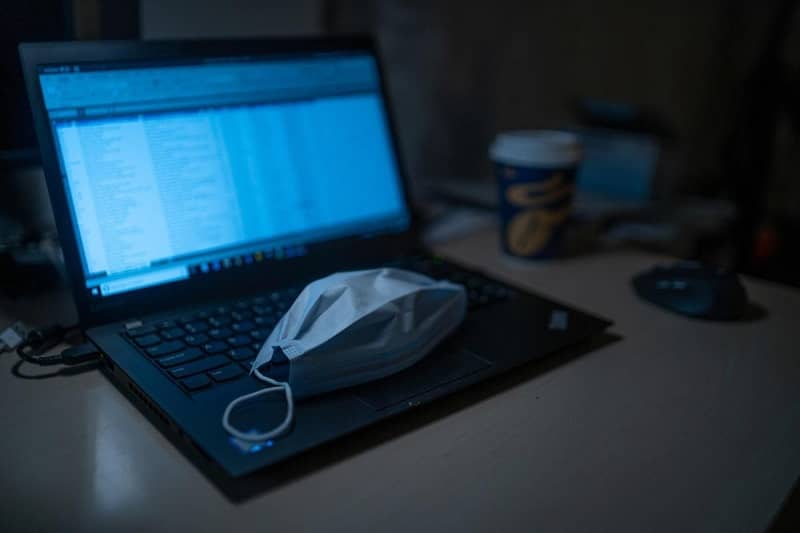

Ερευνητές κυβερνοασφάλειας ανακάλυψαν ένα νέο trojan, το οποίο χρησιμοποιείται σε εκστρατείες ηλεκτρονικού phishing που σχετίζονται με την πανδημία του COVID-19. Αυτό το trojan που παρατηρήθηκε για πρώτη φορά από το MalwareHunterTeam, συνδέθηκε με ένα αρχείο που είχε την ονομασία “Company PLP_Tax relief due to Covid-19 outbreak CI+PL.jar,”, ενώ αρχικά εντοπίστηκε μόνο από τη μηχανή προστασίας από ιούς της ESET. Με την ονομασία QNodeService, το trojan μολύνει συστήματα μέσω ενός προγράμματος λήψης Java που είναι ενσωματωμένο στο αρχείο .jar, όπως ανέφεραν οι ερευνητές της Trend Micro.

Δεν πρόκειται για ένα συνηθισμένο είδος trojan καθώς είναι γραμμένο σε Node.js, μια γλώσσα που προορίζεται κυρίως για ανάπτυξη web browser. Ακόμη, οι ερευνητές επισημαίνουν πως η χρήση μιας μη συνηθισμένης πλατφόρμας μπορεί να βοήθησε στην αποφυγή της ανίχνευσης του trojan από ένα antivirus software. Το πρόγραμμα λήψης Java “αρπάζει” το malware Node.js αρχείο, το οποίο μπορεί να εμφανίζεται είτε ως “qnodejs-win32-ia32.js” είτε ως “qnodejs-win32-x64.js” – παράλληλα με ένα αρχείο που ονομάζεται “wizard.js.”. Επιπλέον, πραγματοποιείται λήψη μιας έκδοσης 32-bit ή 64-bit του αρχείου Node.js, ανάλογα με την αρχιτεκτονική του συστήματος Windows στη συσκευή που έχει στοχοποιηθεί.

Η δουλειά του Wizard.js είναι να διευκολύνει την επικοινωνία μεταξύ του QNodeService και του command-and-control (C2) server του. Επιπλέον, μετά την εκτέλεσή του σε ένα σύστημα, το QNodeService μπορεί να πραγματοποιήσει λήψη, μεταφόρτωση και εκτέλεση αρχείων, καθώς και να αποσπάσει credentials από τα προγράμματα περιήγησης Google Chrome και Mozilla Firefox.

Επιπλέον, το trojan μπορεί να κλέψει πληροφορίες συστήματος, συμπεριλαμβανομένης της διεύθυνσης IP και της τοποθεσίας, να κατεβάσει πρόσθετα malware payloads και να μεταφέρει κλεμμένα δεδομένα στον C2 server του. Αυτές οι λειτουργίες είναι χαρακτηριστικές πολλών παραλλαγών trojan, ωστόσο υπάρχει μια διαφορά: η εντολή “http-forward”, η οποία επιτρέπει στους εισβολείς να κατεβάζουν αρχεία χωρίς να συνδέονται απευθείας στον υπολογιστή του θύματος.

Σύμφωνα με την Trend Micro το malware επικεντρώνεται σε υπολογιστές Windows. Νωρίτερα αυτό το μήνα, οι ερευνητές της IBM Security κατέγραψαν αλλαγές που παρατηρήθηκαν στο Zeus Sphinx banking trojan λόγω της ενσωμάτωσής του σε νέες εκστρατείες ηλεκτρονικού phishing που σχετίζονται με τον COVID-19. Το trojan είναι σχετικά αδρανές εδώ και χρόνια, αλλά τώρα, το Zeus Sphinx λαμβάνει συχνά αναβαθμίσεις, συμπεριλαμβανομένων των αλλαγών C2 και κρυπτογράφησης. Το malware εντοπίστηκε σε “δόλιες” εκστρατείες που υπόσχονται πληρωμές και βοήθεια σε θύματα του Κορωνοϊού.