Τις τελευταίες 2 ημέρες, ο πάροχος κρυπτογραφημένων email ProtonMail δέχεται επιθέσεις DDoS που εμφανώς επηρεάζουν το site, προκαλώντας πολλές διακοπές μικρής διάρκειας ανά τακτά χρονικά διαστήματα. Ένας εκπρόσωπος της εταιρείας αναφέρει “Η επίθεση συνεχίστηκε για ώρες, ωστόσο οι διακοπές της σελίδας ήταν λιγοστές. Η διάρκεια της μεγαλύτερης διακοπής ήταν περίπου 10 λεπτά”. Η εταιρεία ισχυρίζεται ότι έχει εντοπίσει ότι η επίθεση προήλθε από ομάδα Ρώσων.

Την ευθύνη της επίθεσης παίρνει μια ομάδα Hacker με όνομα Apophis Squad, η οποία δήλωσε ότι επέλεξε την ιστοσελίδα του ProtonMail κατά τύχη, ως δοκιμαστικό στόχο για την καινούρια booting υπηρεσία που ετοιμάζονται να κυκλοφορήσουν. Αργότερα, μέσω ενός από τα Tweets τους ανέφεραν ότι εκτέλεσαν SSDP flood στα 200Gbps.

“Η διάρκεια της πρώτης μας επίθεσης ήταν μόλις ενός λεπτού” αναφέρει ένα μέλος της Apophis Squad. Επίσης δηλώνει ότι σε καμία περίπτωση δεν ήταν ο στόχος τους το ProtonMail, και ότι συνέχισαν την επίθεση επειδή ο CTO της εταιρείας, Bart Butler, απάντησε σε ένα από τα Tweet της ομάδας, αποκαλώντας τους “κλόουν”.

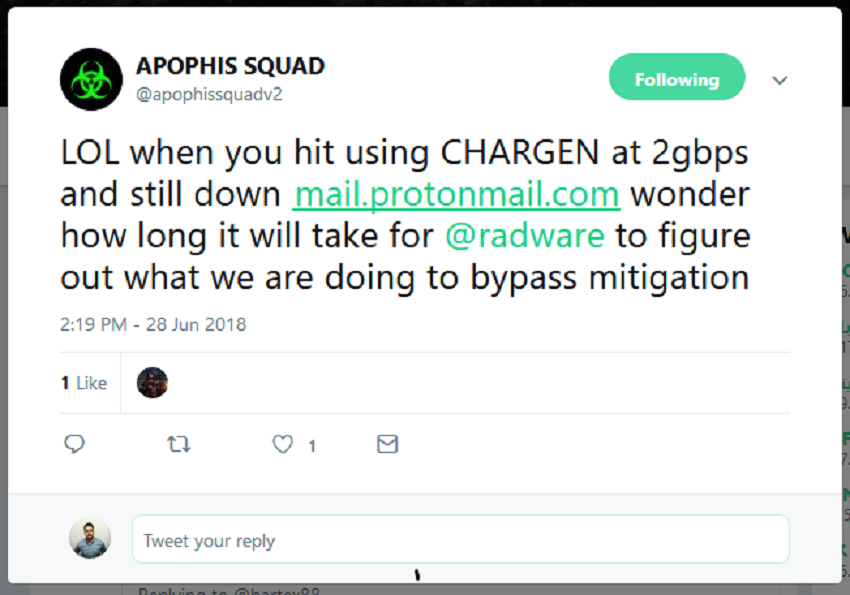

Σε ακόλουθο Tweet η Apophis Squad κάνει λόγο για ακόλουθη επίθεση ύψους 500Gbps. Ακολουθούν ακόμα περισσότερα Tweet αναφέροντας επιθέσεις ύψους ακόμα και 2Gbps, ικανές να βγάλουν το ProtonMail εκτός λειτουργίας.

Η Radware που είναι η εταιρεία υπεύθυνη για την ασφάλεια και την διαθεσιμότητα της ProtonMail, δεν έχει επιβεβαιώσει ακόμα ότι η επίθεση ήταν ύψους 500 Gbps. Ωστόσο έχει επιβεβαιώσει ότι υπήρξαν μαζικά TCP και UDP requests, αλλά και Syn floods.

Όπως προαναφέρθηκε, η Apophis Squad ετοιμάζει μια booting πλατφόρμα, ικανή να εκτελέσει επιθέσεις DDoS με πρωτόκολλα όπως τα NTP, DNS, SSDP, Memcached, LDAP, HTTP, CloudFlare bypass, VSE, ARME, Torshammer και XML-RPC.