Ένα δικαστήριο στο Χιούστον ενέκρινε επιχείρηση του FBI που είχε ως στόχο την αφαίρεση web shells από εκατοντάδες Microsoft Exchange email servers στις ΗΠΑ, χωρίς όμως να ειδοποιήσει πρώτα τους ιδιοκτήτες τους. Η επιχείρηση του FBI έρχεται λίγους μόλις μήνες αφότου χάκερς εκμεταλλεύτηκαν τέσσερις ευπάθειες που δεν είχαν εντοπιστεί προηγουμένως, για να επιτεθούν σε χιλιάδες δίκτυα. Το Υπουργείο Δικαιοσύνης των ΗΠΑ (DoJ) ανακοίνωσε την επιχείρηση στις 13 Απριλίου, χαρακτηρίζοντάς την «επιτυχημένη».

Στις 2 Μαρτίου, η Microsoft κυκλοφόρησε μια σειρά ενημερώσεων ασφαλείας στο Microsoft Exchange, για τις ευπάθειες που εκμεταλλεύτηκε μια κινεζική hacking ομάδα γνωστή με την ονομασία “HAFNIUM”. Οι τέσσερις ευπάθειες είναι συλλογικά γνωστές ως “ProxyLogon” και εκμεταλλεύτηκαν από κακόβουλους παράγοντες τον Ιανουάριο και τον Φεβρουάριο, για την εγκατάσταση web shells σε παραβιασμένους Exchange servers. Τα web shells παρείχαν απομακρυσμένη πρόσβαση στους servers, όπου οι χάκερς τα χρησιμοποίησαν για να κλέψουν email και account credentials.

Διαβάστε επίσης: Black Kingdom ransomware: Στοχεύει Microsoft Exchange servers. Η Ελλάδα ανάμεσα στα θύματα

Τις εβδομάδες που ακολούθησαν το hack, κυβερνητικές υπηρεσίες εξέδωσαν οδηγίες και η Microsoft κυκλοφόρησε μια ποικιλία scripts και εργαλείων, για να βοηθήσει τα θύματα να προσδιορίσουν εάν είχαν παραβιαστεί και να αφαιρέσουν τα web shells. Ταυτόχρονα, άλλοι απειλητικοί παράγοντες άρχισαν να εκμεταλλεύονται τις ευπάθειες στο Microsoft Exchange, έχοντας ως στόχο την εγκατάσταση ransomware, cryptominers και άλλων web shells.

Σε ένα δελτίο τύπου του Υπουργείου Δικαιοσύνης των ΗΠΑ (DoJ) που δημοσιεύτηκε στις 13 Απριλίου, το FBI ανέφερε ότι χρησιμοποίησε ένταλμα αναζήτησης για να αποκτήσει πρόσβαση στους Exchange servers που παραμένουν ευάλωτοι σε παραβιάσεις, να αντιγράψει τα web shells ως αποδεικτικό στοιχείο και, στη συνέχεια, να αφαιρέσει τα web shells από τους servers.

Το FBI ζήτησε αυτό το ένταλμα επειδή πίστευε ότι οι ιδιοκτήτες των web servers που εξακολουθούν να είναι ευάλωτοι σε παραβιάσεις, δεν είχαν την τεχνική ικανότητα να τα αφαιρέσουν μόνοι τους και ότι τα web shells ενέχουν σημαντικό κίνδυνο για τα θύματα. Συγκεκριμένα, η αστυνομική υπηρεσία ανέφερε τα ακόλουθα: «Με βάση την εκπαίδευση και την εμπειρία μας, τα περισσότερα από αυτά τα θύματα είναι απίθανο να αφαιρέσουν τα εναπομείναντα web shells, επειδή τα web shells είναι δύσκολο να εντοπιστούν λόγω των μοναδικών ονομάτων αρχείων και paths τους ή λόγω του ότι τα θύματα δεν διαθέτουν την τεχνική ικανότητα να τα αφαιρέσουν μόνα τους.»

Δείτε ακόμη: DearCry ransomware: Στοχεύει unpatched Microsoft Exchange servers

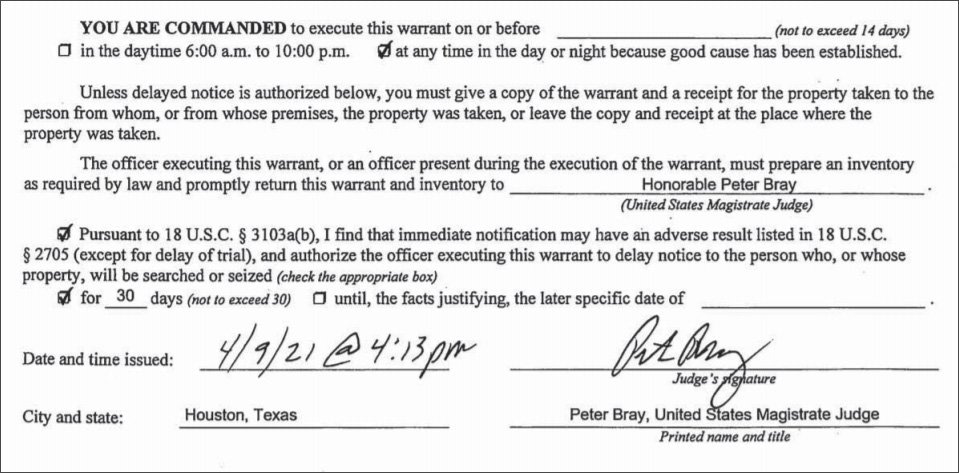

Επειδή υπήρχε ανησυχία ότι η ειδοποίηση των κατόχων αυτών των servers θα μπορούσε να θέσει σε κίνδυνο την επιχείρηση, το FBI ζήτησε να σφραγιστεί το ένταλμα και η κοινοποίηση του εντάλματος να καθυστερήσει έως ότου ολοκληρωθεί η επιχείρηση. Το FBI ζήτησε έγκριση από το Δικαστήριο να καθυστερήσει η κοινοποίηση έως τις 9 Μαΐου 2021, 30 ημέρες από την πρώτη πιθανή ημερομηνία εκτέλεσης στις 9 Απριλίου 2021 ή έως ότου το FBI διαπιστώσει ότι δεν υπάρχει πλέον ανάγκη για καθυστερημένη ειδοποίηση. Ζήτησε επίσης άδεια για αναζήτηση ανά πάσα στιγμή της ημέρας, ώστε να αποφύγει τον εντοπισμό από απειλητικούς παράγοντες.

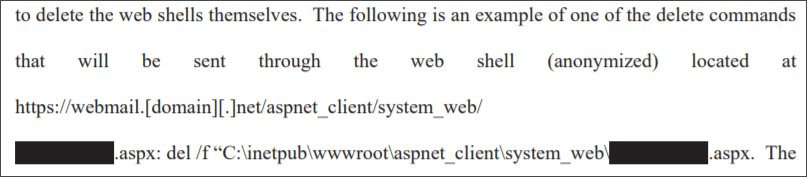

Για να «καθαρίσει» τους Microsoft Exchange servers, το FBI απέκτησε πρόσβαση στα web shells χρησιμοποιώντας γνωστούς κωδικούς πρόσβασης που χρησιμοποιούνται από τους χάκερς, αντέγραψε τα web shells ως αποδεικτικό στοιχείο και, στη συνέχεια, εκτέλεσε μια εντολή για την απεγκατάσταση των web shells από τους παραβιασμένους servers.

Πρόταση: FBI/CISA: Προσοχή! APT χάκερς στοχεύουν Fortinet FortiOS servers

Παρά το γεγονός ότι τo DoJ χαρακτήρισε την εν λόγω επιχείρηση «επιτυχημένη», το FBI δήλωσε ότι κατά την επιχείρηση αφαιρέθηκαν μόνο τα web shells και δεν εφαρμόστηκαν ενημερώσεις ασφαλείας ούτε αφαιρέθηκε οποιοδήποτε άλλο malware ενδέχεται να έχουν εγκαταστήσει οι κακόβουλοι παράγοντες στους servers.

Το FBI βρίσκεται επί του παρόντος στη διαδικασία ειδοποίησης των θυμάτων, στων οποίων τους Exchange servers είχε πρόσβαση κατά τη διάρκεια της επιχείρησης. Το FBI θα αποστείλει αυτές τις ειδοποιήσεις μέσω email από έναν επίσημο λογαριασμό email του FBI.gov ή εάν δεν υπάρχουν διαθέσιμα στοιχεία επικοινωνίας, θα χρησιμοποιήσει έναν πάροχο υπηρεσιών Διαδικτύου (ISP) για να επικοινωνήσει με το θύμα.

Πηγή πληροφοριών: bleepingcomputer.com