Οι ερευνητές που παρακολουθούν το Emotet botnet παρατήρησαν ότι το malware άρχισε να ωθεί το QakBot banking trojan με ασυνήθιστα υψηλό ρυθμό, αντικαθιστώντας το payload TrickBot που χρησιμοποιούσε εδώ και χρόνια.

Την περασμένη εβδομάδα, το Emotet ξαναεπέστρεψε στην ενεργό δράση μετά από ένα διάλειμμα πέντε μηνών. Από χθες, η λειτουργία του malspam ξεκίνησε για λίγο την εγκατάσταση του TrickBot σε παραβιασμένα συστήματα Windows.

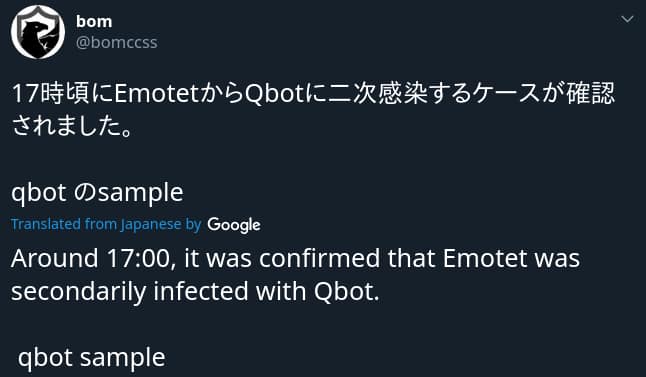

Τα πράγματα άλλαξαν σήμερα όταν οι ερευνητές παρατήρησαν ότι το Emotet διέδιδε το QakBot. Ένα string στο malware δείχνει ότι αυτό το trojan είναι πλέον ο συνεργάτης που έχει επιλέξει το Emotet botnet.

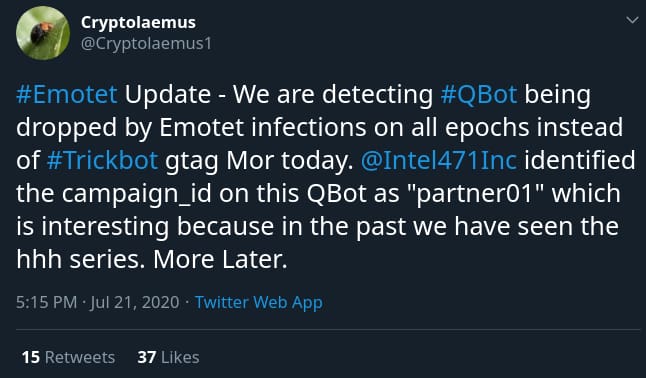

Μια ομάδα ερευνητών και διαχειριστών συστήματος που έχει ενωθεί για να πολεμήσουν τις επιχειρήσεις Emotet και ονομάζεται Cryptolaemus, είδε σήμερα ότι ο απειλητικός παράγοντας αντικατέστησε τη διανομή TrickBot σε όλα τα “epochs”.

Ένα Emotet epoch είναι μια υποομάδα του botnet που λειτουργεί σε μια ξεχωριστή υποδομή. Επί του παρόντος, υπάρχουν τρία από αυτά, το καθένα με ξεχωριστούς διακομιστές εντολών και ελέγχου, μεθόδους διανομής και payloads.

Μιλώντας στο BleepingComputer, η ομάδα Cryptolaemus είπε ότι είδε το QakBot να διανέμεται σε όλο το botnet του Emotet, καθώς το TrickBot απουσιάζει εντελώς.

Ο ερευνητής ασφαλείας που ονομάζεται Bom εντόπισε ένα δείγμα κακόβουλου λογισμικού QakBot (QBot) και το “έδωσε” στο διαδραστικό εργαλείο ανάλυσης Any.Run. Τα αποτελέσματα είναι διαθέσιμα σε αυτόν τον σύνδεσμο. Μια λίστα με τις διευθύνσεις των διακομιστών εντολών και ελέγχου (C2) να είναι διαθέσιμη εδώ.

Πρόσθετη ανάλυση από την εταιρεία πληροφοριών για τα εγκλήματα στον κυβερνοχώρο Intel 471 αποκάλυψε ότι το string για τον προσδιορισμό αυτής της καμπάνιας QBot είναι “partner01”, υποδηλώνοντας μια ισχυρή σύνδεση μεταξύ του Emotet και αυτών των απειλών.

Ωστόσο, το να βγάλουμε γρήγορα συμπεράσματα για μη συνεργασία των Emotet και TrickBot δεν είναι ασφαλές καθώς η σχέση μεταξύ αυτών των δύο χειριστών δεν είναι αποκλειστική. Η ομάδα Cryptolaemus είπε ότι η αλλαγή σε ένα payload έχει συμβεί και στο παρελθόν και ότι το αρχικό ντουέτο είναι πολύ πιθανό να συνεχίσει τη συνεργασία του.

Ωστόσο, αυτό δεν συμβαίνει πολύ συχνά. Για παράδειγμα, το Emοtet ξεκίνησε να χρησιμοποιεί το QakBot πέρυσι.

Το TrickBot και το QakBot είναι οι προτιμώμενοι συνεργάτες για το Emotet. Και οι τρεις hackers είναι μέρος της ίδιας ρωσόφωνης κοινότητας και αλληλεπιδρούν εδώ και πολύ καιρό.

Δεν είναι σαφές τι διανέμει το QakBot στα μολυσμένα συστήματα, αλλά ορισμένα θύματα μπορεί να πέσουν θύματα ransomware.

Για να ενημερωθείτε σχετικά με τις καμπάνιες του Emοtet, μπορείτε να ακολουθήσετε το προφίλ της Cryptolaemus στο Twitter.

Ακόμα κι αν υπάρχει διαφορετικό payload, το Emotet εξακολουθεί να βασίζεται στα email για την διανομή του κακόβουλου λογισμικού, με την απειλή να παραδίδεται μέσω κάποιου κακόβουλου εγγράφου.