Οι ειδικοί στην ασφάλεια στο Sensecy ανακάλυψαν ORX-Locker, μία Darknet Ransomware-as-a-service πλατφόρμα που θα μπορούσε να επιτρέψει σε όλους να γίνουν εγκληματίες του κυβερνοχώρου.

Καθίσταται ακόμα πιο εύκολο να γίνει κανείς ένας κυβερνο-εγκληματίας χάρη στο μοντέλο πώλησης που είναι γνωστό ως malware-as-a-service που προσφέρει off-the-shelf κακόβουλο λογισμικό για ενοικίαση ή πώληση. Πρόσφατα συγγραφείς malware άρχισαν να προσφέρουν και το Ransomware-as-a-Service (RaaS), τον Αύγουστο ειδικοί σε θέματα ασφάλειας της McAfee ανακάλυψαν στο Deep Web ένα κιτ κατασκευασμένο με ransomware, που ονομάστηκε Tox ransomware platform, το οποίο επιτρέπει το εύκολο χτίσιμο ενός κακόβουλου λογισμικού σε μόλις 3 βήματα, παρέχοντας αυτό το μοντέλο προς πώληση.

Τώρα οι ειδικοί στο Sensecy προειδοποιούν για μια νέα πλατφόρμα RaaS με τίτλο ORX-Locker.Το ORX-Locker επιτρέπει στους εγκληματίες να δημιουργήσουν το δικό τους κομμάτι κακόβουλου λογισμικού για να μολύνουν συστήματα και να ζητήσουν την καταβολή κάποιου είδους αμοιβής για να ξεκλειδώσουν το σύστημα.

Στο RaaS μοντέλο, όταν τα θύματα αποφασίζουν να πληρώσουν, το κακόβουλο λογισμικό τους ανακατευθύνει μέσω ενός φορέα παροχής υπηρεσιών, ο οποίος κρατά ένα ποσοστό της αμοιβής και προωθεί την υπόλοιπη στον εγκληματία.

Το ORX-Locker εφαρμόζει μια εξελιγμένη μέθοδο φοροδιαφυγής AV και πολύπλοκες τεχνικές επικοινωνίας. Οι ερευνητές ανακάλυψαν ότι χρησιμοποιεί τα πανεπιστήμια και άλλες πλατφόρμες ως υποδομές ελέγχου.

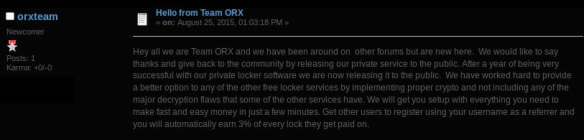

Η πρώτη εμφάνιση για το ORX ransomware έχει ημερομηνία 25 Αυγούστου 2015, όταν ένας χρήστης με το όνομα orxteam ανακοίνωσε τη διαθεσιμότητα μιας νέας υπηρεσίας RAAS σε ένα post.

Η ομάδα του ORX ανέπτυξε μια κρυμμένη υπηρεσία για την εφαρμογή του RaaS, οι ειδικοί τονίζουν ότι ο ιστότοπος απαιτεί μερικές λεπτομέρειες για τους νέους χρήστες.

“Για να μπείτε στο site, οι νέοι χρήστες πρέπει απλά να εγγραφείτε. Κανένα email ή άλλα στοιχεία αναγνώρισης δεν είναι απαραίτητα. Κατά την εγγραφή, οι χρήστες έχουν τη δυνατότητα να εισάγετε ένα σχετικό όνομα χρήστη, το οποίο θα τους ενισχύει με τρία τοις εκατό από κάθε πληρωμή ενός νέου χρήστη. ” τονίζει το δημοσίευμα που παρέχει αναλυτική περιγραφή της πλατφόρμας ORX.

Για να δημιουργήσετε ένα κομμάτι ransomware, οι χρήστες απλά πρέπει να προσθέσουν τον αριθμό ταυτότητας (5 ψηφία το μέγιστο) και την τιμή-λύτρα (το ORX έχει θέσει ένα ελάχιστο ποσό των $ 75), και μετά θα πρέπει να κάνουν κλικ στο κουμπί Build EXE.

Ο χρήστης μπορεί εύκολα να πάρει τα κέρδη του μεταφέροντάς τα σε μια διεύθυνση Bitcoin χρησιμοποιώντας τη λειτουργία Wallet. Η πλατφόρμα ORX-Locker υλοποιεί επιπλέον ένα φιλικό περιβάλλον με στατιστικά στοιχεία για τους χρήστες του.

Η ORX Ransomware είναι ένα αρχείο zip που περιέχει το δυαδικό για το κακόβουλο λογισμικό.

Οι ερευνητές στο Sensecy έχουν ταυτοποιήσει τις διευθύνσεις που ανήκουν στην C & C υποδομή:

- 130[.]75[.]81[.]251 – Πανεπιστήμιο Leibniz του Hanover

- 130[.]149[.]200[.]12 – Τεχνικό Πανεπιστήμιο του Βερολίνου

- 171[.]25[.]193[.]9 – DFRI (Σουηδική μη κερδοσκοπική και μη κομματική οργάνωση που εργάζεται για τα ψηφιακά δικαιώματα)

- 199[.]254[.]238[.]52 – Riseup (Το Riseup παρέχει online εργαλεία επικοινωνίας για άτομα και ομάδες που εργάζονται για την απελευθερωτική κοινωνική αλλαγή)

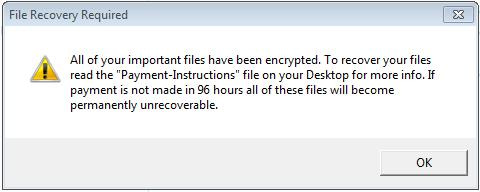

Το ORX ransomware κρυπτογραφεί τα αρχεία του θύματος και το ενημερώνει για τη μόλυνση, εμφανίζοντας ένα αναδυόμενο μήνυμα, δημιουργεί επίσης στην επιφάνεια εργασίας ένα αρχείο που περιέχει την εντολή πληρωμής.

Η δημοσίευση που έγινε από τους ερευνητές του Sensecy περιλαμβάνει τον κανόνα Yara για την ανίχνευση του malware.