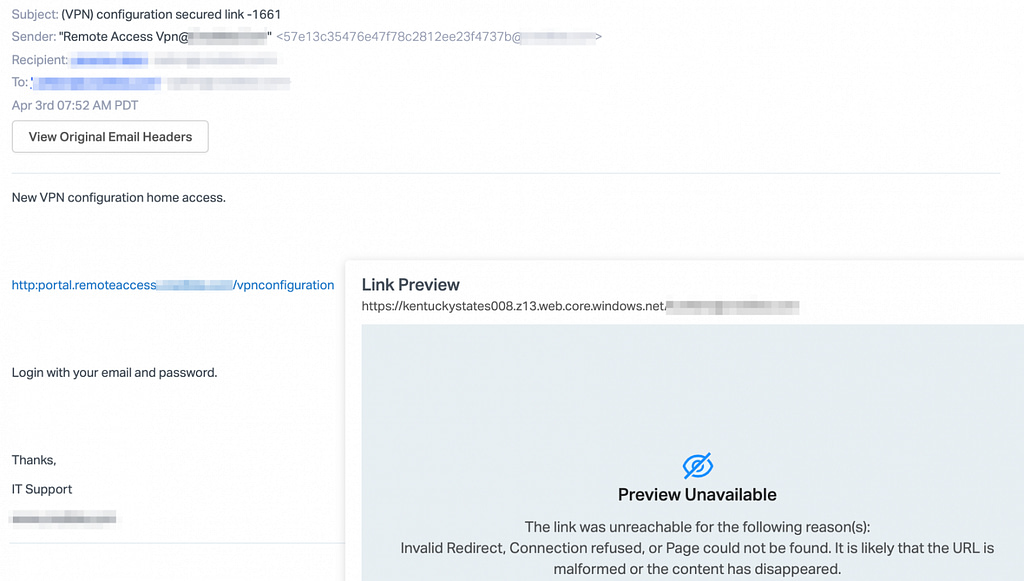

Οι πελάτες του Microsoft Office 365 βρίσκονται στο στόχαστρο μιας phishing εκστρατείας που χρησιμοποιεί ως δόλωμα emails, τα οποία εμφανίζονται ως ειδοποιήσεις που αποστέλλονται δήθεν από την εταιρεία τους, παρακινώντας τους να ενημερώσουν τη διαμόρφωση VPN που χρησιμοποιούν για να έχουν πρόσβαση σε εταιρικά στοιχεία κατά την απομακρυσμένη εργασία. Τα phishing emails που εμφανίζονται ως αιτήματα για ενημέρωση της διαμόρφωσης VPN, τα οποία υποτίθεται ότι αποστέλλονται από το τμήμα υποστήριξης πληροφορικής της εταιρείας τους, έχουν φτάσει μέχρι τώρα στα εισερχόμενα μηνύματα έως και 15.000 στόχων, σύμφωνα με στατιστικά στοιχεία ερευνητών της εταιρείας ασφαλείας email Abnormal Security. Αυτά τα phishing emails είναι πολύ πιο επικίνδυνα, λόγω του μεγάλου ποσοστού εργαζομένων που δουλεύει εξ αποστάσεως και χρησιμοποιεί VPN για να συνδεθεί σε εταιρικούς πόρους από το σπίτι, για κοινή χρήση εγγράφων με τους συναδέλφους τους καθώς και για πρόσβαση στους εταιρικούς servers.

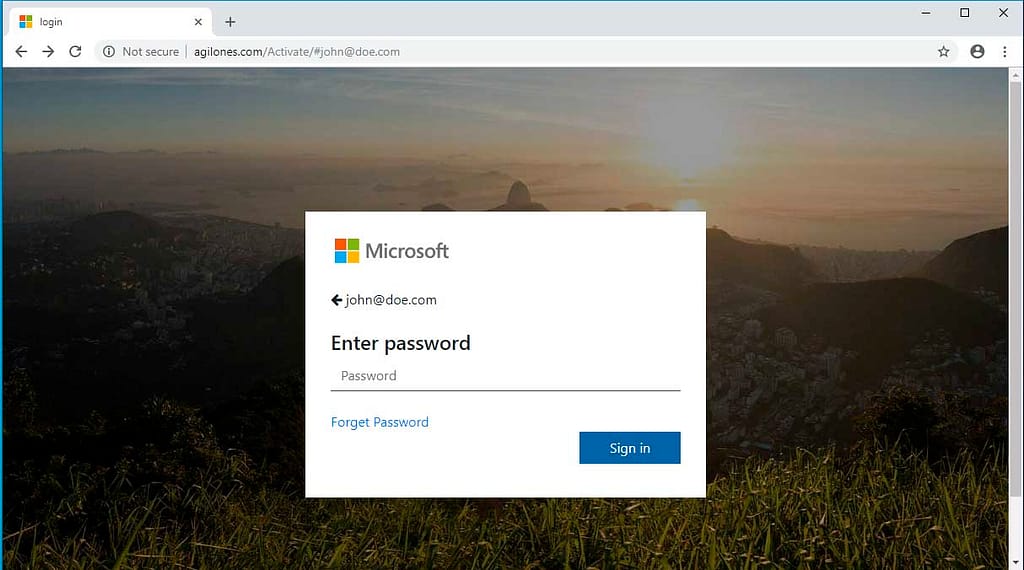

Πιο συγκεκριμένα, εισβολείς πλαστογραφούν τη διεύθυνση email του αποστολέα στα phishing emails ώστε να την ταιριάξουν με τα domains των εταιρικών στόχων τους και να ενσωματώσουν υπερσυνδέσμους που αντί να κατευθύνουν τους παραλήπτες σε νέες διαμορφώσεις VPN, τους στέλνουν σε phishing sites που έχουν σχεδιαστεί για να κλέψουν τα credentials που έχουν στο Office 365. Η Abnormal Security δήλωσε πως έχουν παρατηρηθεί διάφορες μορφές αυτής της επίθεσης σε πολλούς πελάτες, από διαφορετικό αποστολέα phishing emails και από διαφορετικές διευθύνσεις IP. Ωστόσο, σε όλες τις επιθέσεις χρησιμοποιήθηκε ο ίδιος σύνδεσμος payload, γεγονός που υποδεικνύει ότι στάλθηκαν από έναν μόνο εισβολέα που ελέγχει το phishing site. Αυτές οι επιθέσεις θα μπορούσαν να έχουν υψηλό ποσοστό επιτυχίας στην εξαπάτηση υποψήφιων θυμάτων, καθώς πολλοί παραλήπτες ενδέχεται να κάνουν κλικ και να συνδεθούν στους λογαριασμούς τους στο Office 365 για να αποφύγουν την απώλεια της απομακρυσμένης πρόσβασης σε servers και αρχεία της εταιρείας. Η σελίδα στην οποία κατευθύνονται τα υποψήφια θύματα είναι μια “κλωνοποιημένη” σελίδα σύνδεσης του Office 365 που φιλοξενείται στο web.core.windows.net domain που ανήκει στη Microsoft, καταχρώντας το Azure Blob Storage και συνοδεύεται από ένα έγκυρο πιστοποιητικό της Microsoft, καθιστώντας πολύ πιο δύσκολη την ανίχνευση της απόπειρας phishing. Η κατάχρηση της πλατφόρμας Azure Blob Storage για στόχευση χρηστών του Office 365 είναι η τέλεια εξαπάτηση, βλέποντας ότι οι σελίδες προορισμού θα λάβουν αυτόματα το δικό τους ασφαλές λουκέτο σελίδας λόγω του πιστοποιητικού SSL wildcard * .web.core.windows.net.

Τα Azure Blob Storage subdomains που χρησιμοποιούνται σε phishing σελίδες είναι μια γνωστή και πολύ αποτελεσματική τακτική που έχει αναφερθεί και στο παρελθόν. Αυτές οι phishing επιθέσεις μπορούν εύκολα να αντιμετωπιστούν εάν ρυθμίσετε προσαρμοσμένους κανόνες αποκλεισμού του Office 365 για να επωφεληθείτε από τη δυνατότητα ασφαλών συνδέσμων του Office 365 ATP, ώστε να αποκλειστεί αυτόματα οτιδήποτε κακόβουλο. Εάν δεν διαμορφώσετε κανόνες αποκλεισμού, ο μόνος τρόπος για να βεβαιωθείτε ότι εισβολεία δεν προσπαθούν να κλέψουν τα credentials σας ενώ τα εισάγουν σε μια φόρμα σύνδεσης του Office 365, είναι να θυμάστε ότι οι επίσημες σελίδες σύνδεσης φιλοξενούνται από τη Microsoft στα microsoft.com, live.com και outlook.com domains. Τέλος, τον περασμένο μήνα, οι ερευνητές της Abnormal Security ανακάλυψαν μια άλλη εξαιρετικά πειστική phishing εκστρατεία με βάση το Office 365 που χρησιμοποίησε “κλωνοποιημένες” εικόνες από αυτοματοποιημένες ειδοποιήσεις του Microsoft Teams που προσπαθούν να κλέψουν credentials από σχεδόν 50.000 χρήστες.