Ένας Ουκρανός ερευνητής ασφάλειας διέρρευσε πάνω από 60.000 εσωτερικά μηνύματα που φαίνεται να ανήκουν στη ransomware συμμορία Conti, αφού η συμμορία τάχθηκε στο πλευρό της Ρωσίας σχετικά με την εισβολή στην Ουκρανία.

Ο Διευθύνων Σύμβουλος της AdvIntel, Vitali Kremez, ο οποίος παρακολουθούσε τη λειτουργία Conti/TrickBot τα τελευταία δύο χρόνια, επιβεβαίωσε στο BleepingComputer ότι τα μηνύματα που διέρρευσαν είναι έγκυρα.

Δείτε επίσης: LockBit & Conti: Τα πιο ενεργά ransomware στον βιομηχανικό τομέα

Συνολικά, έχουν διαρρεύσει 393 JSON files που περιέχουν 60.694 μηνύματα από τις 21 Ιανουαρίου 2021 έως σήμερα. Η συμμορία Conti ξεκίνησε τη λειτουργία τους τον Ιούλιο του 2020, οπότε δεν περιλαμβάνονται όλες οι συνομιλίες σε αυτά τα αρχεία.

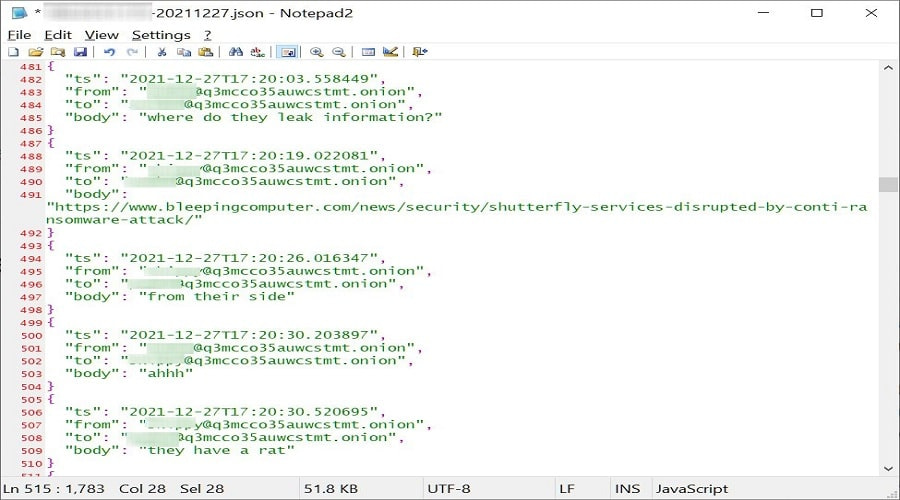

Τα εσωτερικά μηνύματα περιέχουν διάφορες πληροφορίες σχετικά με τις δραστηριότητες της συμμορίας: επιθέσεις σε θύματα που δεν είχαν γίνει γνωστές, διευθύνσεις bitcoin και άλλα.

Υπάρχουν επίσης συζητήσεις σχετικά με τη λειτουργία ransomware Diavol της Conti/TrickBot και 239 διευθύνσεις bitcoin που περιέχουν 13 εκατομμύρια δολάρια σε πληρωμές, οι οποίες προστέθηκαν στο Ransomwhere site.

Η διαρροή αυτών των μηνυμάτων είναι ένα σοβαρό πλήγμα για την ransomware επιχείρηση, αφού έχουν φτάσει στα χέρια των ερευνητών και των αρχών, σημαντικές πληροφορίες για τις δραστηριότητες της συμμορίας.

Δείτε επίσης: Ransomware που χτύπησε την Ουκρανία χρησιμοποιείται ως δόλωμα

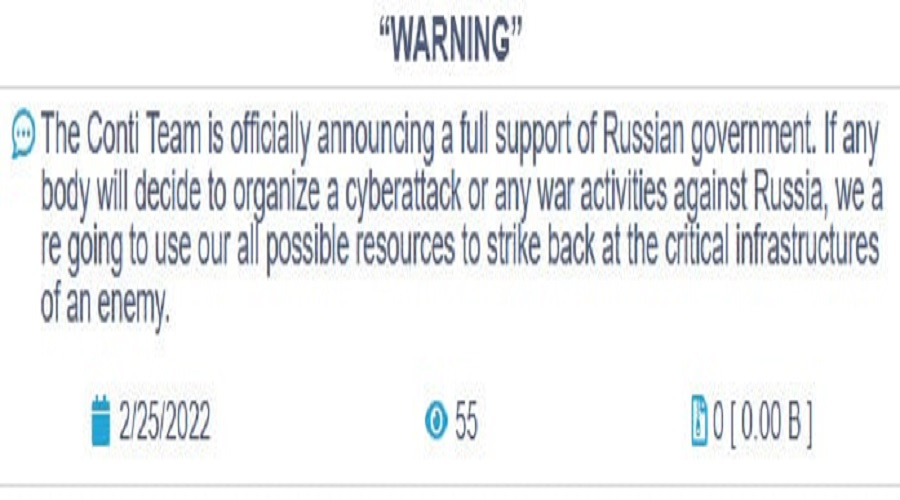

Νωρίτερα αυτή την εβδομάδα, η ransomware συμμορία Conti δημοσίευσε μια ανάρτηση ανακοινώνοντας την πλήρη υποστήριξή της στην επίθεση της ρωσικής κυβέρνησης στην Ουκρανία. Προειδοποίησε, επίσης, ότι εάν κάποιος οργανώσει κυβερνοεπίθεση κατά της Ρωσίας, η συμμορία Conti θα αντεπιτεθεί σε κρίσιμες υποδομές.

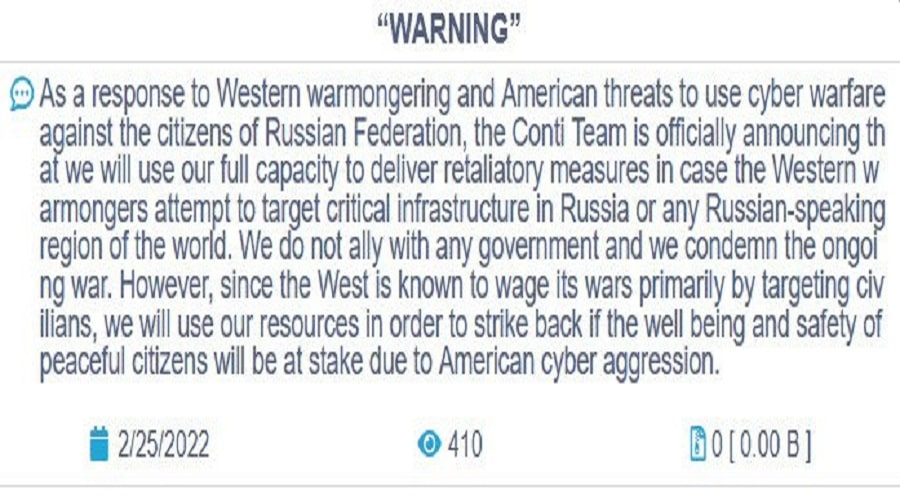

Αργότερα, η συμμορία Conti αντικατέστησε το μήνυμά της με ένα άλλο, δηλώνοντας ότι “δεν συμμαχεί με καμία κυβέρνηση” και ότι “καταδικάζει τον συνεχιζόμενο πόλεμο“.

Ωστόσο, η πρώτη ανακοίνωση φαίνεται ότι αναστάτωσε Ουκρανούς hackers και ένας Ουκρανός ερευνητής ασφάλειας που φέρεται να είχε πρόσβαση στο backend XMPP server της Conti επικοινώνησε με το BleepingComputer και άλλους δημοσιογράφους στέλνοντας έναν σύνδεσμο προς τα δεδομένα που διέρρευσαν.

Μεταξύ άλλων, ο ερευνητής έλεγε στο μήνυμα:

“Ο σύνδεσμος θα σας οδηγήσει στη λήψη ενός αρχείου 1.tgz που μπορεί να γίνει unpacked εκτελώντας την εντολή tar -xzvf 1.tgz στο τερματικό σας.

Τα περιεχόμενα του πρώτου dump περιέχουν τις συνομιλίες (τρέχουσες, από σήμερα και στο παρελθόν) της συμμορίας Conti Ransomware. Υποσχόμαστε ότι είναι πολύ ενδιαφέρον.

Έρχονται κι άλλα dumps, μείνετε συντονισμένοι.

Μπορείτε να βοηθήσετε τον κόσμο γράφοντας αυτό ως την κορυφαία ιστορία σας.

Δεν είναι κακόβουλο λογισμικό ή αστείο.

Αυτό αποστέλλεται σε πολλούς δημοσιογράφους και ερευνητές.

Σας ευχαριστούμε για την υποστήριξή σας

Δόξα στην Ουκρανία!“

Η κατάσταση μεταξύ Ρωσίας Ουκρανίας έχει επηρεάσει και τον κυβερνοχώρο, με πολλές hacking ομάδες, ransomware συμμορίες και ερευνητές να επιλέγουν στρατόπεδο.

Δείτε επίσης: Διακομιστές Microsoft Exchange παραβιάστηκαν από Cuba ransomware

Ενώ ορισμένες συμμορίες ransomware έχουν ταχθεί στο πλευρό της Ρωσίας, άλλες, όπως η LockBit, παραμένουν ουδέτερες.

Από την άλλη πλευρά, η Ουκρανία ζήτησε από εθελοντές ερευνητές και hackers να συμμετάσχουν στον «IT Army» της για να πραγματοποιήσουν κυβερνοεπιθέσεις σε ρωσικούς στόχους, με πολλούς να ανταποκρίνονται στο κάλεσμα.

Πηγή: Bleeping Computer