Η Danske Bank fixάρει μερικές ευπάθειες που θα μπορούσαν να επιτρέψουν σε hackers να εισβάλλουν στους τραπεζικούς λογαριασμούς.

Οι περισσότεροι από εμάς προτιμούν να κρατούν τα χρήματά τους σε τραπεζικούς λογαριασμούς παρά στο σπίτι μας, καθότι το θεωρούμε περισσότερο ασφαλές. Αλλά, ίσως ήρθε η στιγμή να πανικοβληθείτε, μόλις διαβάσετε το blog post του IT Security Consultant και Ethical Hacker, Sijmen Ruwhof.

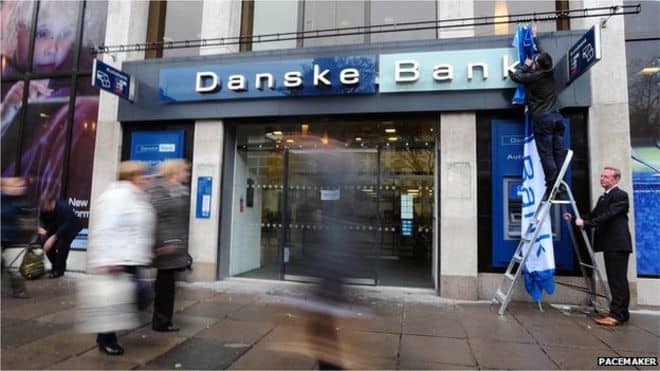

Δημοσίευσε μια αναφορά με τίτλο “How I could hack internet bank accounts of Danish largest bank in a few minutes” στην οποία αποκάλυψε πως οποιοσδήποτε hacker θα μπορούσε να εισβάλλει στην Danske Bank, μια από τις μεγαλύτερες τράπεζες της Δανίας, και να αποκτήσει πρόσβαση στους λογαριασμούς των χρηστών.

Ανακάλυψε μια ευπάθεια τον Αύγουστο όταν, αλληλεπιδρώντας με Δανούς hackers κατά την διάρκεια του Chaos Communication Camp (CCC), μπήκε στο μυαλό του η ιδέα να τεστάρει την ασφάλεια της τράπεζας. Κατά την διάρκεια αυτού του interacting program, ερευνητές ασφαλείας και Whitehat hackers απογοητεύθηκαν από το κακό επίπεδο ασφάλειας που έχουν οι περισσότερες από τις Δανέζικες τράπεζες.

«Άνοιξα την ιστοσελίδα της Danske Bank και ήμουν πραγματικά περίεργος να δω πως φαινόταν ο HTML code, έτσι άνοιξα των κώδικα από την οθόνη customer login. Διευρένησα λίγο τον κώδικα για να κατανοήσω την τεχνολογία που χρησιμοποιούν,» γράφει μεταξύ άλλων ο ερευνητής ασφάλειας στο blog.

Στην συνέχεια είδε JavaScript comments που φαινόταν να περιέχουν internal server information. Όχι μόνο λίγα variables , αλλά πολλά εμπιστευτικά δεδομένα.

Ο ερευνητής ανέφερε πως μπορούσε να δει την IP address του πιθανού πελάτη μέσω του variable HTTP_CLIENTIP κατά την επίσκεψή του στο website της Danske Bank. Παρομοίως, το HTTP_USER_AGENT περιλαμβάνει στοιχεία ενός λειτουργικού συστήματος και web browser details.

Ο ίδιος προειδοποιεί πως το variable HTTP_COOKIE ήταν ορατό και γεμάτο πληροφορίες, τα credentials οποιουδήποτε πελάτη θα μπορούσαν να κλαπούν ανά πάσα ώρα και στιγμή και μέσα σε μερικά δευτερόλεπτα.

Σύμφωνα με τον ερευνητή, η Danske Bank δεν χρησιμοποιεί ασφαλή σύνδεση HTTPS για την μεταφορά του customer banking traffic, αφού το variable HTTPS ήταν απενεργοποιημένο και το SERVER_PORT είχε τιμή 80. Η τράπεζα εξακολουθεί να χρησιμοποιεί COBOL code στο backend, για το (Customer Information Control System) CICS και την διαχείριση του Database.