PoC – «Web Server – Inside Job Attack»

PentestLibrary.blogspot.gr

Διαβάστε τις λεπτομέρειες που δημοσιοποίησαν οι φίλοι μας από το iGuru.gr

Εντύπωση προκαλεί της ύπαρξης των αναφερομένων αδυναμιών, ειδικά όταν πρόκειται για 2 από τους μεγαλύτερους hosting παρόχους στην Ελλάδα. Επιπλέον όπως αναφέρουν και στο iGuru.gr, αν και έγινε προσπάθεια επικοινωνίας με τις αναφερόμενες ιστοσελίδες δεν έχει απαντήσει κανένας σχετικά με την ύπαρξη της αδυναμίας, ούτε έγινε κάποια δημοσιοποίηση δελτίου τύπου.

Η παρακάτω εκμετάλλευση της ευπάθειας έχει γίνει σε δύο μεγάλες εταιρείες Web Hosting

Γιατί «Web Server – Inside Job Attack»?

Ο επιτιθέμενος δεν χρειάζεται να hackαρει το website. Αγοράζει χώρο σε μία από τις παραπάνω εταιρείες και ανεβάζει ένα πολύ μικρό php αρχείο. Στην δική μου περίπτωση δεν με σταμάτησε κανένα firewall,Antivirus,IDS/IPS.

Η επίθεση βασίζεται στα δικαιώματα των χρηστών που βρίσκονται μέσα στον WebServer και πιστεύω πως αρκετοί έχουν το ίδιο πρόβλημα.Αυτά μπορεί να τα εκμεταλλεύονται εδώ και αρκετό καιρό κάποιοι καθώς και οι 2 έχουν το ίδιο πρόβλημα.

Για λόγους ασφάλειας δεν μπορώ να μπω σε περισσότερες λεπτομέρειες αλλά θα σας δείξω μερικές εικόνες από τα δεδομένα των Server.

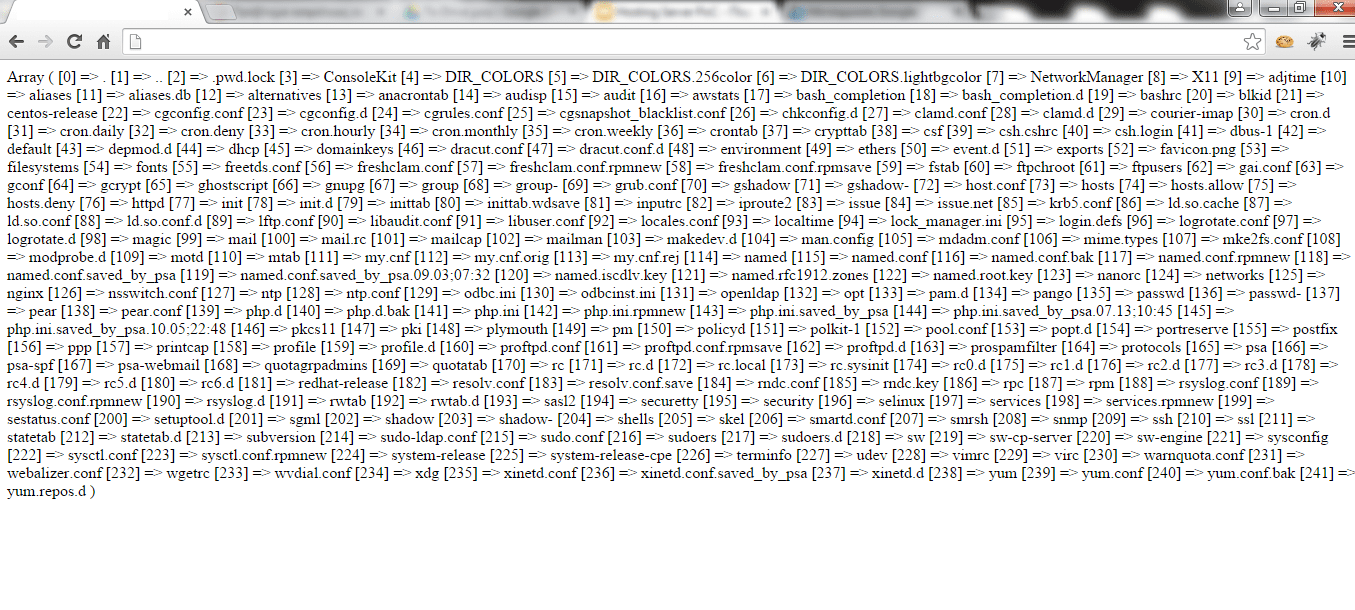

“Ευτυχώς για αυτούς τα linux δεν σου δίνουν επαρκεί δικαιώματα για να διαβάσεις το /etc/shadow” δηλαδή τους κωδικούς των χρηστών τους Server.

Τι μπορεί κανείς να κάνει?

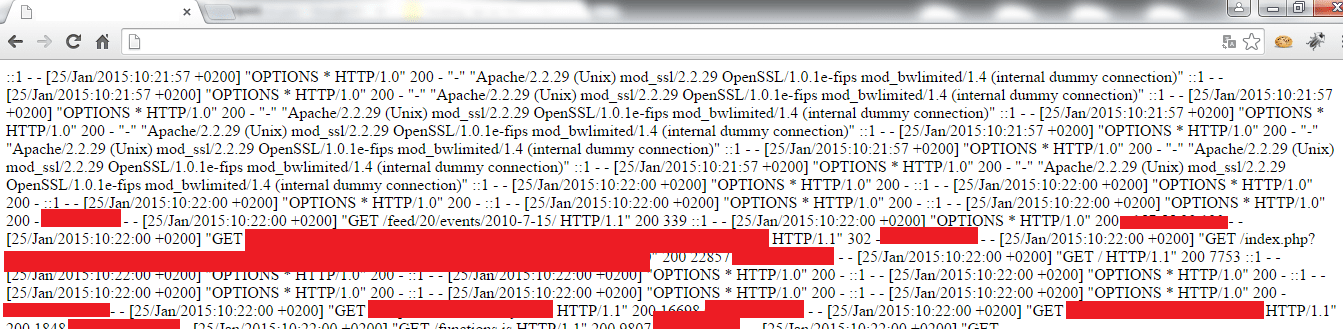

- Logfiles

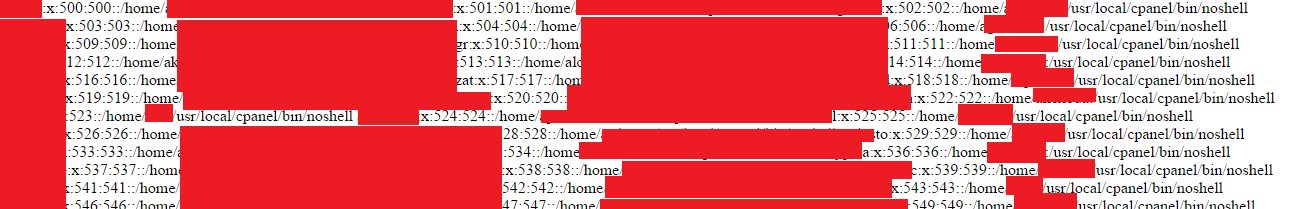

- /etc/passwd

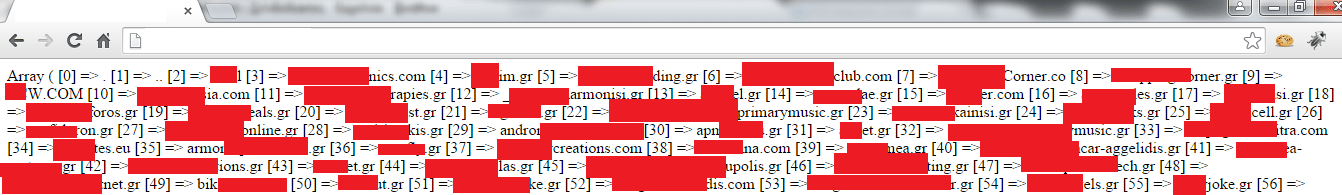

- Web server directories

Hosts

/etc/passwd

Error Log

Access Log

Server Files

Παραμένουμε στην διάθεση των αρμοδίων, για δημοσιοποίηση σχετικού δελτίου τύπου αναφορικά με την ύπαρξη ή επιδιόρθωση των αναφερομένων αδυναμιών για ενημέρωση του κοινωνικού συνόλου, εφόσον του κρίνουν σκόπιμο.

Με την υποστήριξη των

Σημείωση:

Έχουμε ήδη ενημερώσει τις παραπάνω ιστοσελίδες και μέχρι αυτή τη στιγμή δεν έχουμε λάβει απάντηση.

Πηγή: iGuru.gr