Η καμπάνια phishing AiTM στοχεύει και χρήστες του Google Workspace εκτός από τους εταιρικούς χρήστες υπηρεσιών email της Microsoft.

Οι παράγοντες απειλών πίσω από μια μεγάλης κλίμακας καμπάνια phishing adversary-in-the-middle (AiTM) που στοχεύει εταιρικούς χρήστες των υπηρεσιών email της Microsoft έχουν επίσης βάλει στο στόχαστρο τους χρήστες του Google Workspace.

«Αυτή η καμπάνια στόχευε συγκεκριμένα διευθυντικά στελέχη και άλλα ανώτερα μέλη διαφόρων οργανισμών που χρησιμοποιούν το Google Workspace», αναφέρουν οι ερευνητές Zscaler Sudeep Singh και Jagadeeswar Ramanukolanu σε μια έκθεση που δημοσιεύθηκε αυτόν τον μήνα.

Οι επιθέσεις phishing AitM λέγεται ότι ξεκίνησαν στα μέσα Ιουλίου 2022, ακολουθώντας έναν παρόμοιο τρόπο λειτουργίας με αυτόν μιας καμπάνιας social engineering που έχει σχεδιαστεί για να σβήσει τα Microsoft credentials των χρηστών και ακόμη και να παρακάμψει το multi-factor authentication.

Δείτε επίσης: Google: Αποκρούει την επίθεση HTTPS DDoS που σπάει ρεκόρ

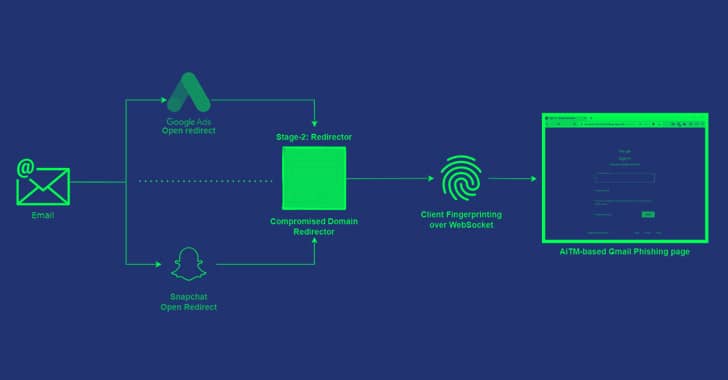

Στην εκστρατεία phishing του Gmail AiTM συνεπάγεται επίσης η χρήση των παραβιασμένων emails των διευθυντικών στελεχών για τη διεξαγωγή περαιτέρω επιθέσεων phishing από τον παράγοντα απειλής, με τις επιθέσεις να χρησιμοποιούν επίσης αρκετά παραβιασμένα domains ως ενδιάμεσο πρόγραμμα redirector URL για να μεταφέρουν τα θύματα στη σελίδα προορισμού.

Οι αλυσίδες επιθέσεων περιλαμβάνουν την αποστολή email λήξης κωδικού πρόσβασης σε πιθανούς στόχους που περιέχουν έναν ενσωματωμένο κακόβουλο σύνδεσμο για την υποτιθέμενη “επέκταση της πρόσβασης”, το οποίο οδηγεί τον παραλήπτη να ανοίξει σελίδες ανακατεύθυνσης του Google Ads και του Snapchat για να φορτώσει τη διεύθυνση URL της σελίδας phishing.

Εκτός από την ανοιχτή κατάχρηση ανακατεύθυνσης, μια δεύτερη παραλλαγή των επιθέσεων βασίζεται σε μολυσμένους ιστότοπους που φιλοξενούν μια encoded έκδοση Base64 του προγράμματος redirector επόμενου σταδίου και τη διεύθυνση ηλεκτρονικού ταχυδρομείου του θύματος στη διεύθυνση URL. Αυτό το ενδιάμεσο redirector πρόγραμμα είναι ένας κώδικας JavaScript που οδηγεί σε μια σελίδα phishing του Gmail.

Σε μια περίπτωση που τονίστηκε από τον Zscaler, η σελίδα redirector που χρησιμοποιήθηκε στην επίθεση phishing του Microsoft AiTM στις 11 Ιουλίου 2022, ενημερώθηκε για να μεταφέρει τον χρήστη σε μια σελίδα phishing του Gmail AiTM, συνδέοντας τις δύο καμπάνιες με τον ίδιο παράγοντα απειλής.

Δείτε επίσης: Phishing: Ραγδαία αύξηση της κατάχρησης νόμιμων πλατφορμών SaaS

«Υπήρχε επίσης μια επικάλυψη υποδομών και εντοπίσαμε ακόμη και αρκετές περιπτώσεις στις οποίες ο παράγοντας απειλής άλλαξε από το phishing του Microsoft AiTM στο phishing του Gmail χρησιμοποιώντας την ίδια υποδομή», ανέφεραν οι ερευνητές.

Τα ευρήματα αποτελούν ένδειξη ότι οι διασφαλίσεις ελέγχου multi-factor από μόνες τους δεν μπορούν να προσφέρουν προστασία έναντι προηγμένων επιθέσεων phishing, απαιτώντας από τους χρήστες να ελέγχουν προσεκτικά τις διευθύνσεις URL πριν εισαγάγουν credentials και να αποφεύγουν να ανοίγουν συνημμένα ή να κάνουν κλικ σε links σε emails που αποστέλλονται από μη αξιόπιστες ή άγνωστες πηγές.

Πηγή: thehackernews.com