Την Παρασκευή, η εταιρεία QNAP προειδοποίησε τους πελάτες να ασφαλίσουν τις συσκευές τους έναντι μιας νέας εκστρατείας επιθέσεων που ωθεί το DeadBolt ransomware.

Δείτε επίσης: Sophos Firewall: Ευπάθεια χρησιμοποιούνταν από hackers πριν διορθωθεί

Η εταιρεία προτρέπει τους χρήστες να ενημερώσουν τις συσκευές NAS τους στην πιο πρόσφατη έκδοση firmware και να διασφαλίσουν ότι δεν εκτίθενται σε απομακρυσμένη πρόσβαση μέσω Διαδικτύου.

“Η QNAP εντόπισε πρόσφατα μια νέα καμπάνια DeadBolt ransomware. Σύμφωνα με αναφορές θυμάτων μέχρι στιγμής, η καμπάνια φαίνεται να στοχεύει συσκευές QNAP NAS με QTS 4.x”, δήλωσε σήμερα η QNAP.

“Ερευνούμε διεξοδικά την υπόθεση και θα παράσχουμε περισσότερες πληροφορίες το συντομότερο δυνατό”.

Αυτή η προειδοποίηση ακολουθεί πολλές άλλες τρεις ειδοποιήσεις που έχει εκδώσει η εταιρεία από τις αρχές του 2022, οι οποίες συμβουλεύουν τους χρήστες να διατηρούν τις συσκευές τους ενημερωμένες και να μην τις εκθέτουν σε πρόσβαση στο Διαδίκτυο.

Δείτε επίσης: Ενημερώθηκαν 730.000 WordPress sites – διορθώθηκε κρίσιμο plugin bug

Η εταιρεία ζήτησε από τους πελάτες να ενημερώσουν τις συσκευές τους

Η εταιρεία συνιστά «έντονα» σε όλους τους χρήστες να ενημερώνουν αμέσως τα λειτουργικά συστήματα QTS ή QuTS hero στις συσκευές NAS τους στην πιο πρόσφατη έκδοση.

Όπως είπε η QNAP, η αναβάθμιση του firmware σε μια παραβιασμένη συσκευή θα επιτρέψει στην ενσωματωμένη εφαρμογή Malware Remover να θέτει αυτόματα σε καραντίνα το DeadBolt ransom note που είναι γνωστό ότι παραβιάζει τη σελίδα σύνδεσης.

Επίσης, η QNAP συμβουλεύει όσους δεν μπορούν να εντοπίσουν το σημείωμα λύτρων μετά την αναβάθμιση του firmware να εισάγουν το κλειδί αποκρυπτογράφησης DeadBolt για να απευθυνθούν στο QNAP Support για βοήθεια.

Ωστόσο, προτού επικοινωνήσετε με την εξυπηρέτηση πελατών της QNAP, θα πρέπει πρώτα να δοκιμάσετε να επαναφέρετε τη σελίδα DeadBolt χρησιμοποιώντας τα βήματα που περιγράφονται λεπτομερώς σε αυτήν τη σελίδα υποστήριξης.

Επειδή οι συσκευές QNAP στοχοποιούνται και με άλλα στελέχη ransomware, συμπεριλαμβανομένων των Qlocker και eCh0raix, όλοι οι κάτοχοι θα πρέπει να διατηρούν τις συσκευές τους ενημερωμένες για να προστατεύουν τα δεδομένα τους από μελλοντικές επιθέσεις.

DeadBolt ransomware

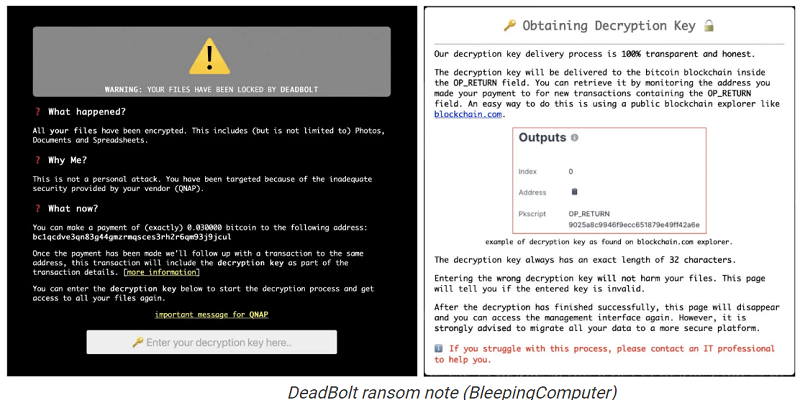

Όπως φάνηκε σε προηγούμενες επιθέσεις που στόχευαν συσκευές QNAP NAS στα τέλη Ιανουαρίου και έπληξαν χιλιάδες θύματα, το DeadBolt ransomware παραβιάζει τη σελίδα σύνδεσης της συσκευής για να εμφανίσει ένα μήνυμα που αναφέρει, “WARNING: Your files have been locked by DeadBolt.”

Μόλις εκκινηθεί σε μια παραβιασμένη συσκευή NAS, το DeadBolt χρησιμοποιεί το AES128 για την κρυπτογράφηση αρχείων, προσθέτοντας μια επέκταση .deadbolt στα ονόματά τους.

Αντικαθιστά και το αρχείο /home/httpd/index.html, έτσι ώστε τα θύματα να βλέπουν τη σημείωση λύτρων όταν έχουν πρόσβαση στην κρυπτογραφημένη συσκευή.

Δείτε επίσης: Hacker φυλακίζεται επειδή έκλεψε προσωπικές φωτογραφίες γυναικών

Αφού τα θύματα πληρώσουν λύτρα 0,03 bitcoin, οι απειλητικοί φορείς δημιουργούν μια συναλλαγή bitcoin στην ίδια διεύθυνση bitcoin που περιέχει το κλειδί αποκρυπτογράφησης κάτω από το OP_RETURN output.

Ο ειδικός ransomware Michael Gillespie δημιούργησε έναν δωρεάν αποκρυπτογραφητή Windows που μπορεί να βοηθήσει στην αποκρυπτογράφηση αρχείων χωρίς τη χρήση του εκτελέσιμου που παρέχεται από το DeadBolt.

Ωστόσο, οι ιδιοκτήτες QNAP που πλήττονται από αυτό το ransomware θα πρέπει να πληρώσουν τα λύτρα για να λάβουν ένα έγκυρο κλειδί αποκρυπτογράφησης για να ανακτήσουν τα δεδομένα τους.

Το DeadBolt ransomware έπληξε και συσκευές ASUSTOR NAS τον Φεβρουάριο, χρησιμοποιώντας μια ευπάθεια zero-day.

Πηγή πληροφοριών: bleepingcomputer.com