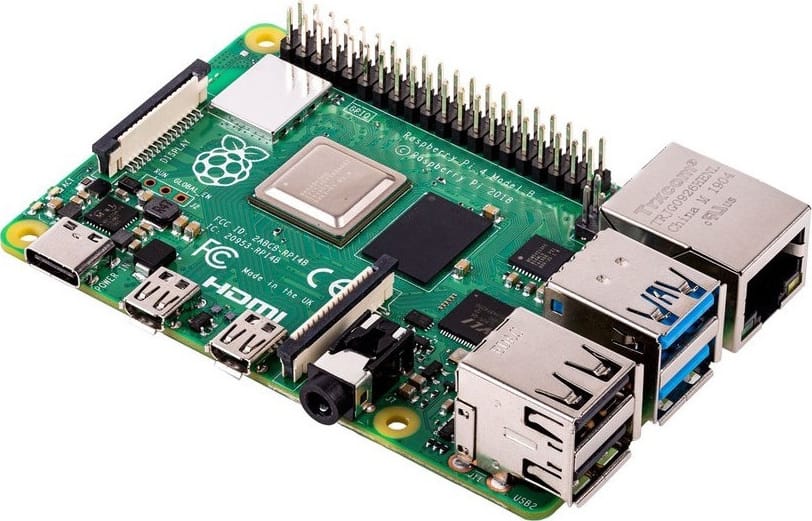

Μια ομάδα στο Ερευνητικό Ινστιτούτο Επιστήμης Υπολογιστών και Τυχαίων Συστημάτων της Γαλλίας ανέπτυξε έναν νέο τρόπο ανίχνευσης malware που δεν απαιτεί την εγκατάσταση λογισμικού σε συσκευές-στόχους. Ποιος είναι ο τρόπος; Ένα σύστημα βασισμένο σε Raspberry Pi.

Δείτε επίσης: Hackers μολύνθηκαν με το δικό τους RAT malware

Όπως αναφέρει το Tom’s Hardware, οι ερευνητές δημιούργησαν ένα σύστημα βασισμένο σε ένα Raspberry Pi ικανό να σαρώσει μια συσκευή για ηλεκτρομαγνητικά κύματα χρησιμοποιώντας έναν παλμογράφο και έναν αισθητήρα H-Field. Συγκεκριμένα κύματα σηματοδοτούν την παρουσία malware στη συσκευή, με τους ερευνητές να καταφέρνουν «να αποκτήσουν ακριβείς γνώσεις σχετικά με τον τύπο και την ταυτότητα του malware».

Δείτε επίσης: Κακόβουλο dnSpy app μολύνει ερευνητές και developers με malware

Αυτό που κάνει αυτή τη νέα τεχνική τόσο εντυπωσιακή είναι το γεγονός ότι δεν απαιτεί καμία τροποποίηση της συσκευής ή οποιαδήποτε αλληλεπίδραση πέρα από τη δυνατότητα σάρωσης για ηλεκτρομαγνητικά κύματα. Χωρίς εγκατάσταση λογισμικού σημαίνει επίσης ότι τυχόν τεχνικές obfuscation που χρησιμοποιούνται από malware writers απλώς δεν λειτουργούν. Στην πραγματικότητα, και οι τεχνικές obfuscation μπορούν να ανιχνευθούν και να αναλυθούν.

Δείτε επίσης: Banking malware: Τα πιο επικίνδυνα trojans που έχουν υπάρξει!

Το τελικό αποτέλεσμα είναι ένα σύστημα με ακρίβεια ανίχνευσης malware 99,82%, το οποίο θα μπορούσε να αποδειχθεί ανεκτίμητο για τους αναλυτές κακόβουλου λογισμικού. Βέβαια, θα αποδειχθεί εφιάλτης για τους συντάκτες malware, καθώς προσπαθούν να ανακαλύψουν πώς να κρύψουν τον κακόβουλο κώδικά τους από έναν EM scanner χωρίς να μπορούν να ανιχνεύσουν την παρουσία του.

Πηγή πληροφοριών: pcmag.com