Οι απειλητικοί φορείς διεξάγουν μια άκρως στοχευμένη εκστρατεία phishing που υποδύονται την Pfizer για να κλέβουν επιχειρηματικές και οικονομικές πληροφορίες από τα θύματα. Η Pfizer είναι μια πολύ γνωστή φαρμακευτική εταιρεία που απολαμβάνει εκτεταμένη δημοσιότητα για την παραγωγή ενός από τα εμβόλια mRNA που διατίθενται επί του παρόντος κατά του COVID-19.

Δείτε επίσης: Νέα μελέτη για το phishing παρουσιάζει μερικά ενδιαφέροντα ευρήματα

Οι χάκερ στοχεύουν να εκμεταλλευτούν brands που είναι ευρέως γνωστά, καθώς οι πιθανότητές τους για επιτυχία αυξάνονται δραματικά σε σύγκριση με την πλαστοπροσωπία μιας φανταστικής οντότητας.

Σε μια νέα έκθεση του INKY, οι ερευνητές εξηγούν ότι οι απειλητικοί παράγοντες υποδύονται την Pfizer σε μια εκστρατεία phishing που ξεκίνησε γύρω στις 15 Αυγούστου 2021.

Οι παράγοντες πίσω από αυτήν την καμπάνια είναι επιμελείς στις λειτουργίες phishing τους, συνδυάζοντας «καθαρά» συνημμένα PDF με νέα καταχωρημένα domain που εμφανίζονται ως επίσημα online spaces της Pfizer.

Στη συνέχεια, δημιουργούν λογαριασμούς email από αυτά τα domains για διανομή phishing email για να παρακάμψουν λύσεις προστασίας email.

Τα domains καταχωρήθηκαν μέσω της Namecheap, που δέχεται κρυπτονομίσματα ως τρόπο πληρωμής, επιτρέποντας στους χάκερ να παραμένουν ανώνυμοι.

Δείτε επίσης: Phishing emails διανέμουν το Agent Tesla malware μέσω κακόβουλων PowerPoint

Δείτε παρακάτω μερικά από αυτά τα domains:

- pfizer-nl[.]com

- pfizer-bv[.]org

- pfizerhtlinc[.]xyz

- pfizertenders[.]xyz

Το πρώτο, το pfizer-nl[.]com, μπορεί να ξεγελάσει κάποιον ώστε να πιστέψει ότι είναι η επίσημη διαδικτυακή πύλη της Pfizer Netherlands, μιας χώρας όπου η εταιρεία έχει γραφεία.

Οι θεματικές γραμμές περιλαμβάνουν συνήθως επείγουσες προσφορές, προσκλήσεις υποβολής προσφορών και θέματα που σχετίζονται με την προμήθεια βιομηχανικού εξοπλισμού, όπως φαίνεται παρακάτω.

Λόγω της καλπάζουσας εξάπλωσης των νέων παραλλαγών του COVID-19, οι χάκερ δεν δυσκολεύονται να περάσουν την αίσθηση του επείγοντος σε αυτά τα email.

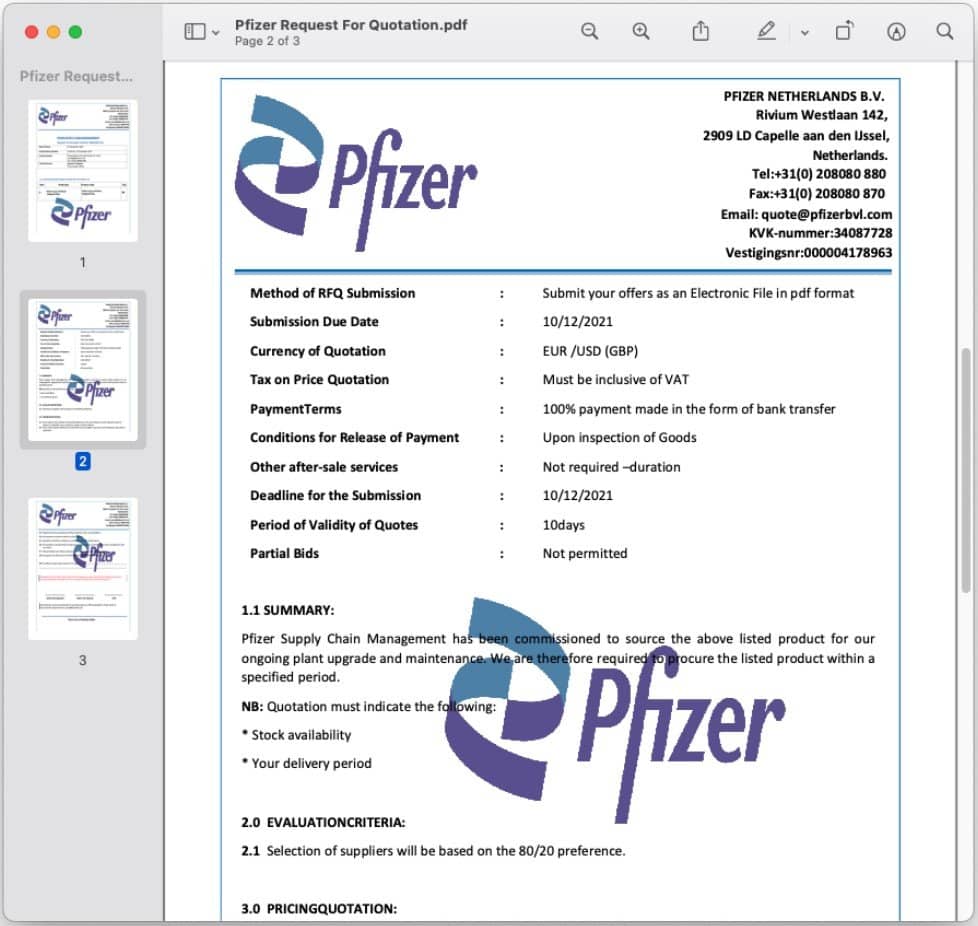

Στα περισσότερα από τα 400 παραδείγματα που είδαν οι αναλυτές του INKY, οι χάκερ χρησιμοποιούν ένα επαγγελματικό έγγραφο τριών σελίδων PDF που συζητά τις ημερομηνίες λήξης, τους όρους πληρωμής και άλλες λεπτομέρειες που συνιστούν νόμιμο αίτημα για προσφορά.

Το PDF δεν είναι γεμάτο με malware-dropping links ή διευθύνσεις URL ηλεκτρονικού ψαρέματος που θα μπορούσαν να προδώσουν την απάτη και δεν περιέχει τυπογραφικά λάθη που θα καθιστούσαν προφανή την απάτη.

Δείτε επίσης: Επιθέσεις phishing χρησιμοποιούν QR codes για την κλοπή banking credentials

Ωστόσο, οι παραλήπτες καλούνται να στείλουν τις προσφορές τους στα quote@pfizerbvl[.]com ή quotation@pfizersupplychain[.]com.

Αν και ο ακριβής στόχος της καμπάνιας δεν είναι σαφής, το γεγονός ότι οι όροι πληρωμής περιλαμβάνονται στο PDF αποτελεί ένδειξη ότι οι απειλητικοί φορείς κάποια στιγμή θα ζητήσουν από τον παραλήπτη να κοινοποιήσει τα τραπεζικά του στοιχεία.

Εάν παρέχονται πληροφορίες πληρωμής, θα μπορούσαν να χρησιμοποιηθούν από τους εισβολείς σε μελλοντικές καμπάνιες BEC που θα χρησιμοποιηθούν εναντίον των πελατών της στοχευόμενης εταιρείας.

Επίσης, οι χάκερ δεν ζητούν προσωπικά στοιχεία κατά την πρώτη επαφή, κάτι που βοηθά τους παραλήπτες να χαμηλώσουν τις άμυνες τους.

Πηγή πληροφοριών: bleepingcomputer.com