Μια σχετικά άγνωστη ομάδα βιετναμέζων χάκερ που αποκαλούν τους εαυτούς τους «XE Group» έχει συνδεθεί με οκτώ χρόνια for-profit hacking και skimming πιστωτικών καρτών.

Δείτε επίσης: Η ομάδα hacking Nobelium χρησιμοποιεί το νέο malware Ceeloader

Οι απειλητικοί παράγοντες πιστεύεται ότι είναι υπεύθυνοι για την κλοπή χιλιάδων πιστωτικών καρτών την ημέρα, κυρίως από εστιατόρια, μη κερδοσκοπικές, καλλιτεχνικές και ταξιδιωτικές πλατφόρμες.

Οι χάκερ χρησιμοποιούν δημόσια διαθέσιμα exploit για να παραβιάσουν υπηρεσίες externally-facing, κυρίως Telerik UI flaws, για να εγκαταστήσουν credential και πληροφορίες πληρωμών που κλέβουν malware.

Μια έκθεση του Malwarebytes για το 2020 περιέγραψε αρχικά τις δραστηριότητες της ομάδας, αλλά μια πιο εμπεριστατωμένη ανάλυση των πρόσφατων παραβιάσεων που του αποδίδονται δημοσιεύτηκε χθες από την Volexity.

Προκύπτουν περισσότερες λεπτομέρειες

Η Volexity μπόρεσε να χαρτογραφήσει την υποδομή που χρησιμοποιούσε το XE Group τα τελευταία τρία χρόνια και μοιράστηκε όλες τις τεχνικές λεπτομέρειες και τα IOC στο GitHub.

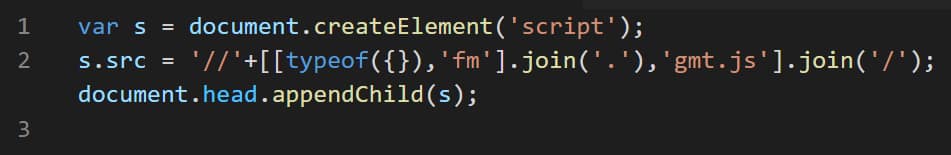

Οι ερευνητές μπόρεσαν να βρουν πολλά μολυσμένα sites που έφεραν το ίδιο skimmer χάρη σε μια κοινή τεχνική για τη φόρτωση κακόβουλων snippets JavaScript.

Δείτε επίσης: Η ομάδα hacking WIRTE στοχεύει κυβερνήσεις στη Μέση Ανατολή

“Ο κώδικας που χρησιμοποιείται για τη φόρτωση του κακόβουλου JavaScript από αυτήν τη σελίδα αποκαλύπτει ότι ο εισβολέας χρησιμοποιεί μια ενδιαφέρουσα τεχνική: η λέξη-κλειδί JavaScript “αντικείμενο” χρησιμοποιείται για τη συμπλήρωση του domain value”, ανέφεραν οι ερευνητές στην αναφορά της Volexity.

Αυτοί οι τύποι παραβιάσεων κατηγοριοποιούνται ως επιθέσεις “Magecart”, δηλαδή όταν ένας απειλητικός παράγοντας χακάρει έναν ιστότοπο eCommerce για να προσθέσει κακόβουλη JavaScript που συλλέγει πληροφορίες πελατών και πληρωμών όπως υποβάλλονται. Αυτές οι κλεμμένες πληροφορίες στη συνέχεια μεταφορτώνονται σε έναν απομακρυσμένο server για να συλλεχθούν από τους εισβολείς.

Η μακροπρόθεσμη επιτυχία αυτών των επιθέσεων εξαρτάται από το πόσο καλά μπορούν να παραμείνουν κρυφές σε έναν ιστότοπο χωρίς να εντοπίζονται από προϊόντα ασφαλείας.

Δείτε επίσης: Servers Docker στοχοποιούνται από την ομάδα hacking TeamTNT

Η μεταφόρτωση του δείγματος αυτού του skimmer στο VirusTotal επιστρέφει μια βαθμολογία ανίχνευσης 0/57, που σημαίνει ότι το JavaScript αυτής της ομάδας είναι πολύ μυστικό έναντι της ανίχνευσης AV.

Η Volexity αποδίδει τη δραστηριότητα του XE Group σε βιετναμέζους απειλητικούς παράγοντες, καθώς πολλά από τα domain names που χρησιμοποιούνται για command and control servers είναι καταχωρημένα σε ένα άτομο στο Βιετνάμ.

Πηγή πληροφοριών: bleepingcomputer.com