Από το 2019, ransomware συμμορίες έχουν διαρρεύσει σε data leak sites στο dark web κλεμμένα δεδομένα που ανήκουν σε πάνω από 2.100 εταιρείες. Το 2013 που ξεκίνησαν οι σύγχρονες ransomware επιχειρήσεις, στόχος των επιτιθέμενων ήταν να κρυπτογραφήσουν όσο το δυνατόν περισσότερες εταιρείες και στη συνέχεια να απαιτήσουν την πληρωμή λύτρων για να παράσχουν στα θύματα αποκρυπτογράφο.

Από τις αρχές του 2020, ransomware επιχειρήσεις άρχισαν να εφαρμόζουν μια νέα τακτική που ονομάζεται «διπλός εκβιασμός». Στα πλαίσια του διπλού εκβιασμού, οι ransomware επιχειρήσεις κλέβουν μη κρυπτογραφημένα αρχεία προτού κρυπτογραφήσουν ένα δίκτυο. Στη συνέχεια, οι επιτιθέμενοι απειλούν ότι θα διαρρεύσουν τα κλεμμένα αρχεία σε data leak sites στο dark web, εάν τα θύματα αρνηθούν να πληρώσουν τα απαιτούμενα λύτρα.

Διαβάστε επίσης: Συνεργασία Cuba ransomware με Hancitor malware για spam-επιθέσεις

Μεταξύ της απειλής να μην ανακτήσουν τα κρυπτογραφημένα αρχεία τους και των πρόσθετων ανησυχιών σχετικά με παραβιάσεις δεδομένων, κυβερνητικές κυρώσεις και αγωγές, οι απειλητικοί παράγοντες ευελπιστούν ότι τα θύματα θα πληρώσουν αναγκαστικά πιο εύκολα λύτρα.

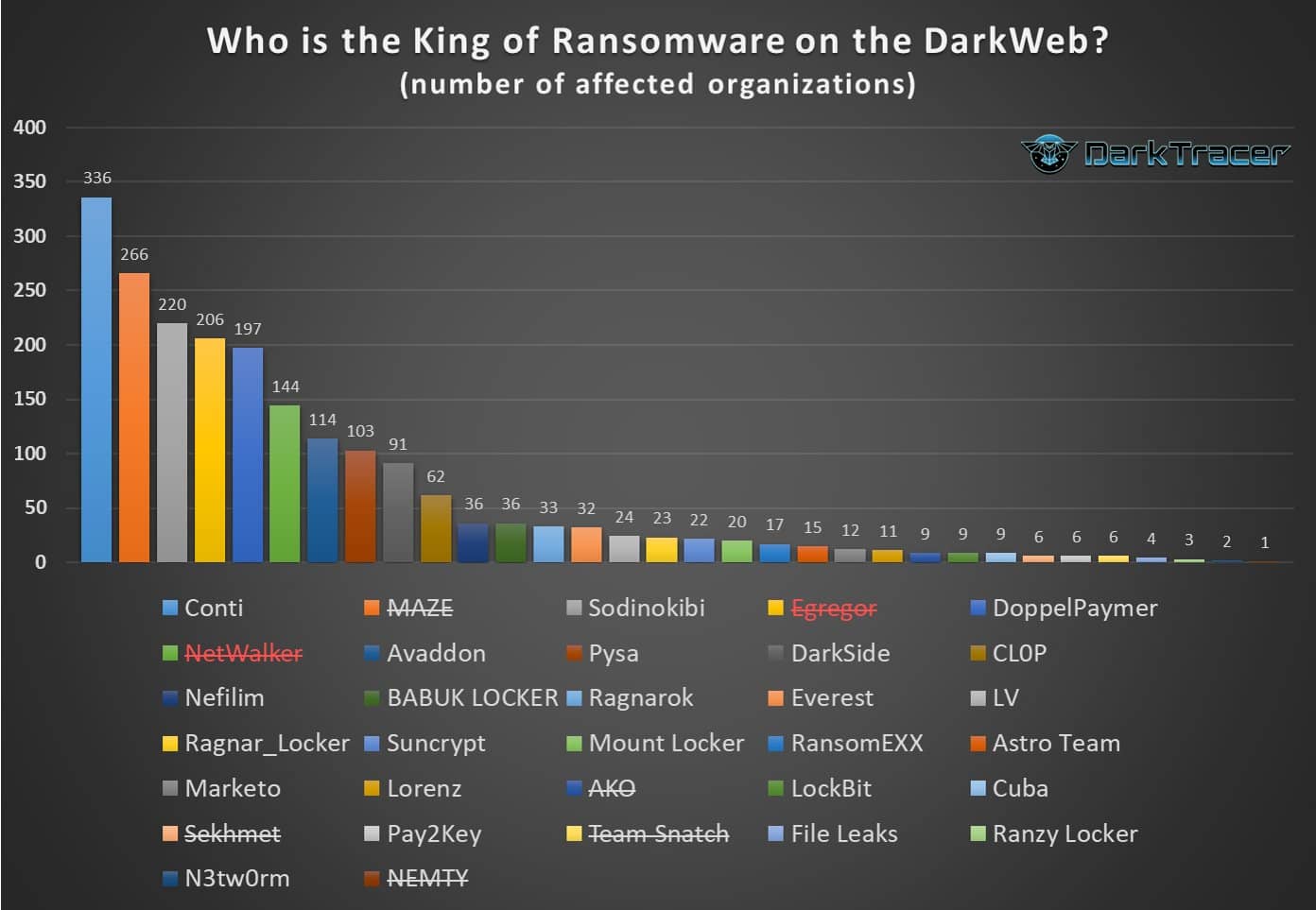

Ένας ερευνητής του dark web γνωστός ως «DarkTracer» που παρακολουθεί τα data leak sites 34 ransomware συμμοριών, ανέφερε στο BleepingComputer ότι μέχρι στιγμής έχουν διαρρεύσει δεδομένα που ανήκουν σε 2.103 οργανισμούς.

Οι ransomware συμμορίες που παρακολουθούνται από τον DarkTracer είναι οι Team Snatch, MAZE, Conti, NetWalker, DoppelPaymer, NEMTY, Nefilim, Sekhmet, Pysa, AKO, Sodinokibi (REvil), Ragnar_Locker, Suncrypt, DarkSide, CLOP, Avaddon, LockBlock , Ranzy Locker, Pay2Key, Cuba, RansomEXX, Everest, Ragnarok, BABUK LOCKER, Astro Team, LV, File Leaks, Marketo, N3tw0rm, Lorenz, Noname και XING LOCKER.

Δείτε ακόμη: Η συμμορία του Babuk ransomware σταματά την «επιχείρησή» της!

Από αυτές, οι πέντε πρώτες ενεργές επιχειρήσεις είναι οι Conti (338 διαρροές), Sodinokibi / REvil (222 διαρροές), DoppelPaymer (200 διαρροές), Avaddon (123 διαρροές) και Pysa (103 διαρροές). Τρεις ransomware συμμορίες που δεν είναι πλέον ενεργές και έχουν περισσότερες διαρροές από κάποιες από τις πέντε πρώτες είναι οι Maze (266 διαρροές) και Egregor (206 διαρροές).

Τα δεδομένα που βρίσκονται στα data leak sites των ransomware συμμοριών, παρουσιάζονται στον παρακάτω πίνακα που δημιουργήθηκε από τον DarkTracer, από τις 4 Μαΐου 2021.

Μερικές από τις αναφερόμενες ransomware συμμορίες δεν είναι ενεργές πλέον, όπως οι NetWalker, Sekhmet, Egregor, Maze και Team Snatch ή άλλαξαν ονομασία, όπως οι NEMTY και AKO.

Πρόταση: Η QNAP προειδοποιεί για επιθέσεις AgeLocker ransomware σε συσκευές NAS

Η «βιομηχανία εκβιασμού δεδομένων» έχει γίνει ένα σημαντικό μέσο δημιουργίας χρημάτων για τις ransomware συμμορίες, με τα θύματα να δηλώνουν ότι ανησυχούν περισσότερο για τη διαρροή των δεδομένων τους, από ότι για την απώλεια των κρυπτογραφημένων αρχείων.

Άλλοι απειλητικοί παράγοντες έχουν αρχίσει να δημιουργούν νέες αγορές διαρροών δεδομένων τους τελευταίους δύο μήνες, αποκλειστικά για την πώληση κλεμμένων δεδομένων.

Παρόλο που στα θύματα φαίνεται καλή ιδέα το να πληρώσουν τα απαιτούμενα λύτρα για την αποφυγή διαρροής δεδομένων, δεν υπάρχει καμία εγγύηση ότι τα δεδομένα τους δεν θα διαρρεύσουν ή δεν θα πωληθούν σε άλλους κακόβουλους παράγοντες.

Επομένως, εάν τα δεδομένα σας έχουν κλαπεί, καλύτερα να το αντιμετωπίσετε ως παραβίαση δεδομένων και να αποφύγετε να πληρώσετε λύτρα, καθώς με αυτόν τον τρόπο ενισχύετε οικονομικά τις κακόβουλες δραστηριότητες των κυβερνοεγκληματιών.

Πηγή πληροφοριών: bleepingcomputer.com