Ακαδημαϊκοί από το Πανεπιστήμιο Κολούμπια ανέπτυξαν ένα ειδικό εργαλείο για την ανάλυση Android apps, προκειμένου να δουν εάν οι εφαρμογές χρησιμοποιούν cryptographic code με μη ασφαλή τρόπο (crypto bugs).

Το εργαλείο, που ανέπτυξαν οι ερευνητές, λέγεται CRYLOGGER και χρησιμοποιήθηκε για την ανάλυση 1.780 Android apps, στα οποία ανήκουν και οι πιο δημοφιλείς εφαρμογές 33 διαφορετικών κατηγοριών του Play Store (κατά τον Σεπτέμβριο και τον Οκτώβριο 2019).

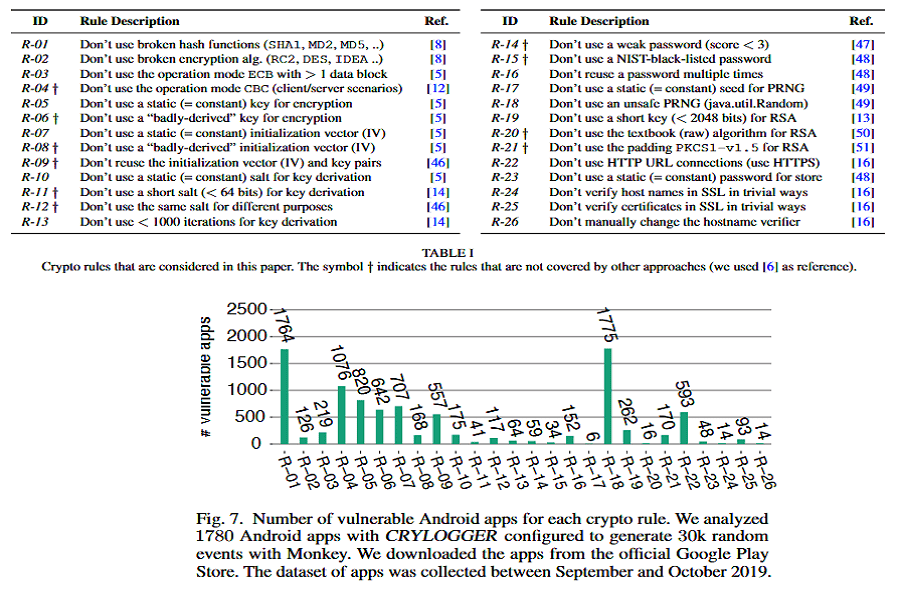

Οι ερευνητές λένε ότι το εργαλείο, το οποίο έλεγξε 26 βασικούς κανόνες κρυπτογράφησης, βρήκε crypto bugs σε 306 Android apps (δείτε τον παρακάτω πίνακα με τους 26 κανόνες). Ορισμένες εφαρμογές παραβίασαν έναν μόνο κανόνα, ενώ άλλες πολλούς.

Οι τρεις κανόνες που παραβιάστηκαν περισσότερο, είναι:

Κανόνας # 18: 1.775 Android apps. Αυτός ο κανόνας λέει: Μη χρησιμοποιείτε μη ασφαλές PRNG

Κανόνας # 1: 1.764 Android apps. Αυτός ο κανόνας λέει: Μη χρησιμοποιείτε broken hash λειτουργίες (SHA1, MD2, MD5 κ.λπ.)

Κανόνας # 4: 1.076 Android apps. Αυτός ο κανόνας λέει: Μη χρησιμοποιείτε τη λειτουργία CBC

Αυτοί είναι βασικοί κανόνες που όλοι οι έμπειροι προγραμματιστές γνωρίζουν πολύ καλά. Ωστόσο, ορισμένοι προγραμματιστές εφαρμογών που δεν έχουν μελετήσει την ασφάλεια εφαρμογών (AppSec), μπορεί να μην έχουν γνώση αυτών.

Μόνο 18 από τους 306 προγραμματιστές εφαρμογών ανταποκρίθηκαν

Οι ακαδημαϊκοί του Πανεπιστημίου Κολούμπια δήλωσαν ότι αφού ανέλυσαν τις εφαρμογές, ήρθαν σε επαφή με όλους τους προγραμματιστές των 306 Android apps με τα crypto bugs.

“Όλες οι εφαρμογές είναι δημοφιλείς: έχουν εκατοντάδες χιλιάδες λήψεις έως και εκατομμύρια“, δήλωσε η ερευνητική ομάδα. “Δυστυχώς, μόνο 18 προγραμματιστές απάντησαν στο πρώτο μας email και μόνο 8 από αυτούς επικοινώνησαν μαζί μας πολλές φορές παρέχοντας χρήσιμα σχόλια για τα ευρήματά μας“.

Οι ερευνητές λένε ότι ήρθαν επίσης σε επαφή με τους προγραμματιστές 6 δημοφιλών Android libraries, αλλά έλαβαν απαντήσεις μόνο από 2.

Δεδομένου ότι κανένας από τους προγραμματιστές δεν έχει ακόμα διορθώσει τις Android εφαρμογές και τα libraries, οι ερευνητές αποφάσισαν να μην δημοσιεύσουν τα ονόματα των ευάλωτων εφαρμογών, ώστε να μην χρησιμοποιηθούν από κακόβουλους hackers.

Συμπληρωματικό εργαλείο για το CRYPTOGUARD

Οι ακαδημαϊκοί πιστεύουν ότι έχουν δημιουργήσει ένα ισχυρό εργαλείο που μπορεί να χρησιμοποιηθεί αξιόπιστα από τους προγραμματιστές Android apps, ως συμπληρωματικό βοηθητικό πρόγραμμα του CryptoGuard.

Τα δύο εργαλεία είναι συμπληρωματικά επειδή το CryptoGuard αναλύει τον source code πριν την εκτέλεση, ενώ το CRYLOGGER είναι ένα εργαλείο που αναλύει τον κώδικα ενώ εκτελείται. Δεδομένου ότι τα δύο εργαλεία λειτουργούν σε διαφορετικά επίπεδα, οι ακαδημαϊκοί πιστεύουν ότι και τα δύο θα μπορούσαν να χρησιμοποιηθούν για την ανίχνευση crypto bugs σε Android apps, προτού ο app code φτάσει σε συσκευές χρηστών.

Ο κώδικας του CRYLOGGER (όπως και του CryptoGuard) είναι διαθέσιμος στο GitHub.

Πρόσθετες λεπτομέρειες σχετικά με την έρευνα της ομάδας είναι διαθέσιμες στο “CRYLOGGER: Detecting Crypto Misuses Dynamically“.