Με ένα ίσως από τα πιο τρομακτικά ευρήματα των τελευταίων μηνών, οι ερευνητές ασφάλειας της Trend Micro αποδεικνύουν ότι τα εργοστασιακά ρομπότ μπορούν εύκολα να παραβιαστούν και να ελεγχθούν απομακρυσμένα από κακόβουλους hackers.

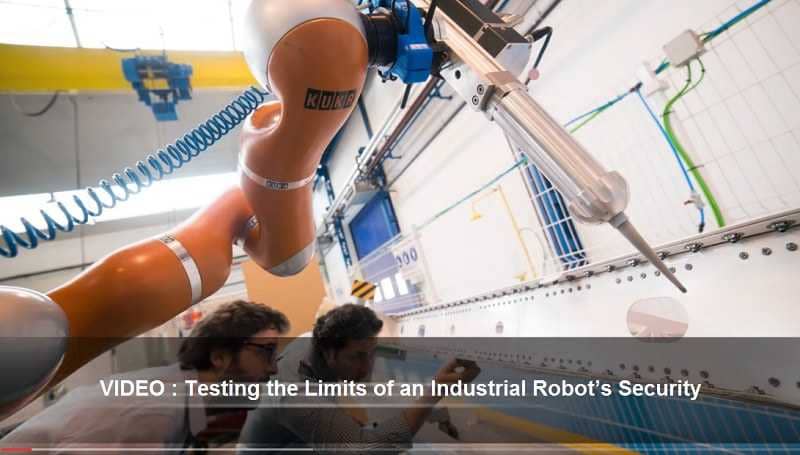

Στο βίντεο που ακολουθεί, παρουσιάζεται το proof-of-concept της επίθεσης, με τους ερευνητές να ελέγχουν απομακρυσμένα ένα εργοστασιακό ρομποτικό χέρι, αλλοιώνοντας την ομαλή λειτουργία του.

Μπορεί εκ πρώτης όψεως το hack να φαίνεται αρκετά “αθώο”, καθώς ερευνητές αλλοιώνουν την λειτουργία ενός ρομπότ που σχεδιάζει ευθείες γραμμές ώστε να ξεφεύγει για ορισμένα χιλιοστά, οι συνέπειες ωστόσο θα μπορούσαν να είναι δραματικές, προειδοποιούν οι ερευνητές της Trend Micro.

Σκεφτείτε για παράδειγμα, να αχρηστεύεται μαζικά η παραγωγή ενός εργοστασίου επειδή τα ρομπότ έχουν τροποποιηθεί κρυφά ώστε να παράγουν ελαττωματικά αγαθά, κάτι που θα μπορούσε να οδηγήσει σε τεράστιες χρηματικές απώλειες. Ακόμη χειρότερα, θα μπορούσαν να παραβιαστούν ρομπότ που παράγουν εξαρτήματα για αεροπλάνα ή αυτοκίνητα, όπου ακόμη και ένα μικρό ελάττωμα στην παραγωγή θα μπορούσε να έχει καταστροφικές συνέπειες, θέτοντας σε κίνδυνο την ανθρώπινη ζωή.

“Μετά την επίθεση, το ρομπότ εξακολουθεί να πιστεύει ότι σχεδιάζει μια ευθεία γραμμή”, αναφέρει o Mark Nunnikhoven, αντιπρόεδρος του τμήματος cloud ερευνών της Trend Micro. “Xρησιμοποιούμε ένα exploit απομακρυσμένου κώδικα που αλλάζει το αρχείο ρυθμίσεων (configuration file) του μηχανήματος. Δεν αλλάζουμε τις οδηγίες που λαμβάνει, αλλάζουμε το τι πιστεύει το ρομπότ ως αληθινό για το περιβάλλον του.”

Οι ερευνητές της Trend Micro εξέτασαν εργοστασιακά ρομπότ των εταιριών ABB, Fanuc, Mitsubishi, Kawasaki και Yaskawa. Τα αποτελέσματα της έρευνας υποδεικνύουν την κακή ασφάλεια και διαχείριση δικτύων, αλλά και την ελλιπή προστασία του λογισμικού. Αρκετά εργοστασιακά μηχανήματα βρέθηκαν να χρησιμοποιούν απλούς συνδυασμούς usernames και passwords που δεν μπορούσαν να αλλάξουν. Άλλα δεν προστατεύονταν καθόλου από κωδικό πρόσβασης, ενώ αρκετά από αυτά έτρεχαν μη ενημερωμένο λογισμικό.

Επιπλέον αποκαλύφθηκαν δεκάδες χιλιάδες ρομπότ που χρησιμοποιούν δημόσιες διευθύνσεις IP, πράγμα που σημαίνει ότι ήταν εξαιρετικά εύκολο να χακαριστούν.

Τέλος, ορισμένες από τις βιομηχανικές αυτές μηχανές έχουν σχεδιαστεί ώστε να λαμβάνουν απομακρυσμένα εντολές από χειριστές, μέσω υπολογιστή ή μέσω τηλεφώνου. Εάν η σύνδεση μέσω της οποίας επικοινωνούν τα δύο μέρη δεν είναι ασφαλής, οι χάκερ θα μπορούσαν να αναλάβουν τον έλεγχο των μηχανημάτων, εκμεταλλευόμενοι τα ελλιπή μέτρα ασφάλειας.