Η Intel Security είπε ότι εντοπίστηκε κακόβουλος κώδικας σε χιλιάδες Android πακέτα που όταν συνδυαστούν επιτρέπουν στους απατεώνες να συντονίζουν και να εξαπολύουν επιθέσεις σε ανυποψίαστους χρήστες.

Η επίθεση, που ονομάζεται Mobile App Collusion (MAC), βασίζεται στην διάσπαση κώδικα διαφόρων κακόβουλων προγραμματιστών σε διάφορες εφαρμογές, σε κοινές βιβλιοθήκες κώδικα ή σε άλλα μέσα.

Εάν οι χρήστες εγκαταστήσουν δύο ή περισσότερες από αυτές τις εφαρμογές στα κινητά τους, iOS ή Android, ο κακόβουλος κώδικας συνδυάζεται και επιτρέπει στους απατεώνες να διεξάγουν τις επιθέσεις τους.

Επειδή η κακόβουλη λειτουργικότητα χωρίζεται μεταξύ διαφόρων εφαρμογών ή μέσω διαφόρων μεθόδων, οι αυτοματοποιημένες δοκιμές ασφαλείας που διενεργούνται από τους ιδιοκτήτες καταστημάτων εφαρμογών, όπως στην Google ή την Apple, δεν είναι απαραίτητο ότι θα αντιληφθούν κάτι ύποπτο, μιας και όλες οι εφαρμογές ελέγχονται ξεχωριστά.

Όμως, τι είναι μια Mobile App Collusion (MAC) επίθεση;

Η Intel λέει ότι είναι τρεις μέθοδοι μέσω των οποίων ένας εισβολέας θα μπορούσε να πραγματοποιήσει μια επίθεση Collusion.

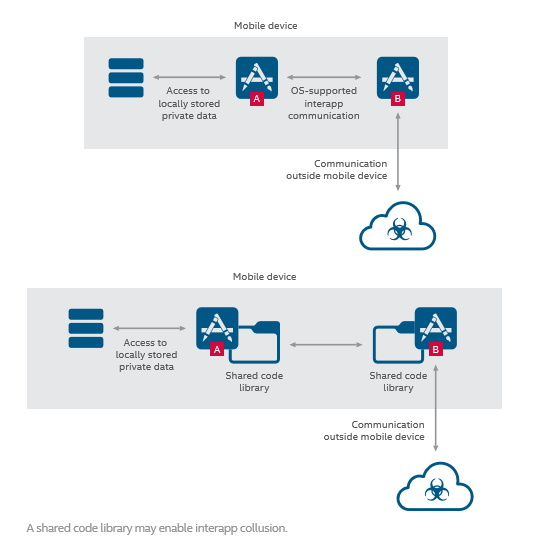

Η πρώτη χωρίζει τον κακόβουλο κώδικα σε διαφορετικές εφαρμογές και χρησιμοποιεί τις δυνατότητες επικοινωνίας των ενδο-εφαρμογών του λειτουργικού του κινητού για να εξαπολύσει τις επιθέσεις.

Οι επιτιθέμενοι θα χρησιμοποιήσουν αυτή τη μέθοδο μόνο όταν είναι απολύτως βέβαιοι ότι μπορούν να ξεγελάσουν τους χρήστες να εγκαταστήσουν δύο ή περισσότερες από τις εφαρμογές τους. Η Intel λέει ότι οι εφαρμογές που διανέμονται από τον ίδιο προγραμματιστή μέσω προγραμμάτων συνεργασίας εγκατάστασης είναι πιθανό να χρησιμοποιούν αυτή την τακτική.

Η δεύτερη μέθοδος επικεντρώνεται σε κοινές βιβλιοθήκες κώδικα, όπως τα SDKs. Οι απατεώνες αναπτύσσουν αυτά τα SDKs, τα οποία στη συνέχεια διανέμουν μεταξύ τους προγραμματιστές εφαρμογών. Μια εφαρμογή μπορεί να χρησιμοποιήσει ένα μέρος του SDK, μια άλλη εφαρμογή μπορεί να χρησιμοποιήσει ένα άλλο μέρος και η τρίτη εφαρμογή ένα άλλο μέρος.

Οι απατεώνες μπορούν να κρύψουν μερικές κακόβουλες λειτουργίες σε διάφορα πακέτα των SDKs, και όταν δύο, τρεις ή τέσσερις μολυσμένες SDK λειτουργίες έχουν χρησιμοποιηθεί σε εφαρμογές που έχουν εγκατασταθεί σε μια κινητή συσκευή, μπορούν να εξαπολύσουν την επίθεσή τους και να θέσουν σε κίνδυνο το smartphone.

Η τρίτη μέθοδος βασίζεται σε μια κακόβουλη εφαρμογή για κινητά που εκμεταλλεύεται τα τρωτά σημεία σε άλλες εφαρμογές που έχουν εγκατασταθεί στη συσκευή. Αυτή η μέθοδος δεν είναι καθαρό mobile app collusion, αλλά περισσότερο από μια αναγκαστικό collusion δεδομένου ότι υπάρχει μόνο ένα κακόβουλο app στη διαδικασία εκμετάλλευσης.

Οι ερευνητές γνώριζαν για τις επιθέσεις MAC για τουλάχιστον ένα χρόνο, και κάποιες από αυτές έχουν ενωθεί για να σχηματίσουν το ACiD Project που στοχεύει στην ανίχνευση του mobile app collusion.

Η McAfee Labs της Intel αναφέρει ότι κατά τη διάρκεια των δοκιμών, εντοπίστηκαν πάνω από 5.000 πακέτα εγκατάστασης που αντιπροσωπεύουν 21 εφαρμογές για κινητά, όπου έχουν δει απατεώνες να εκμεταλλεύονται επιθέσεις MAC για να αποκτήσουν υψηλότερα δικαιώματα, να ξεφύγουν από τους περιορισμούς του συστήματος και να προβούν σε κακόβουλες πράξεις.

Στις κακόβουλες εφαρμογές που ανιχνεύονται, οι McAfee ειδικοί δήλωσαν ότι αυτή η συγκεκριμένη ομάδα εφαρμογών μόχλευσε πολλές λειτουργίες που παρέχονταν από ένα διαφημιστικό SDK που παρέχονταν από το Baidu, με το όνομα Moplus, που ανιχνεύθηκε και πάλι από την Trend Micro πέρυσι.

Λόγω του τρόπου που τα δύο λειτουργικά συστήματα κινητών, το Android και iOS, έχουν σχεδιαστεί, οι περισσότερες εφαρμογές ρητά ή σιωπηρά επικοινωνούν, καθιστώντας την ανάλυση πιο δύσκολη. Στις περισσότερες περιπτώσεις, ο μόνος τρόπος για την ανίχνευση των collusion εφαρμογών είναι μόνο μετά τη χειροκίνητη ανάλυση ολόκληρου του κώδικα.

Η Intel λέει ότι σχεδίασε μια σειρά δοκιμών για την ανίχνευση επιθέσεων MAC, αλλά παρά τις προσπάθειές της, σήμερα η πλατφόρμα έχει ένα ποσοστό 3% false-positives και ένα 2,5% για την ανίχνευση των false-negatives. Παρ’ όλα αυτά, καθώς οι περισσότερες κακόβουλες εφαρμογές θα στραφούν προς αυτές τις τακτικές, περισσότερη προσπάθεια θα τεθεί και σε αυτό.

Περισσότερες πληροφορίες σχετικά με την mobile app collusion επίθεση μπορείτε να βρείτε στα McAfee Labs Threats Report: June 2016, και επίσης στις ερευνητικές εργασίες, όπως στα Android-Collusion Conspiracy, Android Malware: they divide, we conquer, και Towards Automated Android App Collusion Detection.